Pytanie 1

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Proces zapisywania kluczy rejestru do pliku określamy jako

Minimalna ilość pamięci RAM wymagana dla systemu operacyjnego Windows Server 2008 wynosi przynajmniej

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie został zobowiązany do podziału istniejącej lokalnej sieci komputerowej na 16 podsieci. Pierwotna sieć miała adres IP 192.168.20.0 z maską 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

Cechą charakterystyczną transmisji za pomocą interfejsu równoległego synchronicznego jest to, że

Jakim procesem jest nieodwracalne usunięcie możliwości odzyskania danych z hard dysku?

Zjawisko przesłuchu w sieciach komputerowych polega na

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Jak nazywa się pamięć podręczna?

Trzech użytkowników komputera z systemem operacyjnym Windows XP Pro posiada swoje foldery z dokumentami w głównym katalogu dysku C:. Na dysku znajduje się system plików NTFS. Użytkownicy mają utworzone konta z ograniczonymi uprawnieniami. Jak można zabezpieczyć folder każdego z użytkowników, aby inni nie mieli możliwości modyfikacji jego zawartości?

Jakie jest odpowiadające adresowi 194.136.20.35 w systemie dziesiętnym przedstawienie w systemie binarnym?

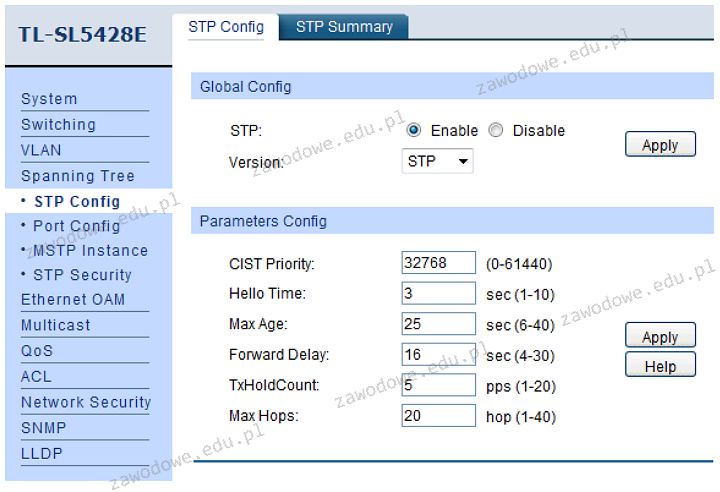

Analizując zrzut ekranu prezentujący ustawienia przełącznika, można zauważyć, że

Jaki zapis w systemie binarnym odpowiada liczbie 111 w systemie dziesiętnym?

Początkowe znaki heksadecymalne adresu IPv6 przeznaczonego do link-local to

Standard WIFI 802.11 b/g używa pasma

Która z licencji pozwala każdemu użytkownikowi na wykorzystywanie programu bez ograniczeń związanych z prawami autorskimi?

Aby uporządkować dane pliku na dysku twardym, zapisane w klastrach, które nie sąsiadują ze sobą, tak aby znajdowały się w sąsiadujących klastrach, należy przeprowadzić

Aby system operacyjny mógł szybciej uzyskiwać dostęp do plików zapisanych na dysku twardym, konieczne jest wykonanie

Jakie polecenie należy wydać, aby skonfigurować statyczny routing do sieci 192.168.10.0?

W trakcie działania komputera doszło do samoczynnego twardego resetu. Przyczyną tego resetu może być najprawdopodobniej

Który z rekordów DNS w systemach Windows Server służy do definiowania aliasu (alternatywnej nazwy) dla rekordu A, powiązanego z kanoniczną nazwą hosta?

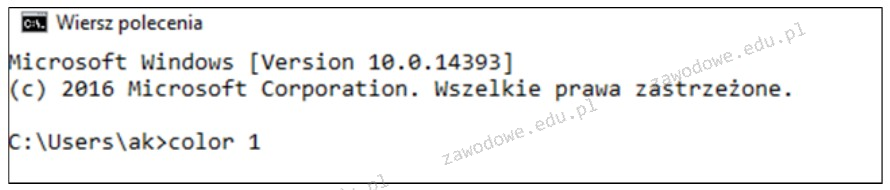

W systemie Windows zastosowanie zaprezentowanego polecenia spowoduje chwilową modyfikację koloru

Jakie oprogramowanie opisuje najnowsza wersja wieloplatformowego klienta, który cieszy się popularnością wśród użytkowników na całym świecie, oferującego wirtualną sieć prywatną do nawiązywania połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie z wykorzystaniem kluczy, certyfikatów, nazwy użytkownika i hasła, a także dodatkowych kart w wersji dla Windows?

Który protokół należy do bezpołączeniowych protokołów warstwy transportowej?

Adres IP przydzielony komputerowi pozwala odbiorcy pakietu IP na odróżnienie identyfikatorów

Jaka usługa musi być aktywna na serwerze, aby stacja robocza mogła automatycznie uzyskać adres IP?

W systemie Linux narzędzie fsck służy do

Jaką maskę podsieci powinien mieć serwer DHCP, aby mógł przydzielić adresy IP dla 510 urządzeń w sieci o adresie 192.168.0.0?

W systemie Linux dane dotyczące okresu ważności hasła są przechowywane w pliku

Złącze SC powinno być zainstalowane na przewodzie

Jakie będą wydatki na zakup kabla UTP kat.5e potrzebnego do stworzenia sieci komputerowej składającej się z 6 stanowisk, przy średniej odległości każdego stanowiska od przełącznika równiej 9m? Należy doliczyć m zapasu dla każdej linii kablowej, a cena za metr kabla wynosi 1,50 zł?

Aby podnieść wydajność komputera w grach, karta graficzna Sapphire Radeon R9 FURY OC, 4GB HBM (4096 Bit), HDMI, DVI, 3xDP została wzbogacona o technologię

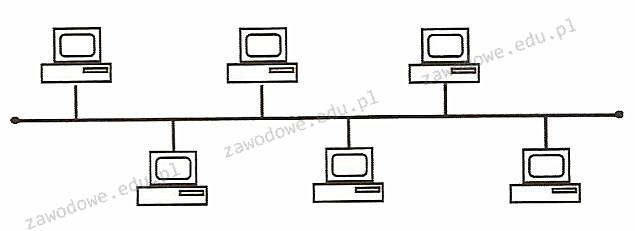

Na ilustracji ukazano sieć o układzie

Jakie polecenie w systemach Linux służy do przedstawienia konfiguracji interfejsów sieciowych?

W celu poprawy efektywności procesora Intel można wykorzystać procesor oznaczony literą

Program do odzyskiwania danych, stosowany w warunkach domowych, umożliwia przywrócenie danych z dysku twardego w sytuacji

Osoba korzystająca z komputera udostępnia w sieci Internet pliki, które posiada. Prawa autorskie będą złamane, gdy udostępni

Jednym z programów ochronnych, które zabezpieczają system przed oprogramowaniem, które bez zgody użytkownika zbiera i przesyła jego dane osobowe, numery kart kredytowych, informacje o odwiedzanych stronach WWW, hasła oraz używane adresy e-mail, jest aplikacja

Do czego służy program firewall?

W celu kontrolowania przepustowości sieci, administrator powinien zastosować aplikację typu

Brak odpowiedzi na to pytanie.