Pytanie 1

W dokumentacji technicznej głośnika komputerowego oznaczenie "10 W" dotyczy jego

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

W dokumentacji technicznej głośnika komputerowego oznaczenie "10 W" dotyczy jego

W systemie operacyjnym Fedora foldery domowe użytkowników znajdują się w folderze

Pierwszą usługą, która jest instalowana na serwerze, to usługa domenowa w Active Directory. W trakcie instalacji kreator automatycznie poprosi o zainstalowanie usługi serwera.

W systemie operacyjnym Linux proces archiwizacji danych wykonuje się za pomocą polecenia

Która kopia w procesie archiwizacji plików pozostawia oznaczenie archiwizacji?

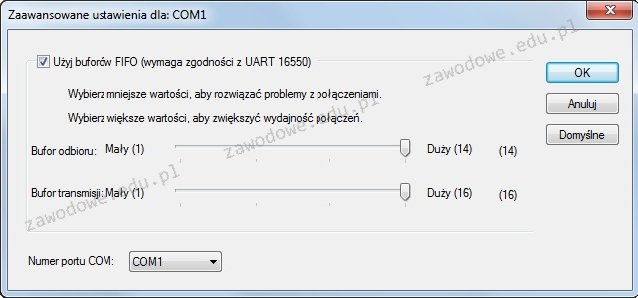

Ustawienia przedstawione na ilustracji odnoszą się do

Jakie czynności należy wykonać, aby przygotować nowego laptopa do użytkowania?

Jaką topologię sieci przedstawia rysunek?

Jaką konfigurację sieciową może posiadać komputer, który należy do tej samej sieci LAN co komputer z adresem 192.168.1.10/24?

Jaki protokół stosują komputery, aby informować router o zamiarze dołączenia do lub opuszczenia konkretnej grupy multicastowej?

Jak nazywa się topologia fizyczna, w której wszystkie urządzenia końcowe są bezpośrednio połączone z jednym punktem centralnym, takim jak koncentrator lub przełącznik?

W jaki sposób oznaczona jest skrętka bez zewnętrznego ekranu, mająca każdą parę w osobnym ekranie folii?

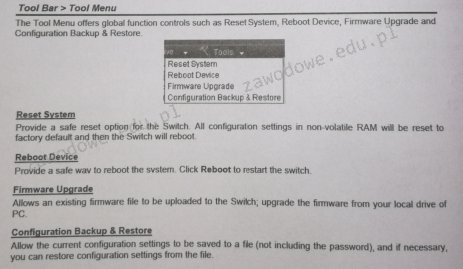

Którą opcję w menu przełącznika należy wybrać, aby przywrócić ustawienia do wartości fabrycznych?

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny wyłącznie za archiwizację danych przechowywanych na serwerowym dysku?

Jak wygląda konwencja zapisu ścieżki do udziału w sieci, zgodna z UNC (Universal Naming Convention)?

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o adresie IP 192.168.10.150 i masce 255.255.255.192. Który adres IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej?

Jakie jest kluczowe zadanie protokołu ICMP?

Ile par kabli jest używanych w standardzie 100Base-TX do obustronnej transmisji danych?

Martwy piksel, który jest defektem w monitorach LCD, to punkt, który ciągle ma ten sam kolor

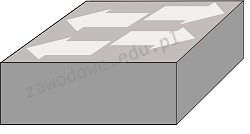

Jaką topologię fizyczną sieci komputerowej przedstawia rysunek?

Aby określić długość prefiksu w adresie IPv4, należy ustalić

Który aplet w panelu sterowania systemu Windows 7 pozwala na ograniczenie czasu, jaki użytkownik spędza przed komputerem?

Mamy do czynienia z siecią o adresie 192.168.100.0/24. Ile podsieci można utworzyć, stosując maskę 255.255.255.224?

Jaką topologię fizyczną stosuje się w sieciach z topologią logiczną Token Ring?

Użytkownik uszkodził płytę główną z gniazdem procesora AM2. Uszkodzoną płytę można wymienić na model z gniazdem, nie zmieniając procesora i pamięci

Aby stworzyć partycję w systemie Windows, należy skorzystać z narzędzia

Jakie polecenie w systemie operacyjnym Linux służy do prezentowania konfiguracji interfejsów sieciowych?

Aby zmontować komputer z poszczególnych elementów, korzystając z obudowy SFF, trzeba wybrać płytę główną w formacie

Na rysunku znajduje się graficzny symbol

W sekcji zasilania monitora LCD, powiększone kondensatory elektrolityczne mogą prowadzić do uszkodzenia

Jakie złącze powinna mieć karta graficzna, aby mogła być bezpośrednio podłączona do telewizora LCD, który ma tylko analogowe złącze do komputera?

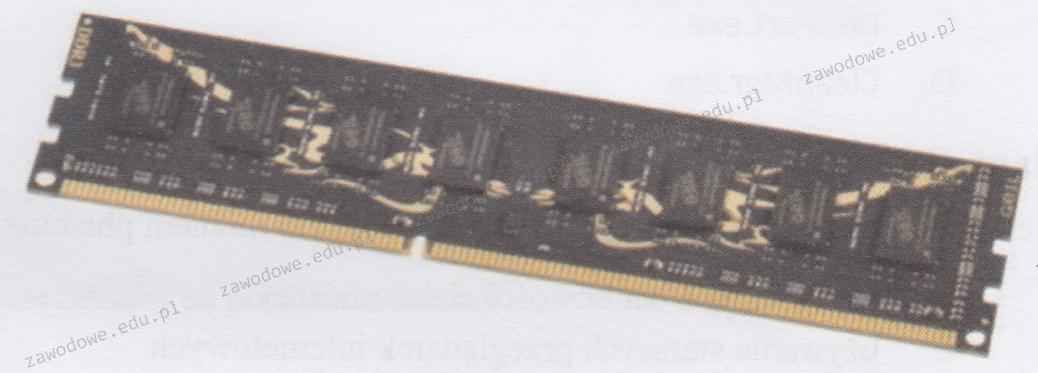

Pamięć RAM pokazana na ilustracji jest instalowana na płycie głównej posiadającej gniazdo

Użytkownicy dysków SSD powinni unikać wykonywania następujących działań konserwacyjnych

Algorytm wykorzystywany do weryfikacji, czy ramka Ethernet jest wolna od błędów, to

Jaką maksymalną liczbę adresów można przypisać urządzeniom w sieci 10.0.0.0/22?

Wykonanie komendy dxdiag w systemie Windows pozwala na

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

Interfejs SLI (ang. Scalable Link Interface) jest używany do łączenia

Polecenie tar w systemie Linux służy do