Pytanie 1

W systemie dziesiętnym liczba 110011(2) przedstawia się jako

Wynik: 4/40 punktów (10,0%)

Wymagane minimum: 20 punktów (50%)

W systemie dziesiętnym liczba 110011(2) przedstawia się jako

Aby zabezpieczyć system przed oprogramowaniem o zdolności do samoreplikacji, należy zainstalować

Na płycie głównej uszkodzona została zintegrowana karta sieciowa. Komputer nie ma zainstalowanego dysku twardego ani żadnych innych napędów, takich jak stacja dysków czy CD-ROM. Klient informuje, że w firmowej sieci komputery nie mają napędów, a wszystko "czyta" się z serwera. W celu przywrócenia utraconej funkcji należy zainstalować

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

W systemach Windows istnieje możliwość przypisania użytkownika do dowolnej grupy za pomocą panelu

Optyczna rozdzielczość to jeden z atrybutów

Jakie urządzenie w warstwie łącza danych modelu OSI analizuje adresy MAC zawarte w ramkach Ethernet i na tej podstawie decyduje o przesyłaniu sygnału pomiędzy segmentami sieci lub jego blokowaniu?

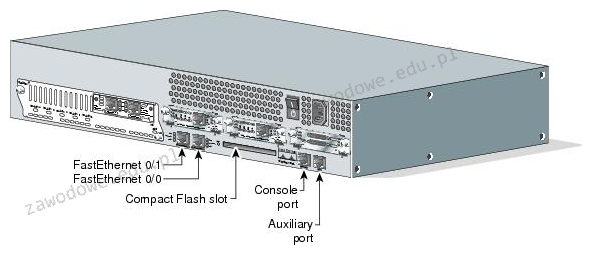

Urządzenie sieciowe, które widoczna jest na ilustracji, to

Program firewall nie zapewnia ochrony przed

Jaką rolę pełni serwer plików w sieciach komputerowych LAN?

Jakiego protokołu używa warstwa aplikacji w modelu TCP/IP?

Brak odpowiedzi na to pytanie.

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Brak odpowiedzi na to pytanie.

Który z rekordów DNS w systemach Windows Server służy do definiowania aliasu (alternatywnej nazwy) dla rekordu A, powiązanego z kanoniczną nazwą hosta?

Brak odpowiedzi na to pytanie.

Maksymalna długość łącza światłowodowego używanego do przesyłania danych w standardzie 10GBASE-SR wynosi

Brak odpowiedzi na to pytanie.

W kontekście adresacji IPv6, użycie podwójnego dwukropka służy do

Brak odpowiedzi na to pytanie.

Jakie rozwiązanie techniczne pozwala na transmisję danych z szybkością 1 Gb/s z zastosowaniem światłowodu?

Brak odpowiedzi na to pytanie.

Złośliwe programy komputerowe, które potrafią replikować się same i wykorzystują luki w systemie operacyjnym, a także mają zdolność modyfikowania oraz uzupełniania swojej funkcjonalności, nazywamy

Brak odpowiedzi na to pytanie.

Wskaż aplikację w systemie Linux, która służy do kompresji plików.

Brak odpowiedzi na to pytanie.

Aby zweryfikować poprawność przebiegów oraz wartości napięć w układzie urządzenia elektronicznego, można zastosować

Brak odpowiedzi na to pytanie.

Jakie urządzenie w sieci lokalnej NIE ROZDZIELA obszaru sieci komputerowej na domeny kolizyjne?

Brak odpowiedzi na to pytanie.

Nazwa protokołu, który pozwala na konwersję 32-bitowych adresów IP na 48-bitowe fizyczne adresy MAC w sieciach Ethernet, to:

Brak odpowiedzi na to pytanie.

W systemie Windows pamięć wirtualna ma na celu

Brak odpowiedzi na to pytanie.

Narzędzie służące do oceny wydajności systemu komputerowego to

Brak odpowiedzi na to pytanie.

Aby zweryfikować adresy MAC komputerów, które są połączone z przełącznikiem, można zastosować następujące polecenie

Brak odpowiedzi na to pytanie.

Gdy użytkownik zauważy, że ważne pliki zniknęły z dysku twardego, powinien

Brak odpowiedzi na to pytanie.

Z jaką informacją wiąże się parametr TTL po wykonaniu polecenia ping?

Brak odpowiedzi na to pytanie.

Parametry katalogowe przedstawione w ramce dotyczą dysku twardego

| ST31000528AS |

| Seagate Barracuda 7200.12 ,32 MB, |

| Serial ATA/300, Heads 4, Capacity 1TB |

Brak odpowiedzi na to pytanie.

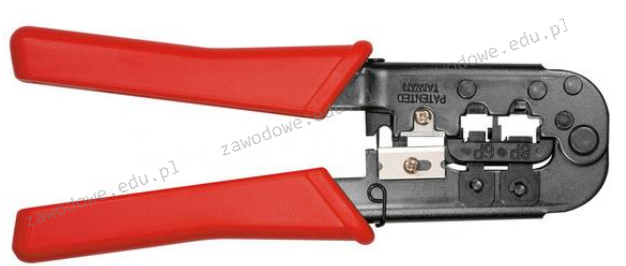

Jakie kable powinny być używane z narzędziem pokazanym na fotografii?

Brak odpowiedzi na to pytanie.

Jaką rolę pełni protokół DNS?

Brak odpowiedzi na to pytanie.

Czym jest OTDR?

Brak odpowiedzi na to pytanie.

Podczas wyboru zasilacza do komputera kluczowe znaczenie

Brak odpowiedzi na to pytanie.

Czym jest skrót MAN w kontekście sieci?

Brak odpowiedzi na to pytanie.

Który z protokołów umożliwia szyfrowanie połączenia?

Brak odpowiedzi na to pytanie.

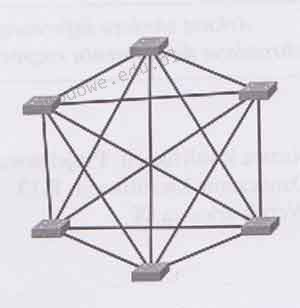

Jakiego rodzaju fizycznej topologii sieci komputerowej dotyczy przedstawiony obrazek?

Brak odpowiedzi na to pytanie.

Jakie oprogramowanie chroni komputer przed niechcianym softwarem pochodzącym z sieci?

Brak odpowiedzi na to pytanie.

Podaj polecenie w systemie Windows Server, które umożliwia usunięcie jednostki organizacyjnej z katalogu.

Brak odpowiedzi na to pytanie.

Jaki skrót odpowiada poniższej masce podsieci: 255.255.248.0?

Brak odpowiedzi na to pytanie.

Aby skonfigurować wolumin RAID 5 w serwerze, wymagane jest co najmniej

Brak odpowiedzi na to pytanie.

Literowym symbolem P oznacza się

Brak odpowiedzi na to pytanie.

Element obliczeń zmiennoprzecinkowych to

Brak odpowiedzi na to pytanie.