Pytanie 1

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Wtyczka zaprezentowana na fotografii stanowi element obwodu elektrycznego zasilającego

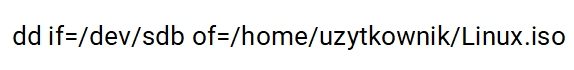

Program o nazwie dd, którego przykład użycia przedstawiono w systemie Linux, umożliwia

Jakim protokołem posługujemy się do przesyłania dokumentów hipertekstowych?

W doborze zasilacza do komputera kluczowe znaczenie

Brak odpowiedzi na to pytanie.

Aby zmienić ustawienia rozruchu komputera w systemie Windows 7 przy użyciu wiersza poleceń, jakie polecenie powinno być użyte?

Brak odpowiedzi na to pytanie.

Komputer dysponuje adresem IP 192.168.0.1, a jego maska podsieci wynosi 255.255.255.0. Który adres stanowi adres rozgłoszeniowy dla podsieci, do której ten komputer przynależy?

Brak odpowiedzi na to pytanie.

Jaką maksymalną wartość rozplotu kabla UTP można uzyskać we wtyku RJ45 według normy PN-EN 50173?

Brak odpowiedzi na to pytanie.

Można przywrócić pliki z kosza, korzystając z polecenia

Brak odpowiedzi na to pytanie.

Na zdjęciu ukazano złącze zasilające

Brak odpowiedzi na to pytanie.

Zestaw komputerowy przedstawiony powyżej jest niewłaściwy. Jaki komponent nie został wymieniony w tabeli, a jest kluczowy dla prawidłowego funkcjonowania zestawu i powinien zostać dołączony?

Brak odpowiedzi na to pytanie.

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

Brak odpowiedzi na to pytanie.

Jak przywrócić stan rejestru systemowego w edytorze Regedit, wykorzystując wcześniej utworzoną kopię zapasową?

Brak odpowiedzi na to pytanie.

Ile par przewodów miedzianej skrętki kategorii 5e jest używanych do transmisji danych w standardzie sieci Ethernet 100Base-TX?

Brak odpowiedzi na to pytanie.

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, jedno z najbliższymi sąsiadami, a dane są przesyłane z jednego komputera do kolejnego w formie pętli?

Brak odpowiedzi na to pytanie.

Co należy zrobić w pierwszej kolejności, gdy dysza w drukarce atramentowej jest zaschnięta z powodu długotrwałych przestojów?

Brak odpowiedzi na to pytanie.

Poprzez polecenie dxdiag uruchomione w wierszu poleceń Windows można

Brak odpowiedzi na to pytanie.

Karta dźwiękowa, która może odtworzyć plik w formacie MP3, powinna być zaopatrzona w układ

Brak odpowiedzi na to pytanie.

Która z usług umożliwia rejestrowanie oraz identyfikowanie nazw NetBIOS jako adresów IP wykorzystywanych w sieci?

Brak odpowiedzi na to pytanie.

W systemie Windows Professional aby ustawić czas dostępności dla drukarki, należy skorzystać z zakładki

Brak odpowiedzi na to pytanie.

Jakie urządzenia dotyczą terminy SLI?

Brak odpowiedzi na to pytanie.

Liczba 205(10) w zapisie szesnastkowym wynosi

Brak odpowiedzi na to pytanie.

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy oczyścić

Brak odpowiedzi na to pytanie.

Jakie urządzenie wskazujące działa w reakcji na zmiany pojemności elektrycznej?

Brak odpowiedzi na to pytanie.

Nazwa protokołu, który pozwala na konwersję 32-bitowych adresów IP na 48-bitowe fizyczne adresy MAC w sieciach Ethernet, to:

Brak odpowiedzi na to pytanie.

Funkcja diff w systemie Linux pozwala na

Brak odpowiedzi na to pytanie.

Co jest głównym zadaniem protokołu DHCP?

Brak odpowiedzi na to pytanie.

W architekturze sieci lokalnych opartej na modelu klient - serwer

Brak odpowiedzi na to pytanie.

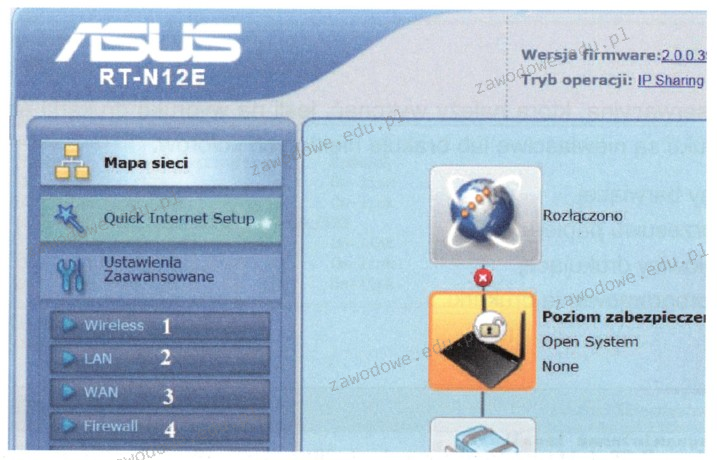

Aby skonfigurować ruter i wprowadzić parametry połączenia od dostawcy internetowego, którą sekcję oznaczoną numerem należy wybrać?

Brak odpowiedzi na to pytanie.

W formacie plików NTFS, do zmiany nazwy pliku potrzebne jest uprawnienie

Brak odpowiedzi na to pytanie.

Który z protokołów jest używany podczas rozpoczynania sesji VoIP?

Brak odpowiedzi na to pytanie.

Użytkownik pragnie ochronić dane na karcie pamięci przed przypadkowym usunięciem. Taką zabezpieczającą cechę oferuje karta

Brak odpowiedzi na to pytanie.

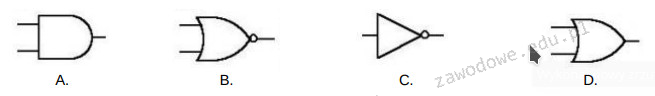

Wskaź rysunek ilustrujący symbol bramki logicznej NOT?

Brak odpowiedzi na to pytanie.

Kable światłowodowe nie są szeroko używane w lokalnych sieciach komputerowych z powodu

Brak odpowiedzi na to pytanie.

Aby zatrzymać wykonywanie programu zapisanego w pliku wsadowym Windows do momentu naciśnięcia dowolnego klawisza, należy zastosować komendę

Brak odpowiedzi na to pytanie.

Jakie narzędzie w systemie Windows pozwala na kontrolowanie stanu sprzętu, aktualizowanie sterowników oraz rozwiązywanie problemów z urządzeniami?

Brak odpowiedzi na to pytanie.

Grupa, w której członkom można nadawać uprawnienia jedynie w obrębie tej samej domeny, co domena nadrzędna lokalnej grupy domeny, nosi nazwę grupa

Brak odpowiedzi na to pytanie.

Pamięć, która nie traci danych, może być elektrycznie kasowana i programowana, znana jest pod skrótem

Brak odpowiedzi na to pytanie.

Aby umożliwić połączenie między urządzeniem mobilnym a komputerem za pomocą interfejsu Bluetooth, co należy zrobić?

Brak odpowiedzi na to pytanie.

Jak nazywa się protokół oparty na architekturze klient-serwer oraz modelu żądanie-odpowiedź, wykorzystywany do przesyłania plików?

Brak odpowiedzi na to pytanie.