Pytanie 1

Wtyczka (modularne złącze męskie) przedstawiona na rysunku stanowi zakończenie przewodu

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Wtyczka (modularne złącze męskie) przedstawiona na rysunku stanowi zakończenie przewodu

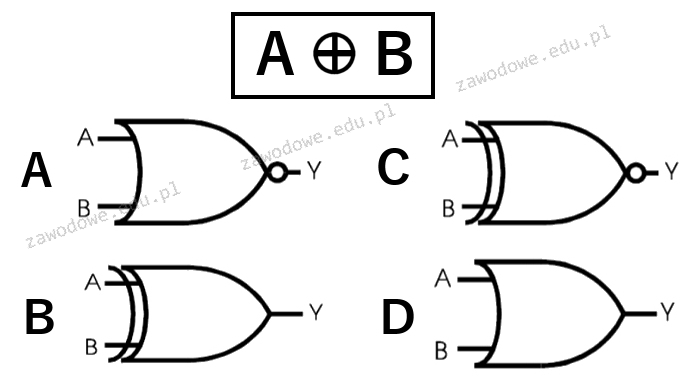

Jaką bramkę logiczną reprezentuje to wyrażenie?

Który z parametrów okablowania strukturalnego definiuje stosunek mocy sygnału tekstowego w jednej parze do mocy sygnału wyindukowanego w sąsiedniej parze na tym samym końcu kabla?

Adres IP lokalnej podsieci komputerowej to 172.16.10.0/24. Komputer1 posiada adres IP 172.16.0.10, komputer2 - 172.16.10.100, a komputer3 - 172.16.255.20. Który z wymienionych komputerów należy do tej podsieci?

Zapis liczby w systemie oznaczonym jako #108 to

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

Ilustracja przedstawia rodzaj pamięci

Jaki port na tylnym panelu płyty głównej jest w dokumentacji określany jako port zgodny z normą RS232C?

Ile wynosi pojemność jednowarstwowej płyty Blu-ray?

Jaką funkcję serwera z grupy Windows Server trzeba dodać, aby serwer mógł realizować usługi rutingu?

Do przechowywania fragmentów dużych plików programów oraz danych, które nie mieszczą się w całości w pamięci, wykorzystywany jest

Aby chronić systemy sieciowe przed zewnętrznymi atakami, należy zastosować

Jaki protokół jest stosowany przez WWW?

Aby uzyskać dostęp do adresu serwera DNS w ustawieniach karty sieciowej w systemie z rodziny Windows, należy wprowadzić polecenie

Jaki interfejs umożliwia transfer danych w formie cyfrowej i analogowej między komputerem a monitorem?

Jakie polecenie w systemie Linux umożliwia wyświetlenie identyfikatora użytkownika?

Metoda transmisji żetonu (ang. token) znajduje zastosowanie w topologii

Który protokół odpowiada za bezpieczne przesyłanie danych w sieciach komputerowych?

Aby połączyć projektor multimedialny z komputerem, złącze, którego NIEDOZWOLONO użyć to

Aby poprawić niezawodność oraz efektywność przesyłania danych na serwerze, należy

Wartość liczby 1100112 zapisanej w systemie dziesiętnym wynosi

W sieciach komputerowych, gniazdo, które jednoznacznie wskazuje na dany proces na urządzeniu, stanowi połączenie

Jakie polecenie w systemie Linux pozwala na wyświetlenie oraz edytowanie tablicy trasowania pakietów sieciowych?

Granice domeny kolizyjnej nie są określane przez porty takich urządzeń jak

Administrator sieci lokalnej zauważył, że urządzenie typu UPS przełączyło się w tryb awaryjny. Oznacza to awarię systemu

Instalacja systemów Linuks oraz Windows 7 przebiegła bez żadnych problemów. Systemy zainstalowały się poprawnie z domyślnymi ustawieniami. Na tym samym komputerze, przy tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

AppLocker to funkcjonalność dostępna w systemach Windows Server, która umożliwia

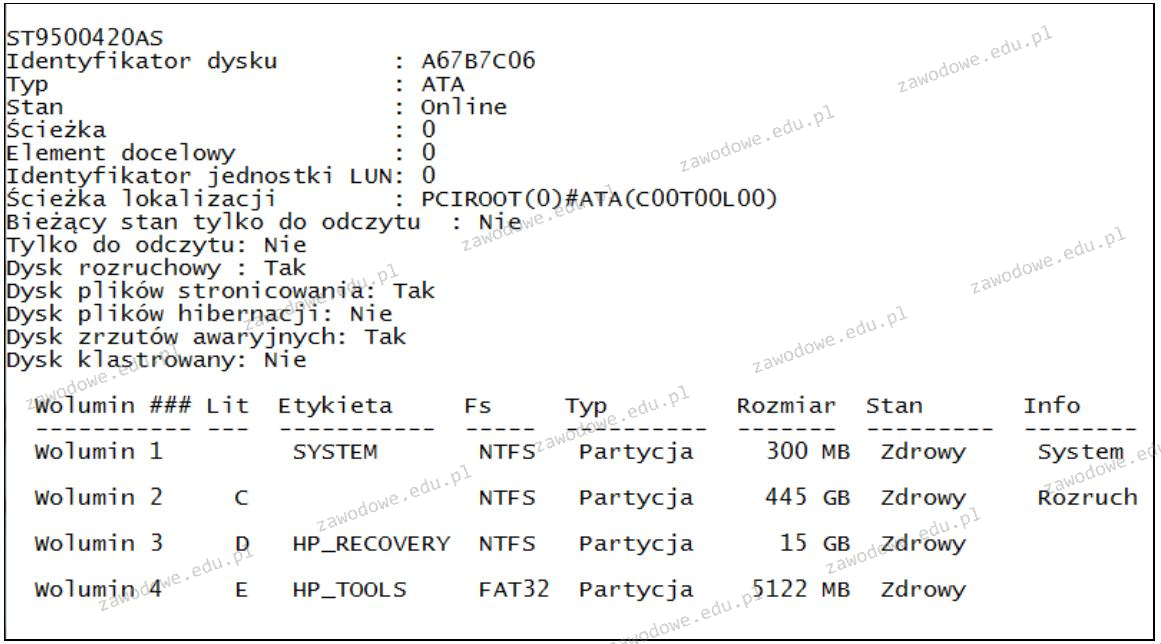

Jakie narzędzie wraz z odpowiednimi parametrami należy zastosować w systemie Windows, aby uzyskać przedstawione informacje o dysku twardym?

Aby przywrócić poprawne wersje plików systemowych w systemie Windows, wykorzystuje się narzędzie

Podczas uruchamiania komputera wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Które polecenie w systemie Windows Server 2008 pozwala na przekształcenie serwera w kontroler domeny?

Aplikacja komputerowa do organizowania struktury folderów oraz plików to

Jaki protokół sygnalizacyjny jest wykorzystywany w technologii VoIP?

Aby zmierzyć tłumienie łącza światłowodowego w dwóch zakresach transmisyjnych 1310nm oraz 1550nm, powinno się zastosować

Funkcję S.M.A.R.T. w twardym dysku, która jest odpowiedzialna za nadzorowanie i wczesne ostrzeganie o możliwych awariach, można uruchomić poprzez

Jak najlepiej chronić zgromadzone dane przed ich odczytem w przypadku kradzieży komputera?

Administrator powinien podzielić adres 10.0.0.0/16 na 4 jednorodne podsieci zawierające równą liczbę hostów. Jaką maskę będą miały te podsieci?

Który z wymienionych protokołów umożliwia nawiązanie szyfrowanego połączenia z witryną internetową?

W jakim systemie występuje jądro hybrydowe (kernel)?

Mechanizm, który pozwala na podłączenie urządzeń peryferyjnych do systemu komputerowego, w którym każde urządzenie jest identyfikowane przez przypisany mu numer, to