Pytanie 1

Który aspekt projektu aplikacji jest kluczowy dla zabezpieczenia danych użytkowników?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Który aspekt projektu aplikacji jest kluczowy dla zabezpieczenia danych użytkowników?

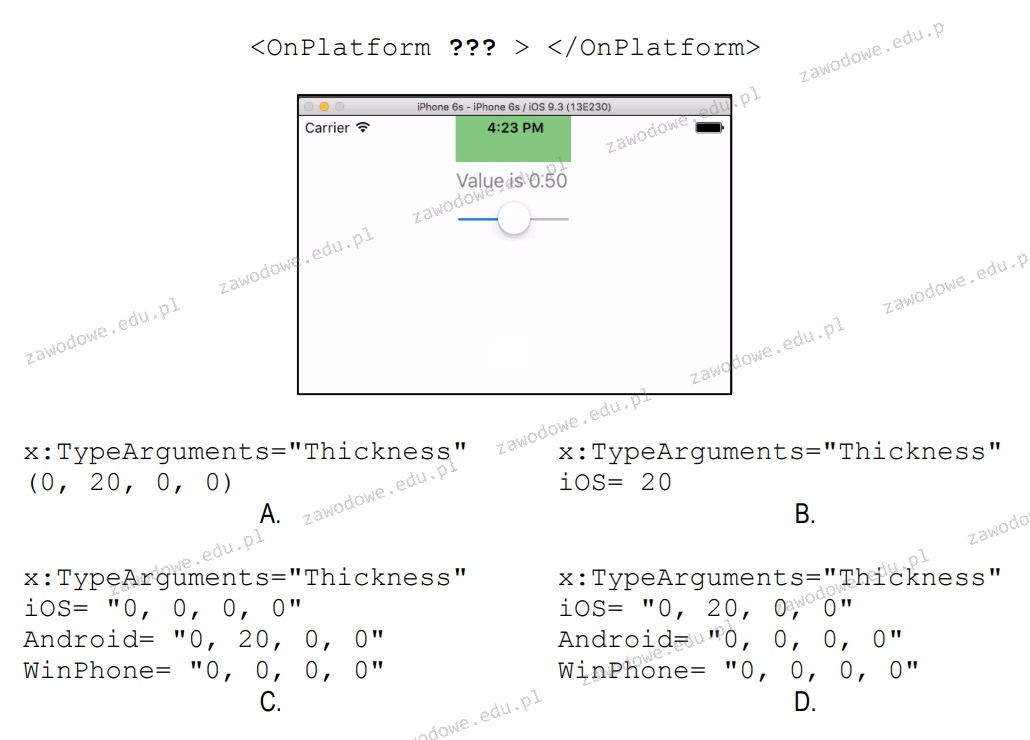

Na przedstawionym obrazie widać fragment emulacji systemu iOS z prostą aplikacją. Górna część ekranu nachodzi na pasek stanu baterii. Który z poniższych zapisów powinien zostać użyty w miejscu znaków zapytania, aby ustawić jedynie marginesy górne tylko dla systemu iOS?

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Czym jest klasa w programowaniu obiektowym?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

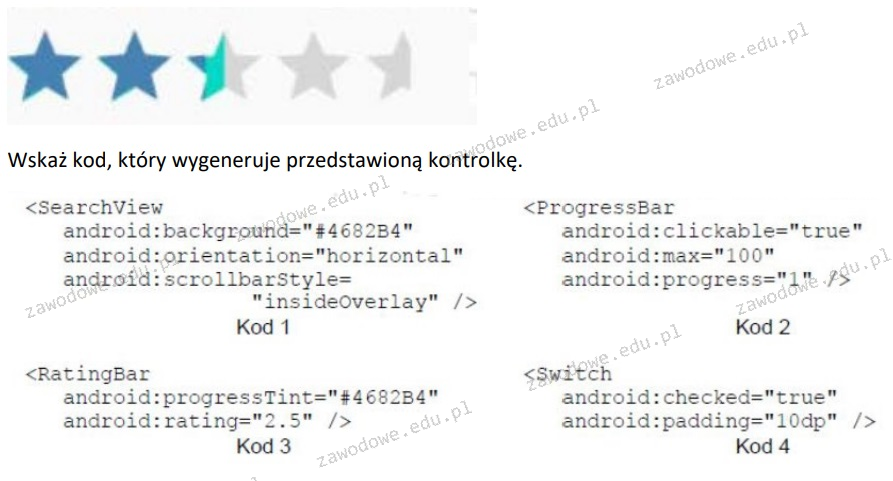

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

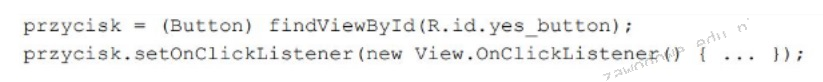

Zaproponowany fragment kodu w Android Studio realizuje metodę nasłuchującą do obsługi wydarzenia

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

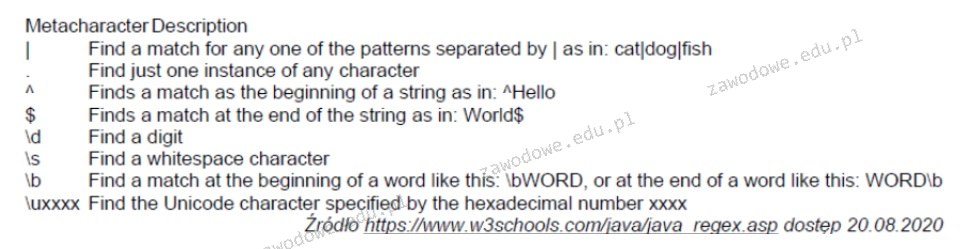

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

Jakie jest podstawowe zadanie konstruktora w klasie?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

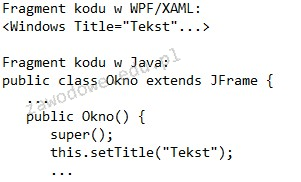

Zaznaczone elementy w przedstawionych obramowaniach mają na celu

Jedną z zasad standardu WCAG 2.0 jest

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

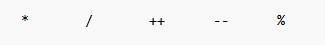

Zestaw operatorów, który został przedstawiony, należy do kategorii operatorów

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

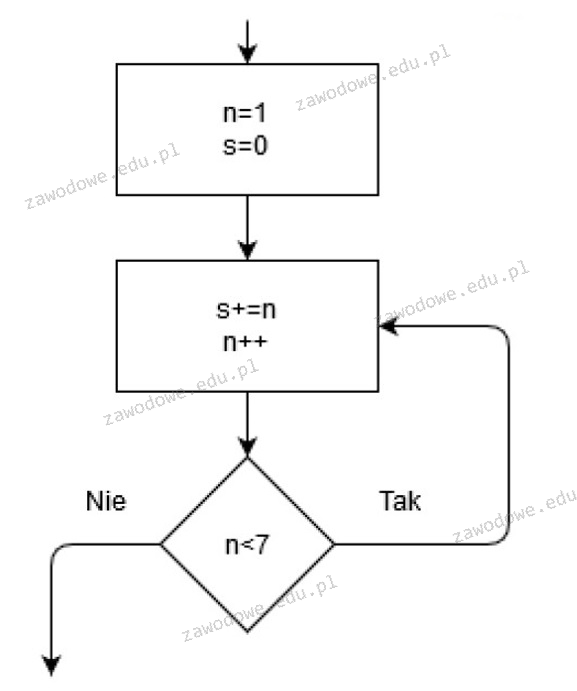

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

Brak odpowiedzi na to pytanie.

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Brak odpowiedzi na to pytanie.

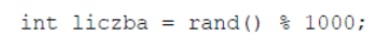

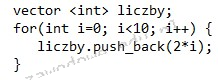

W języku C++, zakładając, że przedstawiony fragment kodu poprawnie się skompiluje i zostanie wykonany, to zmiennej liczba przypisana zostanie wartość

Brak odpowiedzi na to pytanie.

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n2)?

Brak odpowiedzi na to pytanie.

Jakie ma znaczenie operator "==" w języku C++?

Brak odpowiedzi na to pytanie.

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

Brak odpowiedzi na to pytanie.

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

Brak odpowiedzi na to pytanie.

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Brak odpowiedzi na to pytanie.

Jakie będą skutki wykonania podanego fragmentu kodu w języku C++?

Brak odpowiedzi na to pytanie.

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

Brak odpowiedzi na to pytanie.

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

Brak odpowiedzi na to pytanie.

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

Brak odpowiedzi na to pytanie.

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

Brak odpowiedzi na to pytanie.

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Brak odpowiedzi na to pytanie.

Jakie jest przeznaczenie komentarzy w kodzie źródłowym programu?

Brak odpowiedzi na to pytanie.

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Brak odpowiedzi na to pytanie.

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Brak odpowiedzi na to pytanie.

Co to jest wskaźnik w języku C?

Brak odpowiedzi na to pytanie.

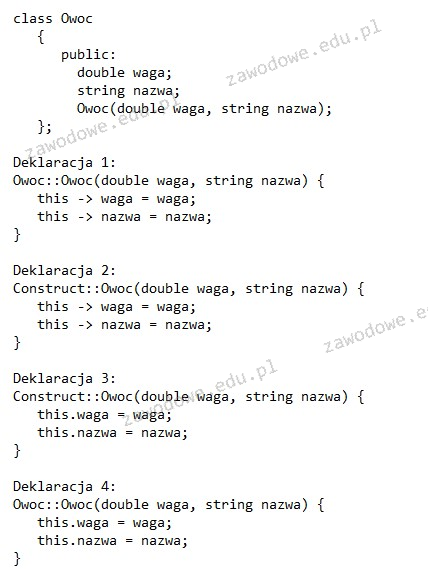

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak w

Brak odpowiedzi na to pytanie.