Pytanie 1

Zapis #102816 oznacza reprezentację w systemie

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Zapis #102816 oznacza reprezentację w systemie

Metoda przekazywania tokena (ang. token) jest wykorzystywana w strukturze

Adres komórki pamięci został podany w kodzie binarnym 1110001110010100. Jak zapisuje się ten adres w systemie szesnastkowym?

Symbol umieszczony na obudowie komputera stacjonarnego informuje o zagrożeniu przed

Jakim sposobem zapisuje się dane na nośnikach BD-R?

Czym jest kopia różnicowa?

Aby zmontować komputer z poszczególnych elementów, korzystając z obudowy SFF, trzeba wybrać płytę główną w formacie

Urządzenie używane do zestawienia 6 komputerów w sieci lokalnej to:

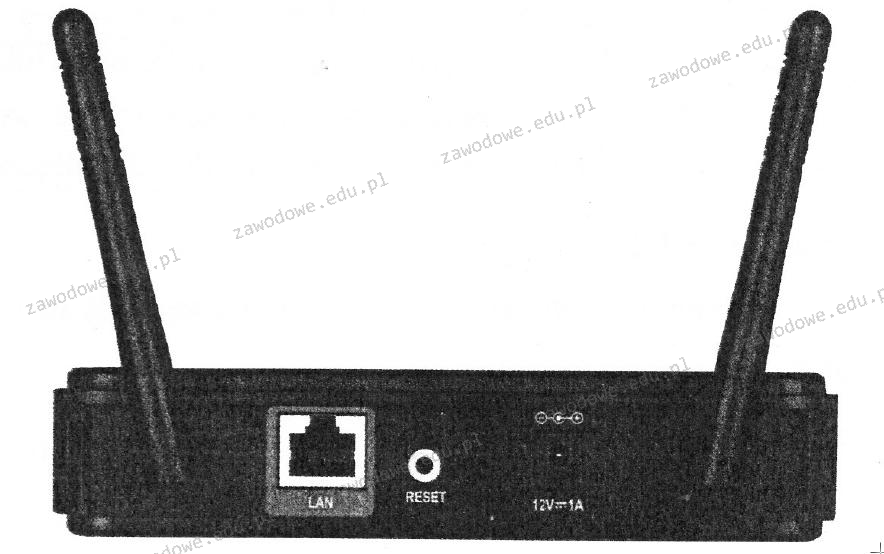

Jakie urządzenie zostało pokazane na ilustracji?

Zaprezentowany tylny panel płyty głównej zawiera następujące interfejsy:

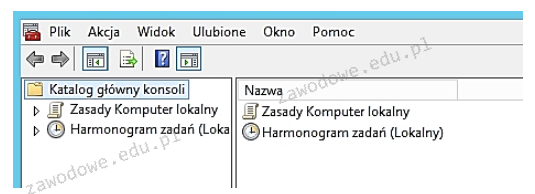

Aby otworzyć konsolę przedstawioną na ilustracji, należy wpisać w oknie poleceń

Użytkownicy sieci Wi-Fi zauważyli zakłócenia oraz częste przerwy w połączeniu. Przyczyną tej sytuacji może być

W komputerze o parametrach przedstawionych w tabeli konieczna jest wymiana karty graficznej na kartę GeForce GTX 1070 Ti Titanium 8G DDR5, PCI EX-x16 3.0, 256b, 1683 MHz/1607 MHz, Power consumption 180W, 3x DP, 2x HDMI, recommended power supply 500W, DirectX 12, OpenGL 4.5. W związku z tym należy również zaktualizować

| Podzespół | Parametry | Pobór mocy [W] |

|---|---|---|

| Procesor Intel i5 | Cores: 6, Threads: 6, 2.8 GHz, Tryb Turbo: 4.0 GHz, s-1151 | 30 |

| Moduł pamięci DDR3 | Taktowanie: 1600 MHz, 8 GB (1x8 GB), CL 9 | 6 |

| Monitor LCD | Powłoka: matowa, LED, VGA x1, HDMI x1, DP x1 | 40 |

| Mysz i klawiatura | przewodowa, interfejs: USB | 2 |

| Płyta główna | 2x PCI Ex-x16 3.0, D-Sub x1, USB 2.0 x2, RJ-45 x1, USB 3.1 gen 1 x4, DP x1, PS/2 x1, DDR3, s-1151, 4xDDR4 (Max: 64 GB) | 35 |

| Karta graficzna | 3x DP, 1x DVI-D, 1x HDMI, 2 GB GDDR3 | 150 |

| Dysk twardy 7200 obr/min | 1 TB, SATA III (6 Gb/s), 64 MB | 16 |

| Zasilacz | Moc: 300W | --- |

Jaki zapis w systemie binarnym odpowiada liczbie 91 w systemie szesnastkowym?

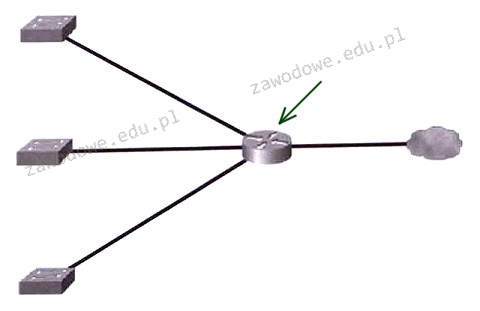

Jaki symbol urządzenia jest pokazany przez strzałkę na rysunku?

Norma EN 50167 odnosi się do rodzaju okablowania

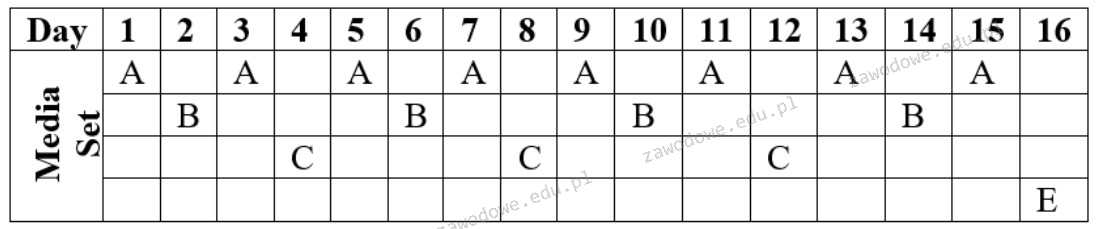

Strategia zapisywania kopii zapasowych ukazana na diagramie określana jest mianem

Znak przedstawiony na ilustracji, zgodny z normą Energy Star, wskazuje na urządzenie

Wysyłanie żetonu (ang. token) występuje w sieci o fizycznej strukturze

Podczas zmiany ustawień rejestru Windows w celu zapewnienia bezpieczeństwa operacji, na początku należy

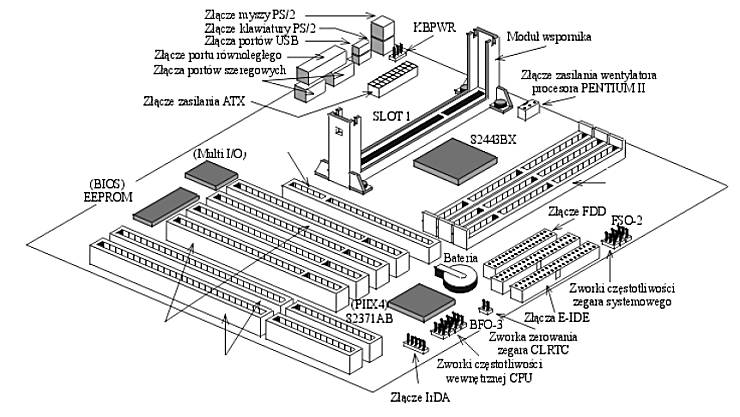

Jakie komponenty są obecne na zaprezentowanej płycie głównej?

Interfejs UDMA to typ interfejsu

Zastosowanie programu firewall ma na celu ochronę

Aby stworzyć skompresowane archiwum danych w systemie Linux, jakie polecenie należy zastosować?

Jakie urządzenie w warstwie łącza danych modelu OSI analizuje adresy MAC zawarte w ramkach Ethernet i na tej podstawie decyduje o przesyłaniu sygnału między segmentami sieci lub jego blokowaniu?

Który kabel powinien być użyty do budowy sieci w lokalach, gdzie występują intensywne pola zakłócające?

Jaką klasę adresów IP reprezentuje publiczny adres 130.140.0.0?

Który z podanych adresów IP należy do klasy A?

Farad to jednostka

Jak nazywa się protokół bazujący na architekturze klient-serwer oraz na modelu żądanie-odpowiedź, który jest używany do transferu plików?

Który z podanych adresów IPv4 należy do kategorii B?

Jaką komendę należy wykorzystać, aby uzyskać informację o rekordzie MX dla podanej domeny?

W trakcie instalacji oraz konfiguracji serwera DHCP w systemach z rodziny Windows Server istnieje możliwość dodania zastrzeżeń adresów, które określą

Do konserwacji elementów optycznych w komputerach zaleca się zastosowanie

Czym jest prefetching?

Co jest główną funkcją serwera DHCP w sieci komputerowej?

Jakie polecenie powinno być użyte do obserwacji lokalnych połączeń?

W skład sieci komputerowej wchodzą 3 komputery stacjonarne oraz drukarka sieciowa, połączone kablem UTP z routerem mającym 1 x WAN oraz 5 x LAN. Które z urządzeń sieciowych pozwoli na podłączenie dodatkowych dwóch komputerów do tej sieci za pomocą kabla UTP?

Rodzaj połączenia VPN obsługiwany przez system Windows Server, w którym użytkownicy są uwierzytelniani za pomocą niezabezpieczonych połączeń, a szyfrowanie zaczyna się dopiero po wymianie uwierzytelnień, to

Który z wymienionych składników zalicza się do elementów pasywnych sieci?