Pytanie 1

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Jakie narzędzie może zostać wykorzystane do automatyzacji testów aplikacji internetowych?

Jakie elementy powinny być ujęte w dokumentacji programu?

Kod przedstawiony w języku XML/XAML określa

Jaką liczbę warstw zawiera model TCP/IP?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Który z poniższych aspektów najdokładniej określa cel realizacji projektu?

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Który z języków programowania jest powszechnie stosowany do tworzenia interfejsów użytkownika przy użyciu XAML?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę dziedziczącą?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

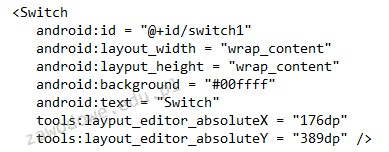

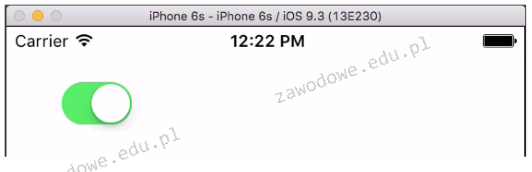

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Co to jest framework?

Który z wymienionych dokumentów jest najczęściej stosowany w zarządzaniu pracą zespołu Scrum?

Który z wymienionych elementów interfejsu użytkownika jest charakterystyczny dla aplikacji działającej na komputerze?

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Jakie środowisko deweloperskie jest najczęściej wykorzystywane do budowy aplikacji na platformę Android?

Jaką wartość jest w stanie przechować tablica jednowymiarowa?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

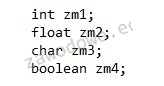

W podanym fragmencie kodu Java wskaż, która zmienna może pomieścić wartość "T"

Który z poniższych opisów najlepiej charakteryzuje system informatyczny?

Jakie środowisko jest natywne do tworzenia aplikacji desktopowych w języku C#?

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

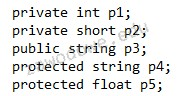

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być osiągnięte z poziomu głównego programu poprzez odwołanie się w formie nazwaObiektu.nazwaPola?

Jakie jest najważniejsze działanie w trakcie analizy wymagań klienta przed rozpoczęciem realizacji projektu aplikacji?

Które z podanych logo reprezentuje narzędzie, które nie jest używane do tworzenia aplikacji mobilnych?

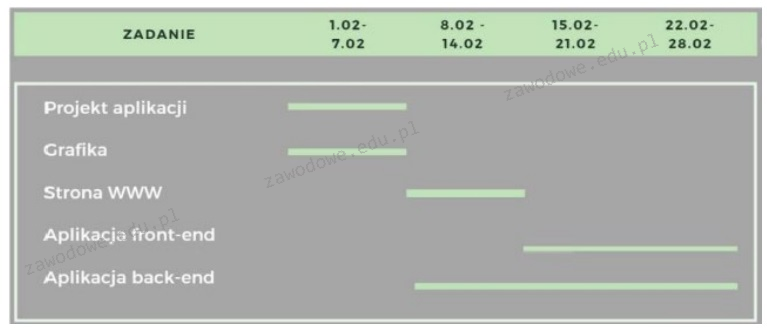

W jakim celu wykorzystuje się diagram Gantta?

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

Która zasada zwiększa bezpieczeństwo w sieci?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Który z wymienionych przykładów przedstawia typ rekordowy?

Który z wymienionych parametrów określa prędkość procesora?

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

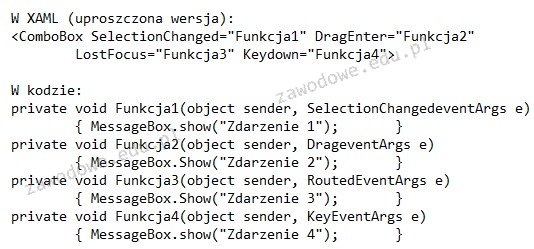

W programie desktopowym stworzono rozwijaną listę oraz przypisano cztery funkcje do obsługi zdarzeń tej kontrolki. Jaki komunikat pojawi się po dokonaniu wyboru w tej liście?