Pytanie 1

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

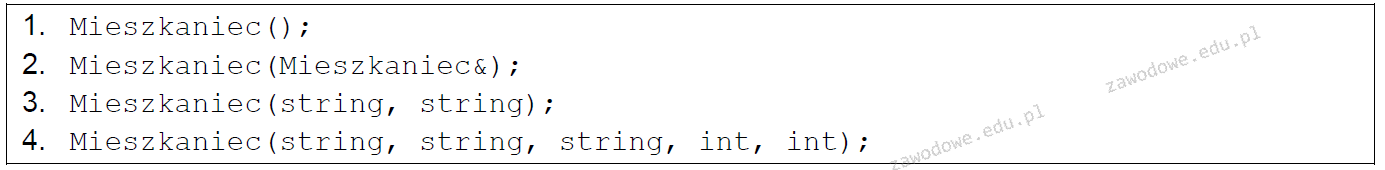

Klasa Mieszkaniec zawiera atrybuty: imie, nazwisko, ulica, nrDomu, rokUrodzenia. W tej klasie umieszczono opisane poniżej konstruktory (zapisano jedynie typy argumentów). Do tworzenia obiektu za pomocą konstruktora kopiującego wykorzystany będzie konstruktor określony w punkcie

Jakie są różnice między kompilatorem a interpretem?

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

Zapisany fragment w C# wskazuje na definicję klasy Car, która

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

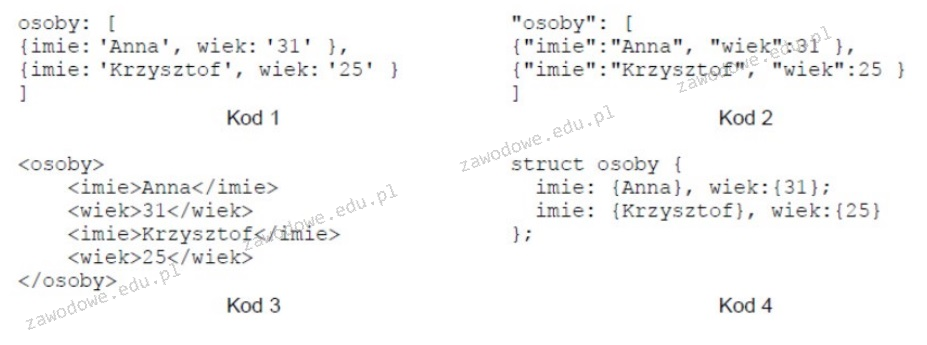

Wskaż poprawny pod względem składniowym kod dla formatu JSON, który jest używany do wymiany danych między backendem a frontendem aplikacji.

Wzorzec projektowy "Metoda szablonowa" (Template method) stosuje się do:

Podejście obiektowe w rozwiązywaniu problemów obejmuje między innymi:

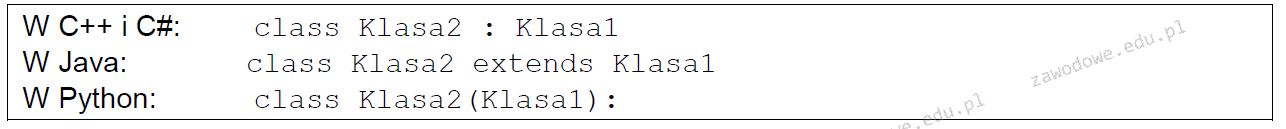

Sposób deklaracji Klasa2 wskazuje, że

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

Narzędzie przeznaczone do rozwijania aplikacji w systemie WPf (ang. Windows Presentation Foundation) to

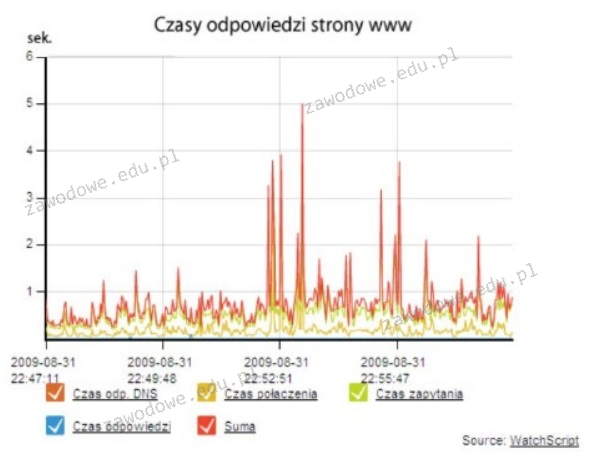

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów

Jaką kategorię reprezentuje typ danych "array"?

Które z poniższych twierdzeń najlepiej charakteryzuje bibliotekę w kontekście programowania?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

Programista może wykorzystać framework Angular do realizacji aplikacji

Który z wymienionych parametrów określa prędkość procesora?

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Który z operatorów w Pythonie umożliwia sprawdzenie, czy dany element należy do listy?

Który komponent systemu komputerowego zajmuje się transferem danych pomiędzy procesorem a pamięcią RAM?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

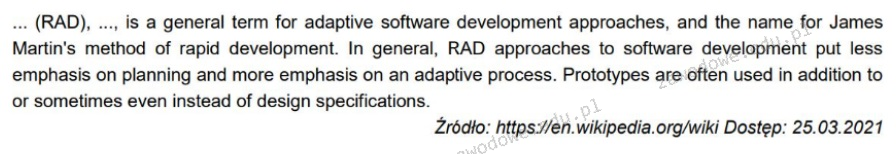

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

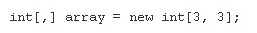

Jaką strukturę danych obrazuje zamieszczony kod w języku C#?

Jakie wartości może przyjąć zmienna typu boolean?

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

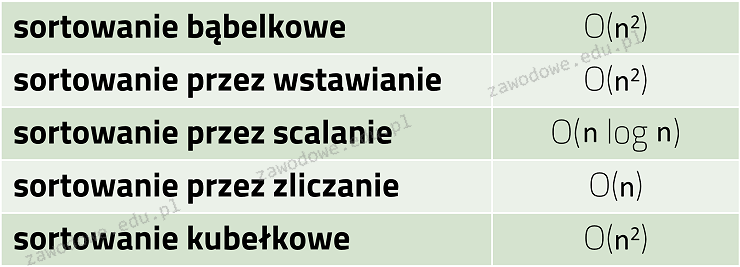

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

Jaką funkcję pełnią okna dialogowe niemodalne?

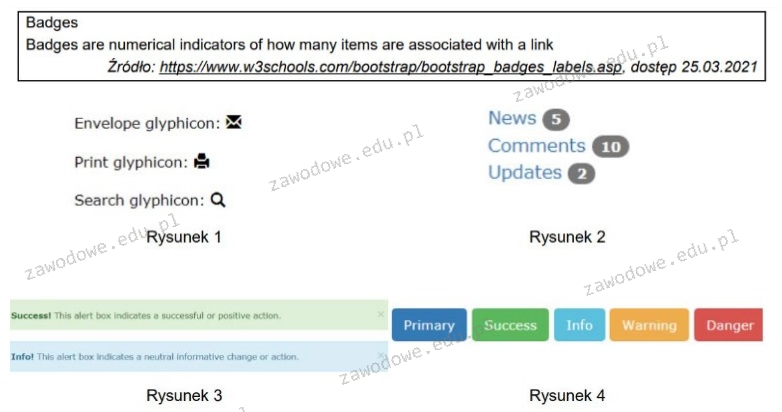

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

W aplikacji mobilnej, aby określić warianty grafiki w zależności od wielkości ekranu, należy (uwaga: odpowiedzi wariantowe dla dwóch systemów - sugerować się systemem omawianym na zajęciach)

Jaką rolę odgrywa interpreter w kontekście programowania?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Jednym z kroków przy publikacji aplikacji mobilnej w sklepie Google Play są testy Beta, które charakteryzują się tym, że są one

Jakie aspekty powinny być brane pod uwagę przy tworzeniu struktury danych dla aplikacji?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

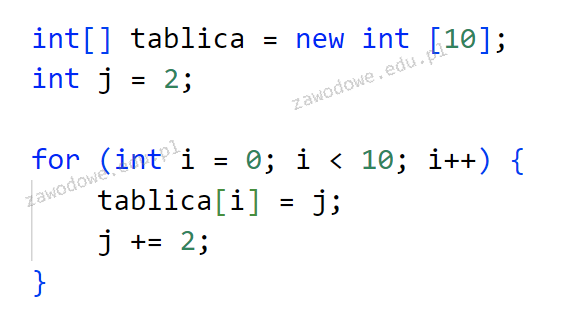

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami: