Pytanie 1

Wtyczka (modularne złącze męskie) przedstawiona na rysunku stanowi zakończenie przewodu

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Wtyczka (modularne złącze męskie) przedstawiona na rysunku stanowi zakończenie przewodu

Jaką technologię wykorzystuje się do uzyskania dostępu do Internetu oraz odbioru kanałów telewizyjnych w formie cyfrowej?

W sieciach komputerowych, gniazdo, które jednoznacznie wskazuje na dany proces na urządzeniu, stanowi połączenie

Jakie polecenie jest wykorzystywane do odzyskiwania struktury kluczy rejestru z kopii zapasowej w systemie Windows?

W systemie operacyjnym Linux, do konfigurowania sieci VLAN wykorzystuje się polecenie

Jak nazywa się program, który pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym?

Który z podanych adresów IP v.4 należy do klasy C?

Na ilustracji widoczne jest urządzenie służące do

Podstawowym zadaniem mechanizmu Plug and Play jest

Które z podanych poleceń w systemie Windows XP umożliwia sprawdzenie aktualnej konfiguracji adresu IP systemu Windows?

Jakie zakresy adresów IPv4 mogą być używane jako adresy prywatne w lokalnej sieci?

Protokół, który umożliwia po połączeniu z serwerem pocztowym przesyłanie na komputer tylko nagłówków wiadomości, a wysyłanie treści oraz załączników następuje dopiero po otwarciu konkretnego e-maila, to

Aby uporządkować dane pliku na dysku twardym, zapisane w klastrach, które nie sąsiadują ze sobą, tak aby znajdowały się w sąsiadujących klastrach, należy przeprowadzić

Jakie oprogramowanie jest wykorzystywane do dynamicznej obsługi urządzeń w systemie Linux?

Po dokonaniu eksportu klucza HKCU stworzona zostanie kopia rejestru zawierająca dane o konfiguracji

Jaki adres IPv6 jest stosowany jako adres link-local w procesie autokonfiguracji urządzeń?

Jakie oprogramowanie jest wykorzystywane do kontrolowania stanu dysków twardych?

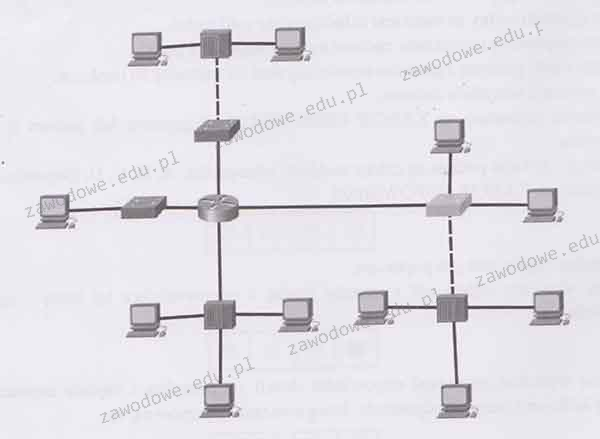

Jak wiele domen kolizyjnych oraz rozgłoszeniowych można dostrzec na schemacie?

Jakie są nazwy licencji, które umożliwiają korzystanie z programu w pełnym zakresie, ale ograniczają liczbę uruchomień do określonej, niewielkiej ilości od momentu instalacji?

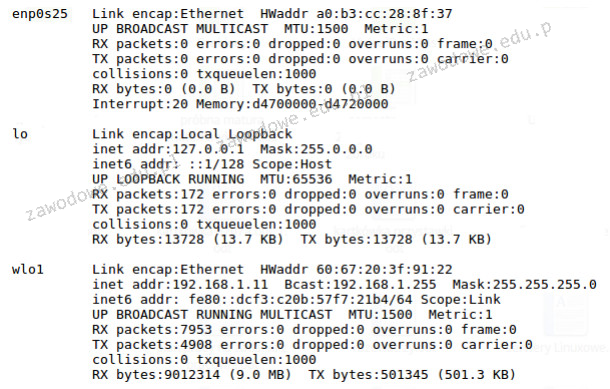

Jakie polecenie wykorzystano do analizy zaprezentowanej konfiguracji interfejsów sieciowych w systemie Linux?

Kiedy użytkownik systemu Windows wybiera opcję przywrócenia do określonego punktu, które pliki utworzone po tym punkcie nie będą podlegać zmianom w wyniku tej operacji?

Bęben światłoczuły stanowi kluczowy element w funkcjonowaniu drukarki

Jaki akronim oznacza wydajność sieci oraz usługi, które mają na celu między innymi priorytetyzację przesyłanych pakietów?

Aby przeprowadzić instalację bez nadzoru w systemie Windows, konieczne jest przygotowanie pliku odpowiedzi o nazwie

Dwie stacje robocze w tej samej sieci nie są w stanie się skomunikować. Która z poniższych okoliczności może być przyczyną opisanego problemu?

Po przeprowadzeniu eksportu klucza HKCR zostanie utworzona kopia rejestru, zawierająca dane dotyczące konfiguracji

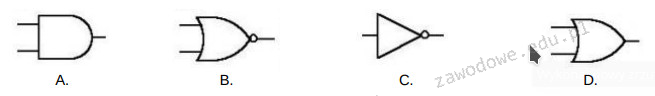

Wskaź rysunek ilustrujący symbol bramki logicznej NOT?

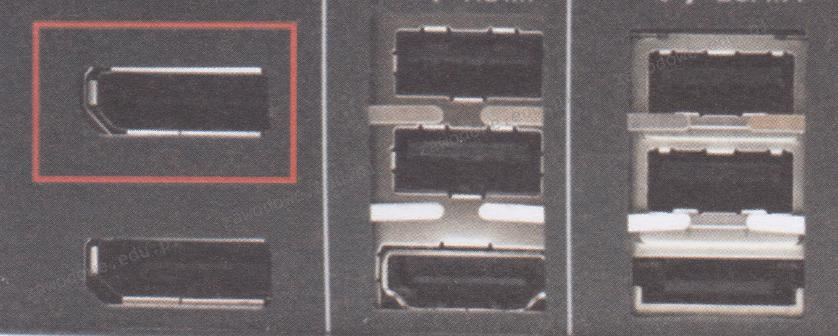

Na ilustracji, złącze monitora zaznaczone czerwoną ramką, będzie kompatybilne z płytą główną, która ma interfejs

Zgodnie z normą PN-EN 50174, okablowanie poziome w systemie okablowania strukturalnego to segment okablowania pomiędzy

Metoda zwana rytownictwem dotyczy zasady działania plotera

Atak typu hijacking na serwer internetowy charakteryzuje się

Wskaż błędny sposób podziału dysku MBR na partycje?

Czym jest procesor Athlon 2800+?

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

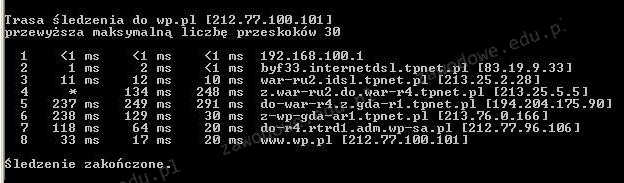

Jaki wynik działania którego z poleceń w systemie Windows jest zaprezentowany na rysunku?

Jaka jest maksymalna ilość pamięci RAM w GB, do której może uzyskać dostęp 32-bitowa wersja systemu Windows?

Protokół używany do zarządzania urządzeniami w sieci to

Zarządzaniem czasem procesora dla różnych zadań zajmuje się

Jak wygląda liczba 257 w systemie dziesiętnym?

Według modelu TCP/IP protokoły DNS, FTP i SMTP są przypisane do warstwy