Pytanie 1

Jakie są prędkości przesyłu danych w sieciach FDDI (ang. Fiber Distributed Data Interface) wykorzystujących technologię światłowodową?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Jakie są prędkości przesyłu danych w sieciach FDDI (ang. Fiber Distributed Data Interface) wykorzystujących technologię światłowodową?

Graficzny symbol pokazany na ilustracji oznacza

Aby zapobiec uszkodzeniom układów scalonych przy serwisie sprzętu komputerowego, należy korzystać z

Diagnostykę systemu Linux można przeprowadzić za pomocą komendy

Jakie urządzenie sieciowe zostało zilustrowane na podanym rysunku?

Jakiego działania nie wykonują serwery plików?

Czym jest kopia różnicowa?

W której fizycznej topologii awaria jednego komputera powoduje przerwanie pracy całej sieci?

Jakie urządzenie należy zastosować, aby połączyć sieć lokalną wykorzystującą adresy prywatne z Internetem?

Jaką maksymalną prędkość transferu danych pozwala osiągnąć interfejs USB 3.0?

Jakie jest wynikiem dodawania liczb binarnych 1001101 oraz 11001 w systemie dwójkowym?

Brak odpowiedzi na to pytanie.

Jakie funkcje pełni protokół ARP (Address Resolution Protocol)?

Przesyłanie danych przez router, które wiąże się ze zmianą adresów IP źródłowych lub docelowych, określa się skrótem

Aby zminimalizować główne zagrożenia dotyczące bezpieczeństwa podczas pracy na komputerze podłączonym do sieci Internet, najpierw należy

Jakiego systemu operacyjnego powinien nabyć użytkownik, aby zmodernizowany komputer miał możliwość uruchamiania gier obsługujących DirectX12?

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu

Który z poniższych programów nie jest wykorzystywany do zdalnego administrowania komputerami w sieci?

Jakiej klasy adresów IPv4 dotyczą adresy, które mają dwa najbardziej znaczące bity ustawione na 10?

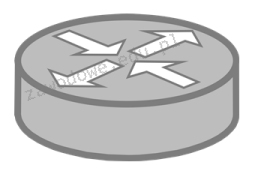

Karta do przechwytywania wideo, która została przedstawiona, będzie kompatybilna z płytą główną posiadającą port

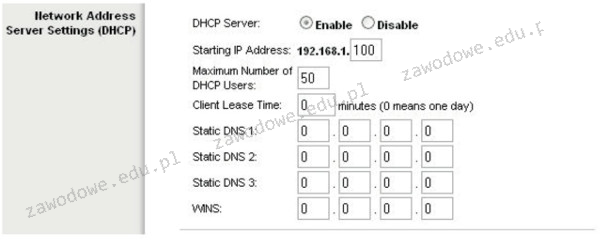

Na ilustracji widać panel ustawień bezprzewodowego punktu dostępu, który pozwala na

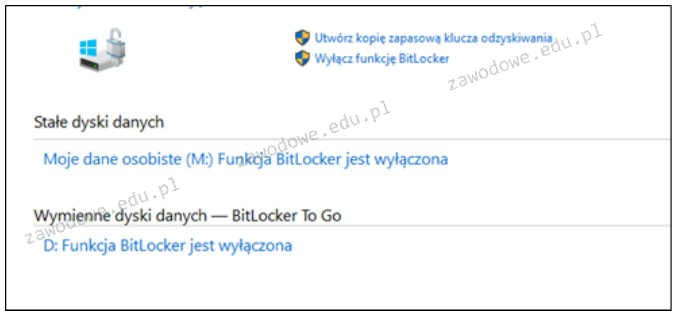

Narzędzie wbudowane w systemy Windows w edycji Enterprise lub Ultimate ma na celu

W jakiej technologii produkcji projektorów stosowany jest system mikroskopijnych luster, przy czym każde z nich odpowiada jednemu pikselowi wyświetlanego obrazu?

Ile bajtów odpowiada jednemu terabajtowi?

Użytkownik systemu Windows napotyka komunikaty o zbyt małej ilości pamięci wirtualnej. W jaki sposób można rozwiązać ten problem?

Jakie informacje można uzyskać dzięki programowi Wireshark?

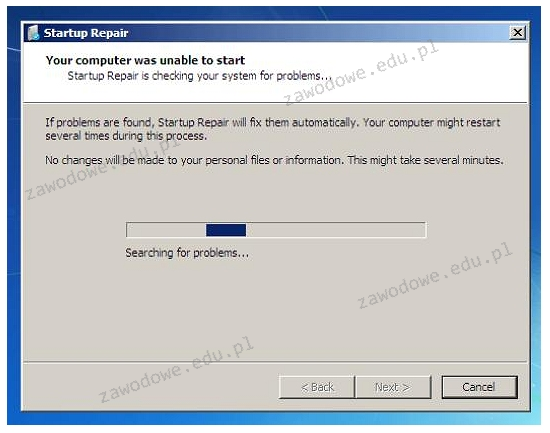

Komunikat, który pojawia się po uruchomieniu narzędzia do przywracania systemu Windows, może sugerować

Wtyczka zasilająca SATA ma uszkodzony żółty przewód. Jakie to niesie za sobą konsekwencje dla napięcia na złączu?

Jakie urządzenie łączy sieć lokalną z siecią rozległą?

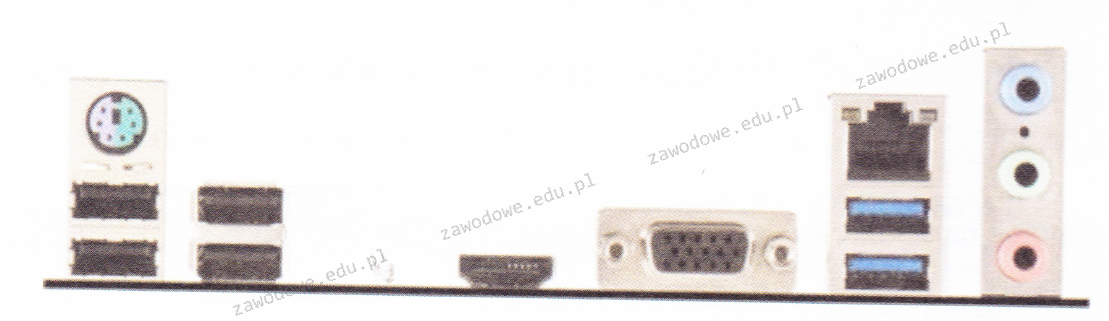

Zidentyfikuj interfejsy znajdujące się na panelu tylnym płyty głównej:

Brak odpowiedzi na to pytanie.

Jaką maksymalną liczbę hostów można przypisać w lokalnej sieci, dysponując jedną klasą C adresów IPv4?

"Gorące podłączenie" ("Hot plug") oznacza, że urządzenie, które jest podłączane, ma

Port AGP służy do łączenia

Najmniejszy czas dostępu charakteryzuje się

Gdy użytkownik wpisuje w przeglądarkę internetową adres www.egzamin.pl, nie ma możliwości otwarcia strony WWW, natomiast wprowadzenie adresu 211.0.12.41 umożliwia dostęp do niej. Problem ten spowodowany jest brakiem skonfigurowanego serwera

Jakie właściwości topologii fizycznej sieci zostały przedstawione w poniższej ramce?

Jakie polecenie umożliwia śledzenie drogi datagramu IP do miejsca docelowego?

Które urządzenie poprawi zasięg sieci bezprzewodowej?

Standard IEEE 802.11 określa typy sieci

Granice domeny kolizyjnej nie są określane przez porty takich urządzeń jak

Serwis serwerowy, który pozwala na udostępnianie usług drukowania w systemie Linux oraz plików dla stacji roboczych Windows, to