Pytanie 1

Internet Relay Chat (IRC) to protokół wykorzystywany do

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Internet Relay Chat (IRC) to protokół wykorzystywany do

Wskaż rysunek ilustrujący kondensator stały?

Brak odpowiedzi na to pytanie.

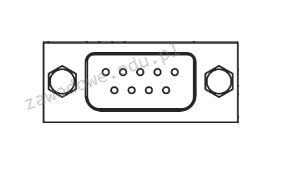

Obrazek ilustruje rodzaj złącza

Brak odpowiedzi na to pytanie.

Jaką wartość w systemie szesnastkowym ma liczba 1101 0100 0111?

Brak odpowiedzi na to pytanie.

Jakie urządzenie w sieci lokalnej nie wydziela segmentów sieci komputerowej na kolizyjne domeny?

Brak odpowiedzi na to pytanie.

Jak nazywa się materiał używany w drukarkach 3D?

Brak odpowiedzi na to pytanie.

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz maską 26 bitową?

Brak odpowiedzi na to pytanie.

Jaki protokół warstwy aplikacji jest wykorzystywany do zarządzania urządzeniami sieciowymi poprzez sieć?

Brak odpowiedzi na to pytanie.

Jakie narzędzie służy do obserwacji zdarzeń w systemie Windows?

Brak odpowiedzi na to pytanie.

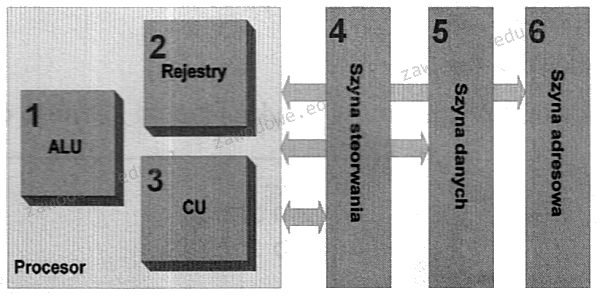

Na diagramie element odpowiedzialny za dekodowanie poleceń jest oznaczony liczbą

Brak odpowiedzi na to pytanie.

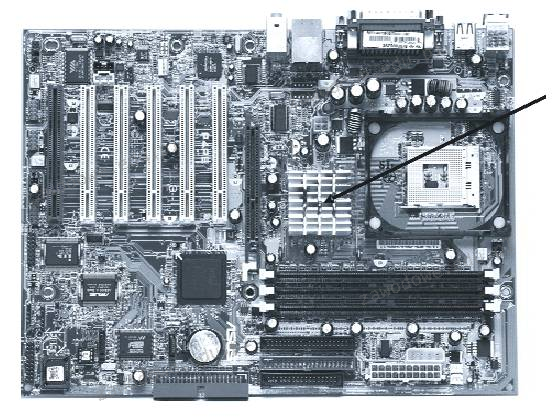

Na ilustracji pokazano płytę główną komputera. Strzałką wskazano

Brak odpowiedzi na to pytanie.

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

Brak odpowiedzi na to pytanie.

Po przeprowadzeniu diagnostyki komputerowej ustalono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, zainstalowanej w gnieździe PCI Express komputera stacjonarnego, wynosi 87°C. W związku z tym, serwisant powinien

Brak odpowiedzi na to pytanie.

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja planująca rozpoczęcie transmisji sprawdza, czy w sieci ma miejsce ruch, a następnie

Brak odpowiedzi na to pytanie.

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Brak odpowiedzi na to pytanie.

Wysyłanie żetonu (ang. token) występuje w sieci o fizycznej strukturze

Brak odpowiedzi na to pytanie.

Ilustracja pokazuje rezultat testu sieci komputerowej za pomocą komendy

Brak odpowiedzi na to pytanie.

Komenda uname -s w systemie Linux służy do identyfikacji

Brak odpowiedzi na to pytanie.

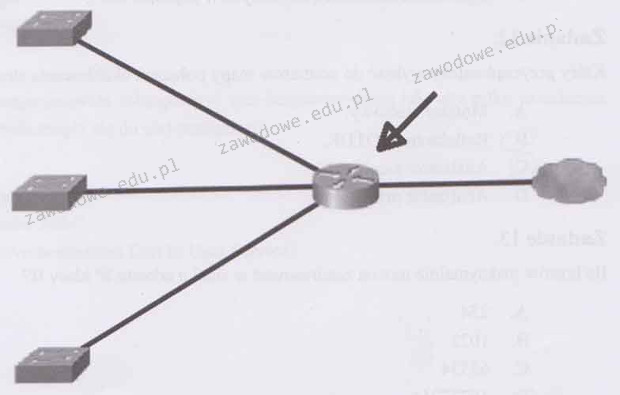

Którego urządzenia dotyczy strzałka na rysunku?

Brak odpowiedzi na to pytanie.

Prezentowany kod zawiera instrukcje pozwalające na

Brak odpowiedzi na to pytanie.

Protokół Datagramów Użytkownika (UDP) należy do kategorii

Brak odpowiedzi na to pytanie.

Która z podanych właściwości kabla koncentrycznego RG-58 sprawia, że obecnie nie jest on używany do tworzenia lokalnych sieci komputerowych?

Brak odpowiedzi na to pytanie.

Na płycie głównej doszło do awarii zintegrowanej karty sieciowej. Komputer nie ma dysku twardego ani innych napędów, takich jak stacja dysków czy CD-ROM. Klient informuje, że w sieci firmowej komputery nie mają napędów, a wszystko "czyta" się z serwera. Aby przywrócić utraconą funkcjonalność, należy zainstalować

Brak odpowiedzi na to pytanie.

Narzędzie używane do przechwytywania oraz analizy danych przesyłanych w sieci, to

Brak odpowiedzi na to pytanie.

Urządzenie przedstawione na rysunku

Brak odpowiedzi na to pytanie.

Użytkownik systemu Windows doświadcza problemów z niewystarczającą pamięcią wirtualną. Jak można temu zaradzić?

Brak odpowiedzi na to pytanie.

Nośniki danych, które są odporne na zakłócenia elektromagnetyczne oraz atmosferyczne, to

Brak odpowiedzi na to pytanie.

W wyniku polecenia net accounts /MINPWLEN:11 w systemie Windows, wartość 11 będzie przypisana do

Brak odpowiedzi na to pytanie.

W systemie Linux polecenie touch jest używane do

Brak odpowiedzi na to pytanie.

Na schemacie przedstawiono sieć o strukturze

Brak odpowiedzi na to pytanie.

Aby zapobiegać i eliminować szkodliwe oprogramowanie, takie jak exploity, robaki oraz trojany, konieczne jest zainstalowanie oprogramowania

Brak odpowiedzi na to pytanie.

Aby przyznać użytkownikowi w systemie Windows możliwość zmiany czasu systemowego, należy skorzystać z narzędzia

Brak odpowiedzi na to pytanie.

Program df pracujący w systemach z rodziny Linux pozwala na wyświetlenie

Brak odpowiedzi na to pytanie.

Do właściwego funkcjonowania procesora konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Brak odpowiedzi na to pytanie.

W nagłówku ramki standardu IEEE 802.3 w warstwie łącza danych znajduje się

Brak odpowiedzi na to pytanie.

Jaką standardową wartość maksymalnej odległości można zastosować pomiędzy urządzeniami sieciowymi, które są ze sobą połączone przewodem UTP kat.5e?

Brak odpowiedzi na to pytanie.

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wybrania awaryjnego trybu uruchamiania systemu Windows. Mimo to klawiatura działa prawidłowo po uruchomieniu systemu w standardowym trybie. Co to sugeruje?

Brak odpowiedzi na to pytanie.

Termin gorącego podłączenia (hot-plug) wskazuje, że podłączane urządzenie działa

Brak odpowiedzi na to pytanie.

Aby chronić systemy sieciowe przed atakami z zewnątrz, należy zastosować

Brak odpowiedzi na to pytanie.

Pierwszą usługą, która jest instalowana na serwerze, to usługa domenowa w Active Directory. W trakcie instalacji kreator automatycznie poprosi o zainstalowanie usługi serwera.

Brak odpowiedzi na to pytanie.