Pytanie 1

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

Mamy do czynienia z siecią o adresie 192.168.100.0/24. Ile podsieci można utworzyć, stosując maskę 255.255.255.224?

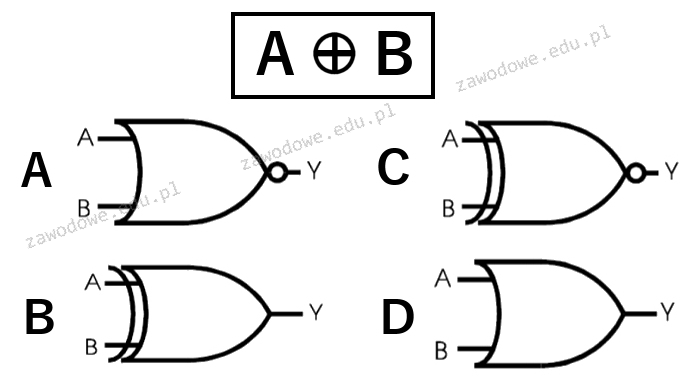

Jaką bramkę logiczną reprezentuje to wyrażenie?

Użytkownik systemu Windows może korzystając z programu Cipher

W systemie Linux komendą, która jednocześnie podnosi uprawnienia dla procesu uruchamianego z terminala, jest

Oznaczenie CE wskazuje, że

Jak wygląda maska dla adresu IP 92.168.1.10/8?

Jaką usługę należy aktywować w sieci, aby stacja robocza mogła automatycznie uzyskać adres IP?

Jakie zadanie pełni router?

Transmisję danych w sposób bezprzewodowy umożliwia standard, który zawiera interfejs

Ile sieci obejmują komputery z adresami IP i maskami sieci wskazanymi w tabeli?

Które z urządzeń używanych w sieci komputerowej NIE WPŁYWA na liczbę domen kolizyjnych?

Moc zasilacza wynosi 450 W, co oznacza, że

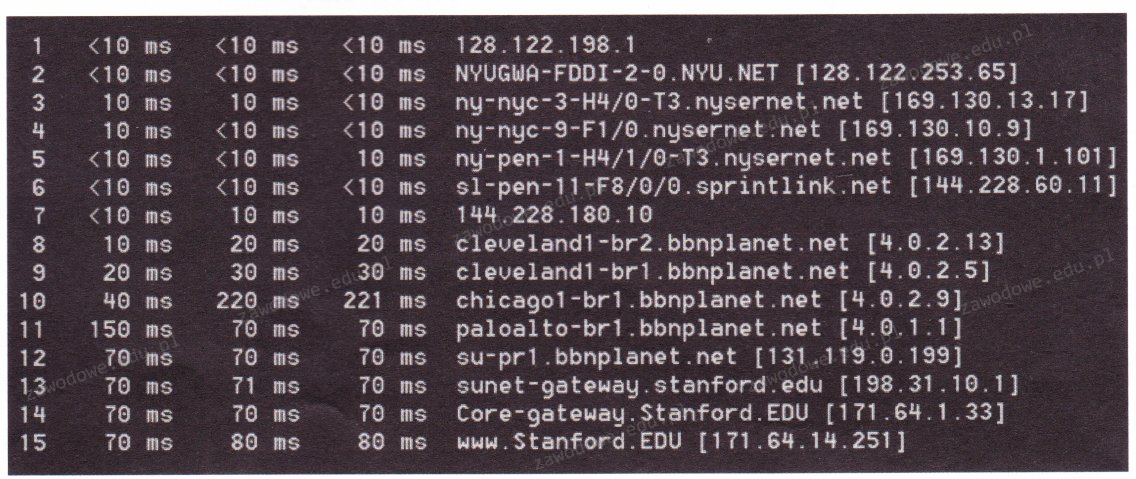

Dane przedstawione na ilustracji są rezultatem działania komendy

Aby telefon VoIP działał poprawnie, należy skonfigurować adres

Aby monitorować stan dysków twardych w serwerach, komputerach osobistych i laptopach, można użyć programu

Program antywirusowy oferowany przez Microsoft bezpłatnie dla posiadaczy legalnych wersji systemu operacyjnego Windows to

"Gorące podłączenie" ("Hot plug") oznacza, że urządzenie, które jest podłączane, ma

Natychmiast po dostrzeżeniu utraty istotnych plików na dysku twardym, użytkownik powinien

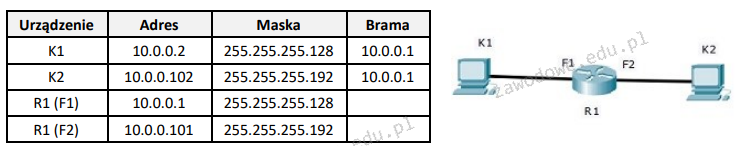

Komputery K1 i K2 nie są w stanie nawiązać komunikacji. Adresy urządzeń zostały przedstawione w tabeli. Co należy zmienić, aby przywrócić połączenie w sieci?

Jakie zakresy częstotliwości określa klasa EA?

Złośliwe oprogramowanie, które może umożliwić atak na zainfekowany komputer, np. poprzez otwarcie jednego z portów, to

Rodzaj przesyłania danych do jednego lub wielu komputerów jednocześnie, w którym odbiorcy są postrzegani przez nadawcę jako jedyny zbiorczy odbiorca, to

AES (ang. Advanced Encryption Standard) to?

Aby komputer stacjonarny mógł współdziałać z urządzeniami używającymi złącz pokazanych na ilustracji, konieczne jest wyposażenie go w interfejs

Aby zrealizować transfer danych pomiędzy siecią w pracowni a siecią ogólnoszkolną, która ma inną adresację IP, należy zastosować

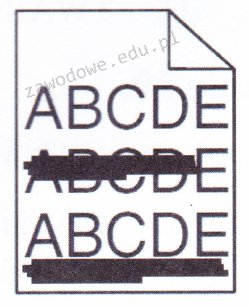

Co może być przyczyną problemów z wydrukiem z drukarki laserowej przedstawionych na ilustracji?

Jaką prędkość przesyłu danych określa standard sieci Ethernet IEEE 802.3z?

Osoba korzystająca z komputera publikuje w sieci Internet pliki, które posiada. Prawa autorskie zostaną złamane, gdy udostępni

Który z poniższych programów nie służy do diagnozowania sieci komputerowej w celu wykrywania problemów?

Jakie polecenie w systemie Linux umożliwia wyświetlenie identyfikatora użytkownika?

W systemie NTFS do zmiany nazwy pliku konieczne jest posiadanie uprawnienia

Użytkownicy należący do grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie operacyjnym Windows Server. Dysponują jedynie uprawnieniami do „Zarządzania dokumentami”. Co należy uczynić, aby wyeliminować opisany problem?

Zjawisko, w którym pliki przechowywane na dysku twardym są zapisywane w klastrach, które nie sąsiadują ze sobą, określane jest mianem

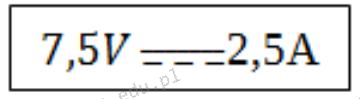

Na urządzeniu zasilanym prądem stałym znajduje się wskazane oznaczenie. Co można z niego wywnioskować o pobieranej mocy urządzenia, która wynosi około

W sieci o adresie 192.168.20.0 użyto maski podsieci 255.255.255.248. Jak wiele adresów IP będzie dostępnych dla urządzeń?

Interfejs UDMA to typ interfejsu

Jakie urządzenie jest kluczowe do połączenia pięciu komputerów w sieci o topologii gwiazdy?

Na podstawie wskazanego cennika oblicz, jaki będzie łączny koszt brutto jednego podwójnego natynkowego gniazda abonenckiego w wersji dwumodułowej?

| Lp. | Nazwa | j.m. | Cena jednostkowa brutto |

|---|---|---|---|

| 1. | Puszka natynkowa 45x45mm dwumodułowa | szt. | 4,00 zł |

| 2. | Ramka + suport 45x45mm dwumodułowa | szt. | 4,00 zł |

| 3. | Adapter 22,5x45mm do modułu keystone | szt. | 3,00 zł |

| 4. | Moduł keystone RJ45 kategorii 5e | szt. | 7,00 zł |

Jakie są korzyści płynące z użycia systemu plików NTFS?