Pytanie 1

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

Jakie środowisko jest przeznaczone do tworzenia aplikacji mobilnych dla urządzeń Apple, wykorzystujące różne języki programowania, takie jak Java i Objective C?

Jakie narzędzie można wykorzystać do tworzenia aplikacji mobilnych typu cross-platform w C#?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

Która z poniższych technologii służy do tworzenia aplikacji mobilnych za pomocą języków webowych?

Który z wymienionych elementów NIE stanowi części instrukcji dla użytkownika programu?

Brak odpowiedzi na to pytanie.

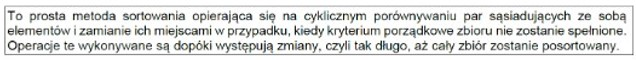

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

Brak odpowiedzi na to pytanie.

Co to jest garbage collection w programowaniu?

Brak odpowiedzi na to pytanie.

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Brak odpowiedzi na to pytanie.

Jakie jest wyjście działania kompilatora?

Brak odpowiedzi na to pytanie.

Jakie zastosowanie ma język Swift w zakresie aplikacji mobilnych?

Brak odpowiedzi na to pytanie.

Która metoda cyklu życia komponentu w React.js jest wywoływana tuż po zamontowaniu komponentu w DOM?

Brak odpowiedzi na to pytanie.

Co to jest algorytm QuickSort?

Brak odpowiedzi na to pytanie.

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Brak odpowiedzi na to pytanie.

Które z poniższych pojęć nie jest związane z React.js?

Brak odpowiedzi na to pytanie.

Jaki jest zasadniczy cel ataku phishingowego?

Brak odpowiedzi na to pytanie.

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Brak odpowiedzi na to pytanie.

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?

Brak odpowiedzi na to pytanie.

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Brak odpowiedzi na to pytanie.

Który operator w JavaScript sprawdza zarówno równość wartości jak i typu danych?

Brak odpowiedzi na to pytanie.

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Brak odpowiedzi na to pytanie.

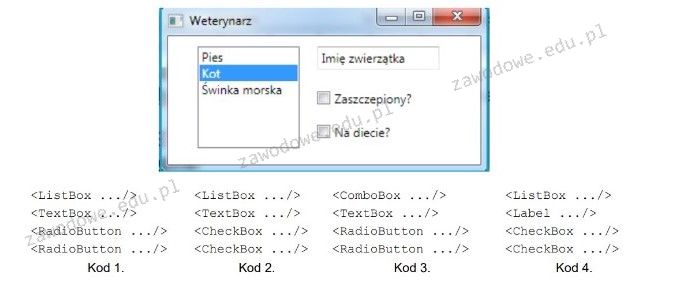

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

Brak odpowiedzi na to pytanie.

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

Brak odpowiedzi na to pytanie.

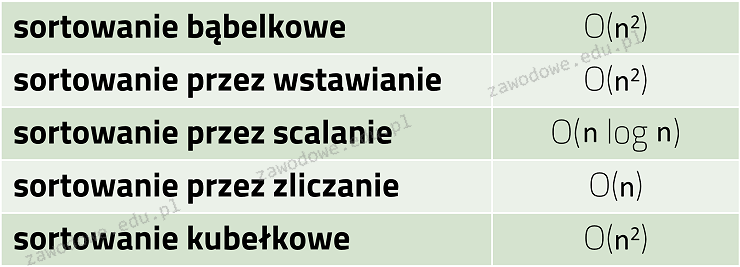

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

Brak odpowiedzi na to pytanie.

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

Brak odpowiedzi na to pytanie.

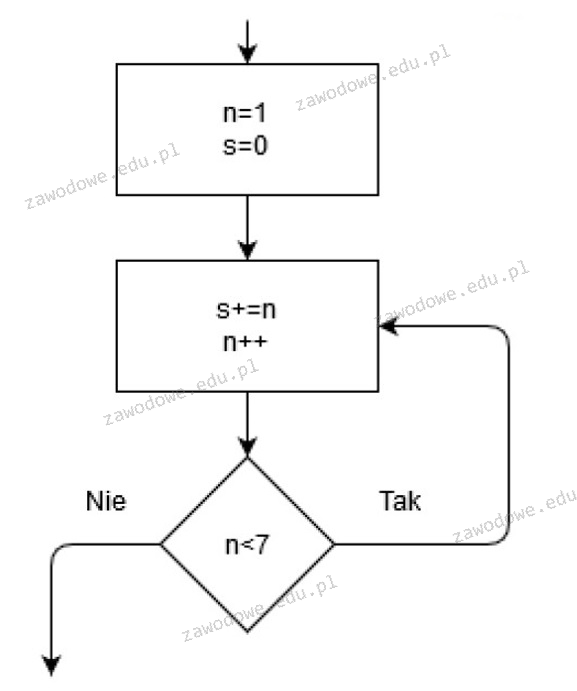

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

Brak odpowiedzi na to pytanie.

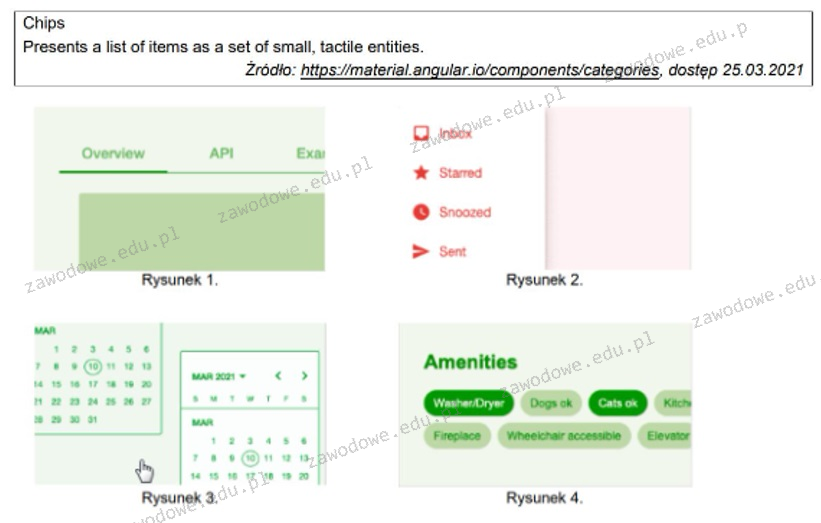

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

Brak odpowiedzi na to pytanie.

Jednym z elementów, które mają zostać zaimplementowane w aplikacji, jest możliwość cofnięcia ostatnich działań do 20 operacji wstecz (undo). Struktura danych, która jest odpowiednia do tego celu i pozwala na dostęp tylko do ostatnio dodanego elementu, to:

Brak odpowiedzi na to pytanie.

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?

Brak odpowiedzi na to pytanie.

Na jakim etapie cyklu życia projektu tworzony jest szczegółowy opis wymagań funkcjonalnych oraz niefunkcjonalnych?

Brak odpowiedzi na to pytanie.

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Brak odpowiedzi na to pytanie.

Które narzędzie służy do tworzenia makiet interfejsu użytkownika (UI mockups)?

Brak odpowiedzi na to pytanie.

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Brak odpowiedzi na to pytanie.

Który z wymienionych elementów stanowi przykład złożonego typu danych?

Brak odpowiedzi na to pytanie.

W jaki sposób definiuje się konstruktor kopiujący w ramach klasy?

Brak odpowiedzi na to pytanie.

Co to jest IndexedDB?

Brak odpowiedzi na to pytanie.

Jaka będzie wartość zmiennej x po wykonaniu poniższego kodu?

| let x = 0; for (let i = 0; i < 10; i++) { if (i % 2 === 0) continue; x += i; } |

Brak odpowiedzi na to pytanie.

Jakie jest główne zadanie ochrony danych osobowych?

Brak odpowiedzi na to pytanie.

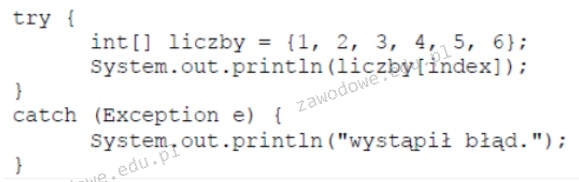

W przypadku przedstawionego fragmentu kodu Java, wyjątek zostanie zgłoszony, gdy wartość zmiennej index wyniesie:

Brak odpowiedzi na to pytanie.

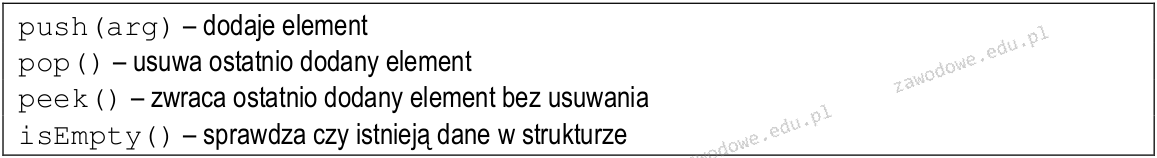

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

Brak odpowiedzi na to pytanie.