Pytanie 1

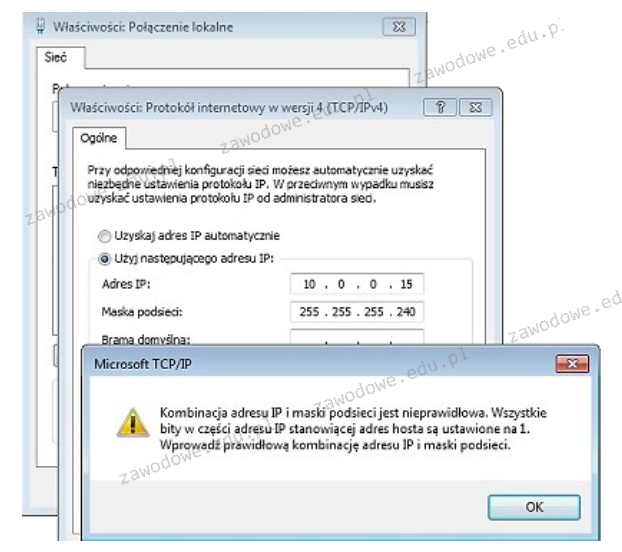

Na ilustracji widoczny jest komunikat, który pojawia się po wprowadzeniu adresu IP podczas ustawiania połączenia sieciowego na komputerze. Adres IP podany przez administratora to adres IP

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji widoczny jest komunikat, który pojawia się po wprowadzeniu adresu IP podczas ustawiania połączenia sieciowego na komputerze. Adres IP podany przez administratora to adres IP

Jakie adresy mieszczą się w zakresie klasy C?

W systemie Linux komenda chown pozwala na

Który z protokołów jest wykorzystywany w telefonii VoIP?

Na przedstawionym zdjęciu widoczna jest

Aby chronić sieć WiFi przed nieautoryzowanym dostępem, należy między innymi

Użytkownik drukarki samodzielnie i poprawnie napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje się próby drukowania. Co może być przyczyną tej usterki?

Osoba pragnąca wydrukować dokumenty w oryginale oraz w trzech egzemplarzach na papierze samokopiującym powinna zainwestować w drukarkę

Urządzenie komputerowe, które powinno być koniecznie podłączone do zasilania za pomocą UPS, to

Zidentyfikuj najprawdopodobniejszą przyczynę pojawienia się komunikatu "CMOS checksum error press F1 to continue press DEL to setup" podczas uruchamiania systemu komputerowego?

Menadżer rozruchu, który umożliwia wybór systemu operacyjnego Linux do załadowania, to

Jaką topologię fizyczną wykorzystuje się w sieciach o logice Token Ring?

Urządzenie przedstawione na rysunku

Jaką operację należy wykonać, aby chronić dane przesyłane w sieci przed działaniem sniffera?

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

Jakiego parametru wymaga konfiguracja serwera DHCP?

W przypadku dłuższych przestojów drukarki atramentowej, pojemniki z tuszem powinny

Napięcie dostarczane przez płytę główną dla pamięci typu SDRAM DDR3 może wynosić

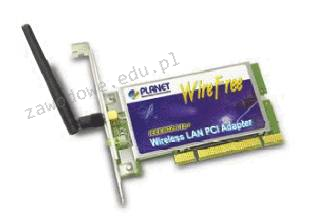

Które z poniższych poleceń systemu Windows generuje wynik przedstawiony na rysunku?

Kluczowy sposób zabezpieczenia danych w sieci komputerowej przed nieautoryzowanym dostępem to

W komputerowych stacjach roboczych zainstalowane są karty sieciowe Ethernet 10/100/1000 z interfejsem RJ45. Jakie medium transmisyjne powinno być zastosowane do budowy sieci komputerowej, aby osiągnąć maksymalną przepustowość?

Minimalna odległość toru nieekranowanego kabla sieciowego od instalacji oświetleniowej powinna wynosić

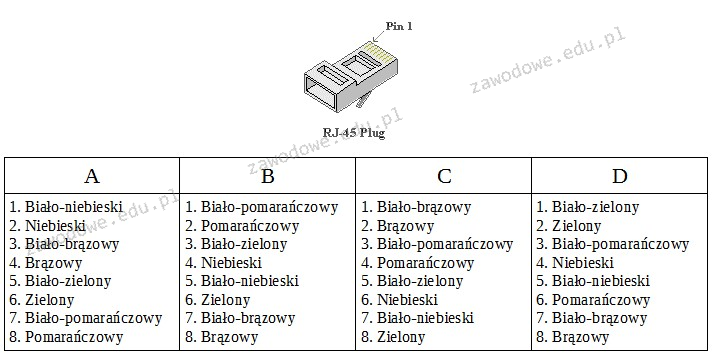

Jakie jest usytuowanie przewodów w złączu RJ45 według schematu T568A?

Na zdjęciu widoczny jest

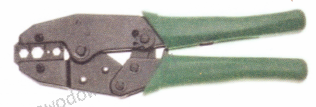

Narzędzie pokazane na ilustracji służy do

Jakim skrótem określane są czynności samokontroli komputera po uruchomieniu zasilania?

Interfejs SATA 2 (3 Gb/s) gwarantuje prędkość transferu

Który z protokołów w systemach operacyjnych Linux jest używany w sieciach lokalnych?

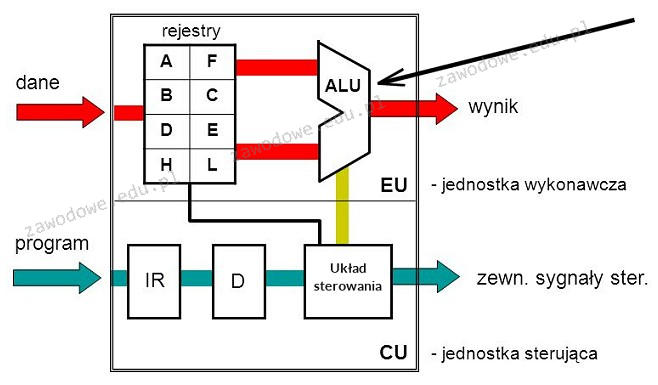

Na diagramie mikroprocesora blok wskazany strzałką pełni rolę

Jaka liczba hostów może być podłączona w sieci o adresie 192.168.1.128/29?

NAT64 (Network Address Translation 64) to proces, który dokonuje mapowania adresów

Okablowanie wertykalne w sieci strukturalnej łączy

Usługa odpowiedzialna za konwersję nazw domen na adresy sieciowe to

Do jakiego typu wtyków przeznaczona jest zaciskarka pokazana na ilustracji?

Kabel pokazany na ilustracji może być zastosowany do realizacji okablowania sieci o standardzie

Na ilustracji zaprezentowano porty, które są częścią karty

Protokół User Datagram Protocol (UDP) należy do

W systemie Windows, który obsługuje przydziały dyskowe, użytkownik o nazwie Gość

Aby zrealizować sieć komputerową w pomieszczeniu zastosowano 25 metrów skrętki UTP, 5 gniazd RJ45 oraz odpowiednią ilość wtyków RJ45 niezbędnych do stworzenia 5 kabli połączeniowych typu patchcord. Jaki jest całkowity koszt użytych materiałów do budowy sieci? Ceny jednostkowe stosowanych materiałów można znaleźć w tabeli.

| Materiał | Cena jednostkowa | Koszt |

|---|---|---|

| Skrętka UTP | 1,00 zł/m | 25 zł |

| Gniazdo RJ45 | 5,00 zł/szt. | 25 zł |

| Wtyk RJ45 | 3,00 zł/szt. | 30 zł |

Jak nazywa się standard podstawki procesora bez nóżek?