Pytanie 1

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Jaka jest składnia komentarza jednoliniowego w języku Python?

Które z podanych logo reprezentuje narzędzie, które nie jest używane do tworzenia aplikacji mobilnych?

Wynik dodawania liczb binarnych 1101 i 1001 to

Który z wymienionych sposobów może przyczynić się do optymalizacji kodu źródłowego?

Jakie jest oznaczenie komentarza wieloliniowego w języku Java?

Jakie jest przeznaczenie polecenia "git merge"?

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Jakie są główne cechy architektury klient-serwer?

Którą funkcję w C++ można zastosować do dynamicznego przydzielania pamięci dla tablicy?

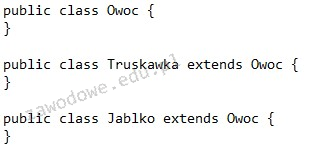

W zaprezentowanym kodzie zostało ukazane jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

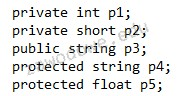

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być osiągnięte z poziomu głównego programu poprzez odwołanie się w formie nazwaObiektu.nazwaPola?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Który z podanych terminów najlepiej odnosi się do składnika statycznego w klasie?

Jakie składniki powinien mieć plan projektu?

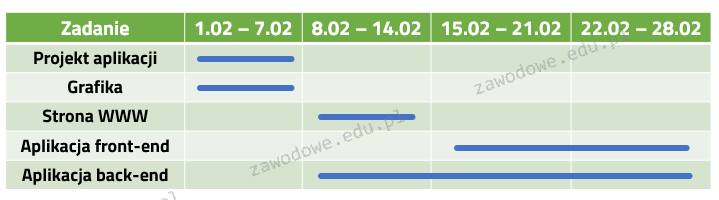

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

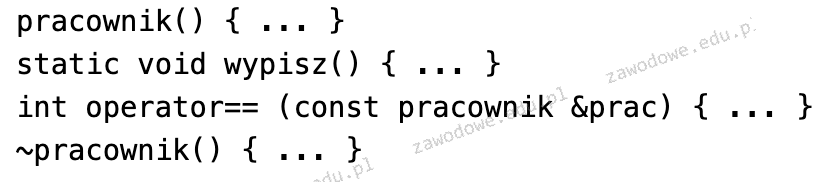

W obrębie klasy pracownik zdefiniowano przedstawione metody. Którą z nich można zgodnie z jej funkcją rozszerzyć o element diagnostyczny o treści: cout << "Obiekt został usunięty";

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

Czym jest ochrona własności intelektualnej?

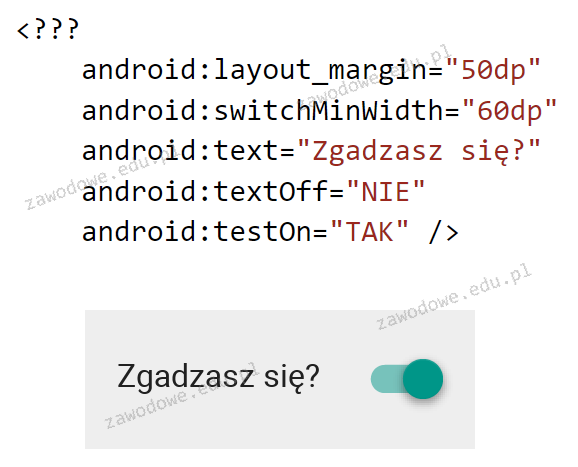

Jaką nazwę elementu interfejsu należy wprowadzić w pierwszej linii kodu, na miejscu

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Jaką wartość jest w stanie przechować tablica jednowymiarowa?

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

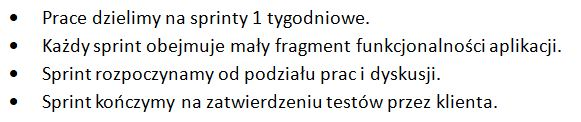

W przedsiębiorstwie IT obowiązują określone zasady dotyczące zarządzania projektami, co wskazuje, że firma wykorzystuje model zarządzania

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę dziedziczącą?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

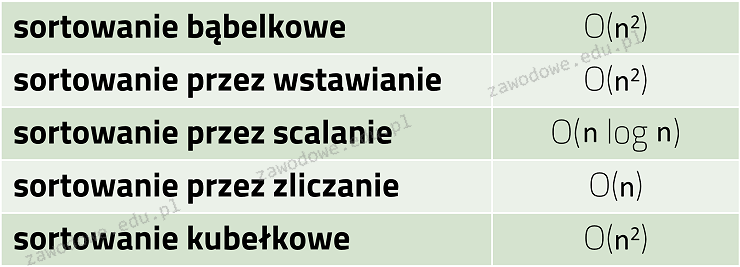

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

Jakie zastosowanie ma język Swift w zakresie aplikacji mobilnych?

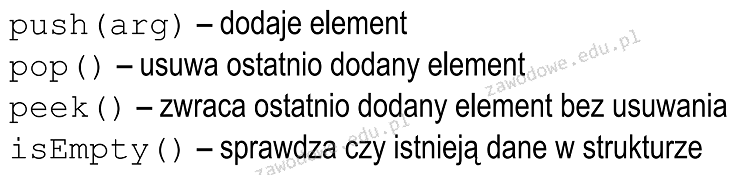

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

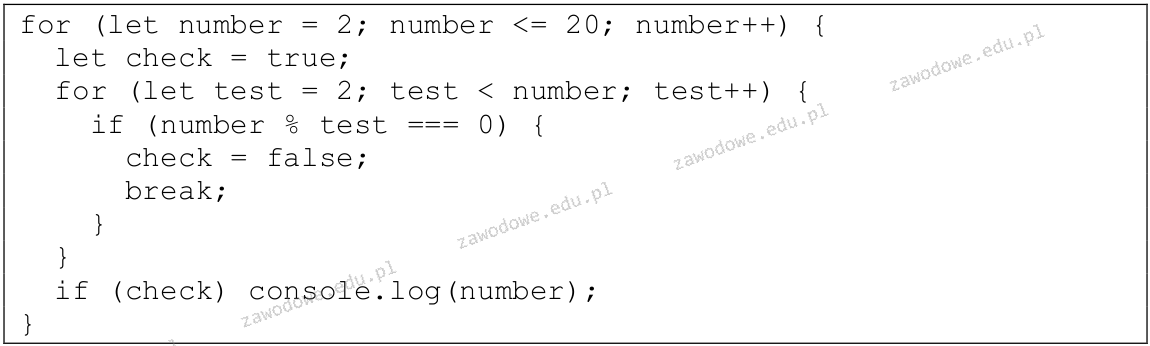

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?