Pytanie 1

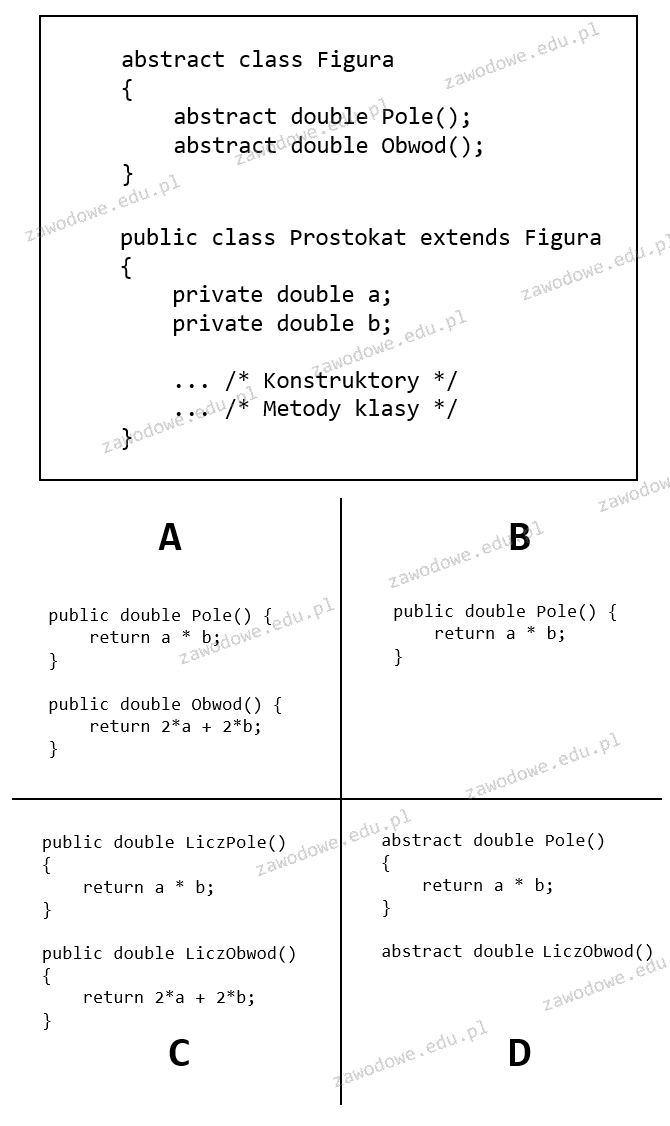

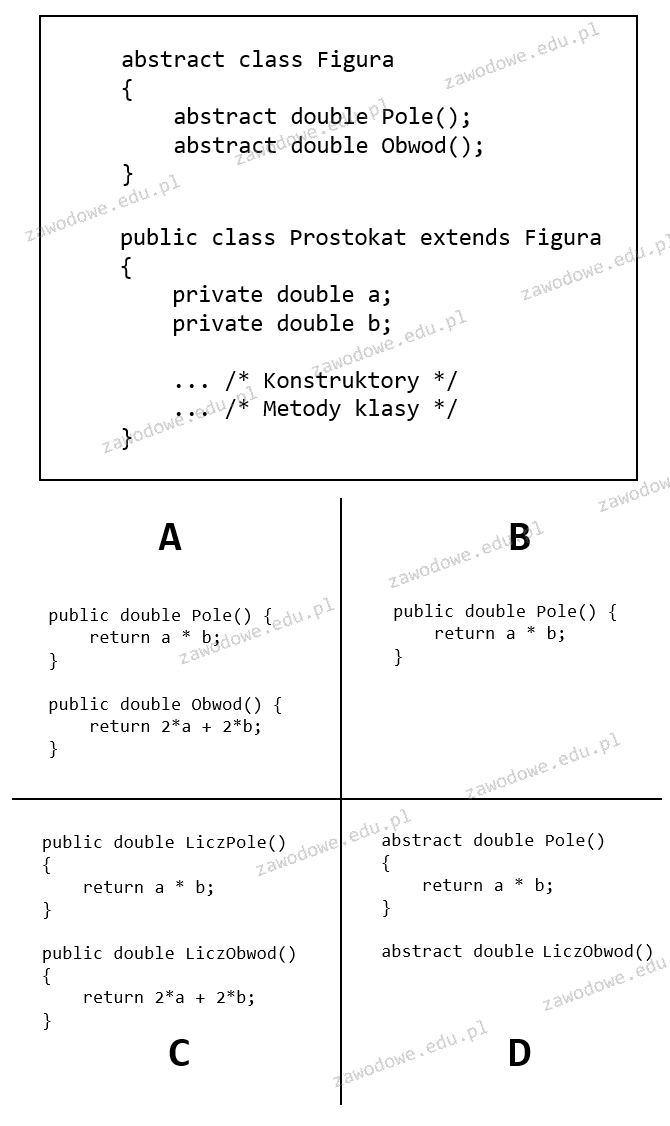

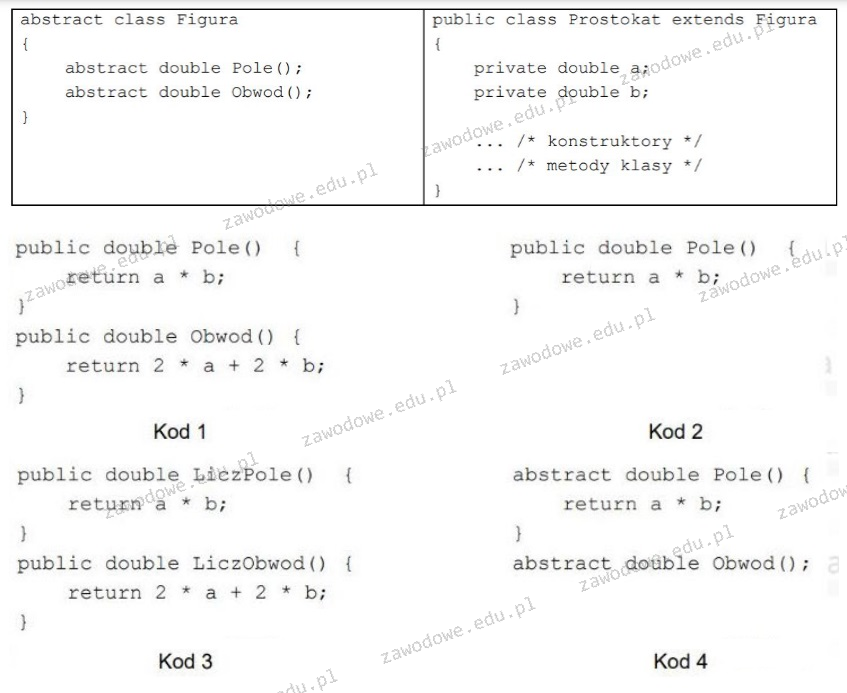

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

Wynik: 8/40 punktów (20,0%)

Wymagane minimum: 20 punktów (50%)

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

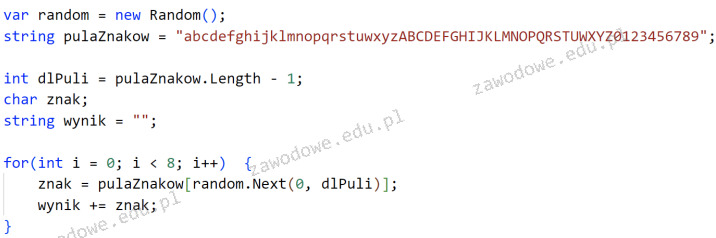

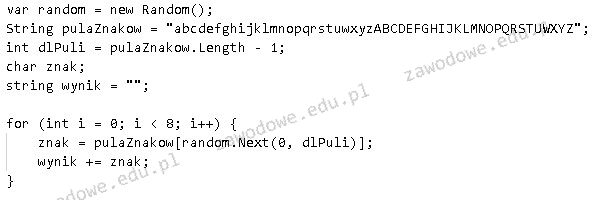

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?

Zademonstrowana pętla wykorzystuje obiekt random do

Jakie funkcje realizuje polecenie "git clone"?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Jakie wartości może przyjąć zmienna typu boolean?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

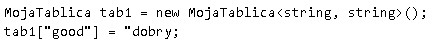

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?

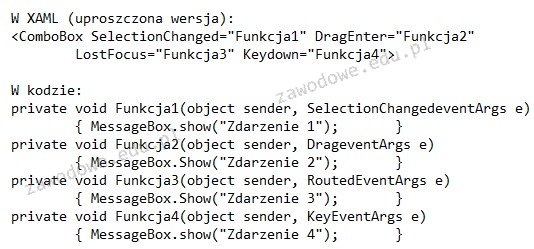

W programie desktopowym stworzono rozwijaną listę oraz przypisano cztery funkcje do obsługi zdarzeń tej kontrolki. Jaki komunikat pojawi się po dokonaniu wyboru w tej liście?

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Które z poniższych jest podstawowym rodzajem testów używanych w testowaniu jednostkowym?

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Aplikacje webowe stworzone z użyciem frameworka Angular lub biblioteki React, działające na standardowych portach, można uruchomić na lokalnym serwerze, wpisując w przeglądarkę

Jaki będzie wynik działania poniższego kodu w języku C#?

| int x = 5; int y = 10; Console.WriteLine($"Suma {x} i {y} wynosi {x + y}"); |

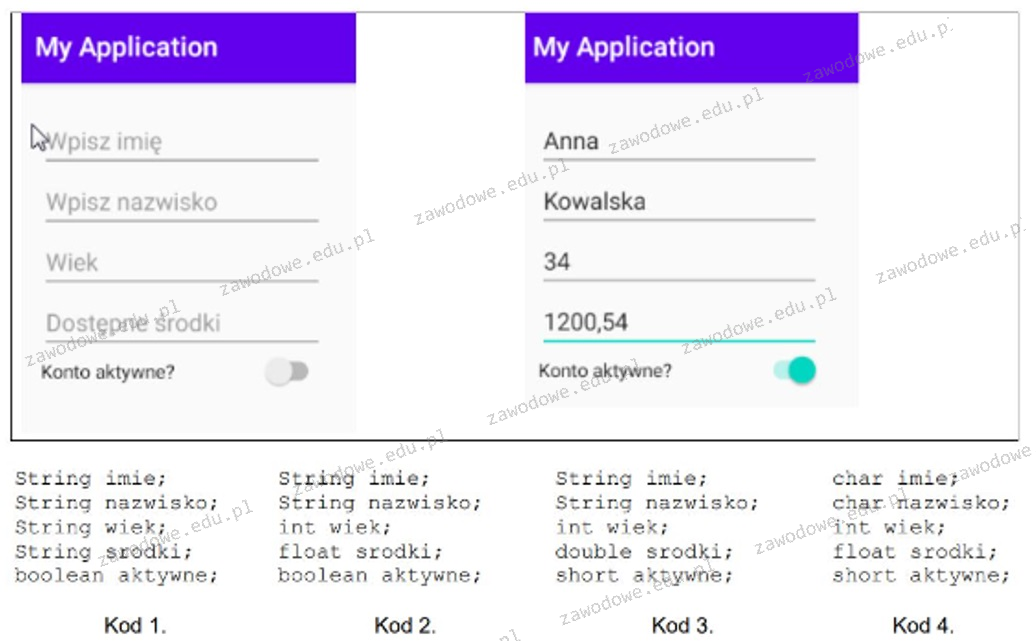

Na zaprezentowanych ilustracjach znajduje się okno aplikacji w wersji początkowej oraz po wprowadzeniu danych. Przyjmując, że pole "Dostępne środki" służy do wprowadzania wartości typu rzeczywistego, wskaż elementy struktury, które najlepiej odpowiadają tym danym?

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Co oznacza akronim IDE w kontekście programowania?

Co zostanie wyświetlone w konsoli po wykonaniu poniższego kodu?

| console.log(0.1 + 0.2 === 0.3); console.log(0.1 + 0.2); |

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Który z protokołów w modelu TCP/IP odpowiada za pewne przesyłanie danych?

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?

Które z poniższych nie jest językiem programowania?

Jaką wydajność posiada sieć, która przesyła 500 MB danych w czasie 10 sekund?

Jakie narzędzie umożliwia testowanie API w aplikacjach internetowych?

Który z wymienionych poniżej przykładów ilustruje użycie systemu informatycznego w działalności gospodarczej?

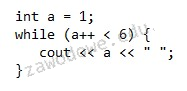

Po uruchomieniu podanego kodu w języku C++ w konsoli pojawi się ciąg liczb

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

Jakie narzędzie można wykorzystać do stworzenia mobilnej aplikacji cross-platform w języku C#?

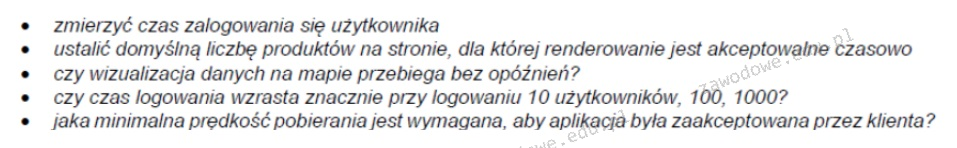

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

Który z poniższych elementów HTML5 służy do rysowania grafiki?

Które z poniższych nie jest typem testu w programowaniu?

Jaki jest kluczowy zamysł wzorca "Kompozyt" (Composite)?

Rozpoczęcie tworzenia procedury składowej o nazwie dodajUsera w MS SQL wymaga użycia poleceń