Pytanie 1

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

Jaką rolę odgrywa program Jira?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

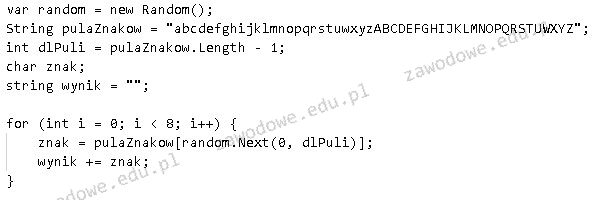

Zademonstrowana pętla wykorzystuje obiekt random do

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

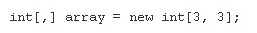

Jaką strukturę danych obrazuje zamieszczony kod w języku C#?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Z podanej definicji pola licznik można wywnioskować, iż

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Jakie jest podstawowe założenie normalizacji krajowej?

Jaką istotną właściwość ma algorytm rekurencyjny?

Jaką rolę odgrywa interpreter w kontekście programowania?

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Jakie czynniki powinny być brane pod uwagę podczas organizacji zasobów ludzkich w projekcie?

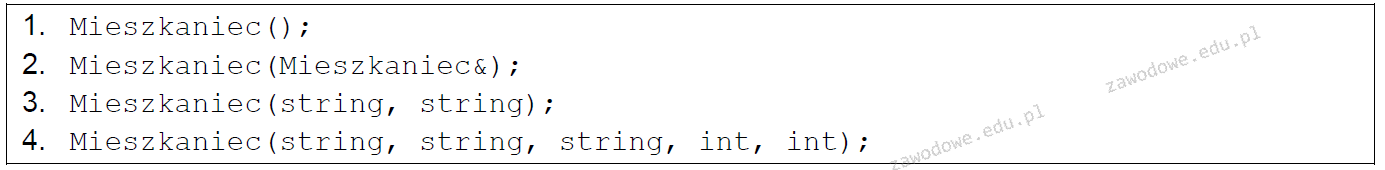

Klasa Mieszkaniec zawiera atrybuty: imie, nazwisko, ulica, nrDomu, rokUrodzenia. W tej klasie umieszczono opisane poniżej konstruktory (zapisano jedynie typy argumentów). Do tworzenia obiektu za pomocą konstruktora kopiującego wykorzystany będzie konstruktor określony w punkcie

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Jakie jest oznaczenie normy międzynarodowej?

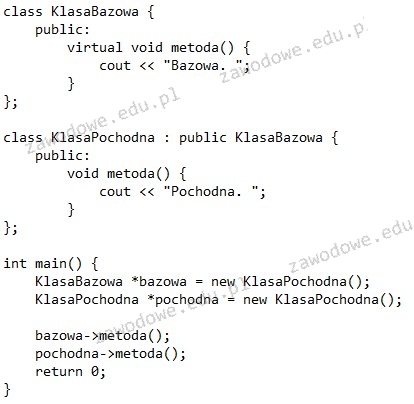

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

Który z wymienionych poniżej typów danych stanowi przykład typu stałoprzecinkowego?

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

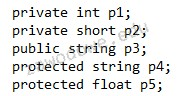

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być osiągnięte z poziomu głównego programu poprzez odwołanie się w formie nazwaObiektu.nazwaPola?

Jednym z elementów, które mają zostać zaimplementowane w aplikacji, jest możliwość cofnięcia ostatnich działań do 20 operacji wstecz (undo). Struktura danych, która jest odpowiednia do tego celu i pozwala na dostęp tylko do ostatnio dodanego elementu, to:

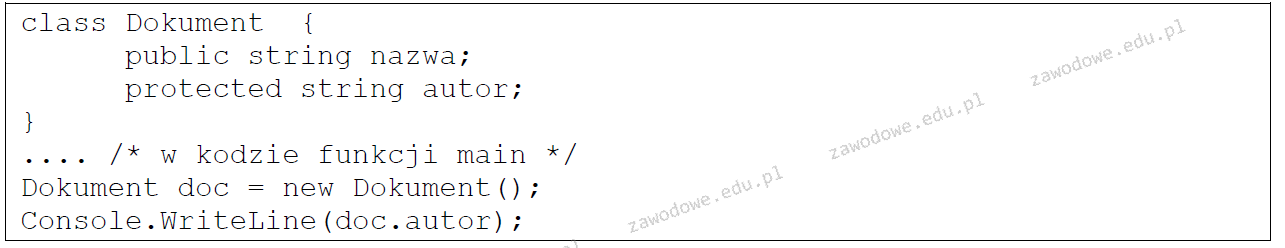

Jakie jest źródło błędu w podanym kodzie przez programistę?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Jaki język programowania został stworzony z myślą o tworzeniu aplikacji na system Android?

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Która z wymienionych cech dotyczy klasy statycznej?

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?