Pytanie 1

Dane z twardego dysku HDD, którego sterownik silnika SM jest uszkodzony, można odzyskać

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Dane z twardego dysku HDD, którego sterownik silnika SM jest uszkodzony, można odzyskać

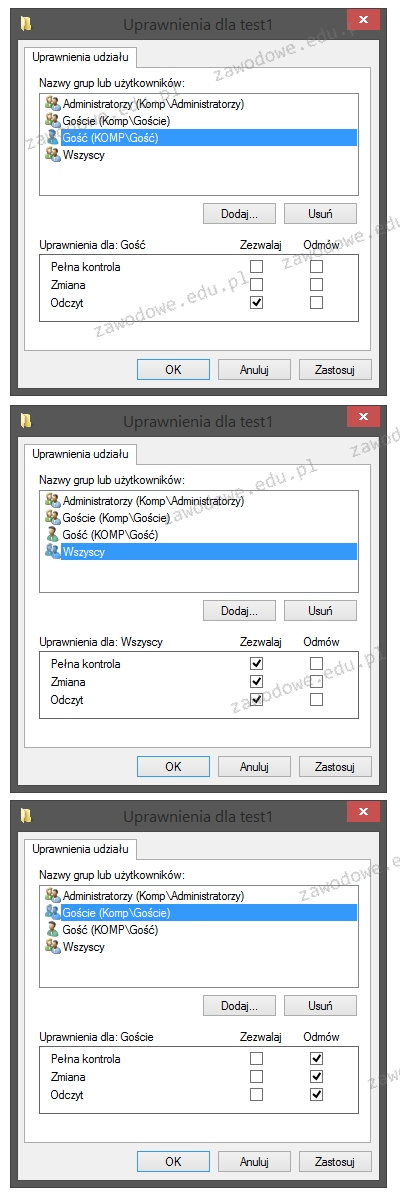

Użytkownik o nazwie Gość jest częścią grupy Goście, która z kolei należy do grupy Wszyscy. Jakie uprawnienia do folderu test1 ma użytkownik Gość?

Aby stworzyć archiwum danych w systemie operacyjnym Ubuntu, należy użyć programu

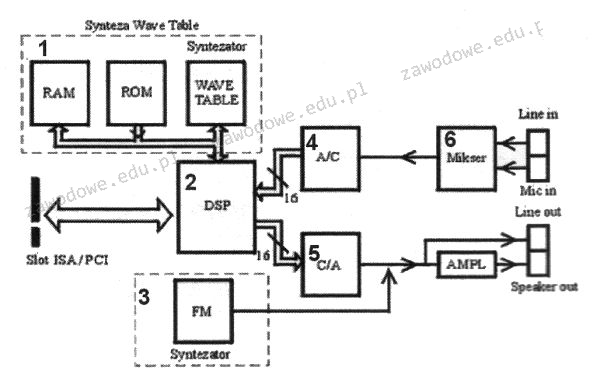

Na diagramie blokowym karty dźwiękowej komponent odpowiedzialny za konwersję sygnału analogowego na cyfrowy jest oznaczony numerem

Jaki protokół służy komputerom do informowania rutera o przynależności do konkretnej grupy multicastowej?

W dokumentacji technicznej wydajność głośnika połączonego z komputerem wyraża się w jednostce:

Który protokół umożliwia rozproszoną wymianę i ściąganie plików?

Okablowanie strukturalne klasyfikuje się jako część infrastruktury

Która z licencji pozwala na darmowe korzystanie z programu, pod warunkiem, że użytkownik zadba o ekologię?

Podczas analizy ruchu sieciowego przy użyciu sniffera zauważono, że urządzenia przesyłają dane na portach 20 oraz 21. Przyjmując standardową konfigurację, oznacza to, że analizowanym protokołem jest protokół

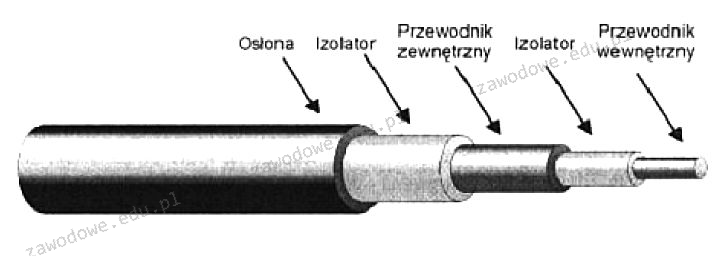

Na ilustracji pokazano przekrój kabla

Narzędzie diagnostyczne tracert służy do ustalania

Czym nie jest program antywirusowy?

Parametry katalogowe przedstawione w ramce dotyczą dysku twardego

| ST31000528AS |

| Seagate Barracuda 7200.12 ,32 MB, |

| Serial ATA/300, Heads 4, Capacity 1TB |

W czterech różnych sklepach ten sam model komputera oferowany jest w różnych cenach. Gdzie można go kupić najtaniej?

Redukcja liczby jedynek w masce pozwoli na zaadresowanie

W załączonej ramce przedstawiono opis technologii

| Technologia ta to rewolucyjna i nowatorska platforma, która pozwala na inteligentne skalowanie wydajności podsystemu graficznego poprzez łączenie mocy kilku kart graficznych NVIDIA pracujących na płycie głównej. Dzięki wykorzystaniu zastrzeżonych algorytmów oraz wbudowanej w każdy z procesorów graficznych NVIDIA dedykowanej logiki sterującej, która odpowiada za skalowanie wydajności, technologia ta zapewnia do 2 razy (w przypadku dwóch kart) lub 2,8 razy (w przypadku trzech kart) wyższą wydajność niż w przypadku korzystania z pojedynczej karty graficznej. |

Urządzenie komputerowe, które powinno być koniecznie podłączone do zasilania za pomocą UPS, to

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w projektowanej sieci komputerowej, co należy zastosować?

Wydruk z drukarki igłowej realizowany jest z zastosowaniem zestawu stalowych igieł w liczbie

W dokumentacji płyty głównej znajduje się informacja "Wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Jaką wartość dziesiętną ma liczba 11110101(U2)?

Który z protokołów będzie wykorzystany przez administratora do przesyłania plików na serwer?

W standardzie Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP przypisane do pinów

Aby skaner działał prawidłowo, co należy zrobić?

Optyczna rozdzielczość to jeden z właściwych parametrów

Aby powiększyć lub zmniejszyć rozmiar ikony na pulpicie, trzeba obracać rolką myszki, trzymając jednocześnie klawisz

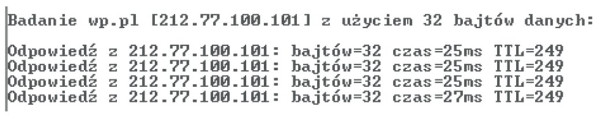

Rysunek ilustruje rezultaty sprawdzania działania sieci komputerowej przy użyciu polecenia

Jakie polecenie w systemach z rodziny Windows Server umożliwia administratorowi przekierowanie komputerów do określonej jednostki organizacyjnej w ramach usług katalogowych?

Protokół Transport Layer Security (TLS) jest rozszerzeniem którego z poniższych protokołów?

Rekord typu A w systemie DNS

Na ilustracji ukazana jest karta

Aby przywrócić dane, które zostały usunięte dzięki kombinacji klawiszy Shift+Delete, trzeba

W serwerach warto korzystać z dysków, które obsługują tryb Hot plugging, ponieważ

Jak określamy atak na sieć komputerową, który polega na łapaniu pakietów przesyłanych w sieci?

Aby utworzyć kontroler domeny w systemach z rodziny Windows Server na serwerze lokalnym, konieczne jest zainstalowanie roli

Adapter USB do LPT można zastosować w sytuacji, gdy występuje niezgodność złączy podczas podłączania starszych modeli

Protokół, który umożliwia po połączeniu z serwerem pocztowym przesyłanie na komputer tylko nagłówków wiadomości, a wysyłanie treści oraz załączników następuje dopiero po otwarciu konkretnego e-maila, to

Jaki element sieci SIP określamy jako telefon IP?

Jaka jest prędkość przesyłania danych w standardzie 1000Base-T?