Pytanie 1

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Jedną z zasad standardu WCAG 2.0 jest

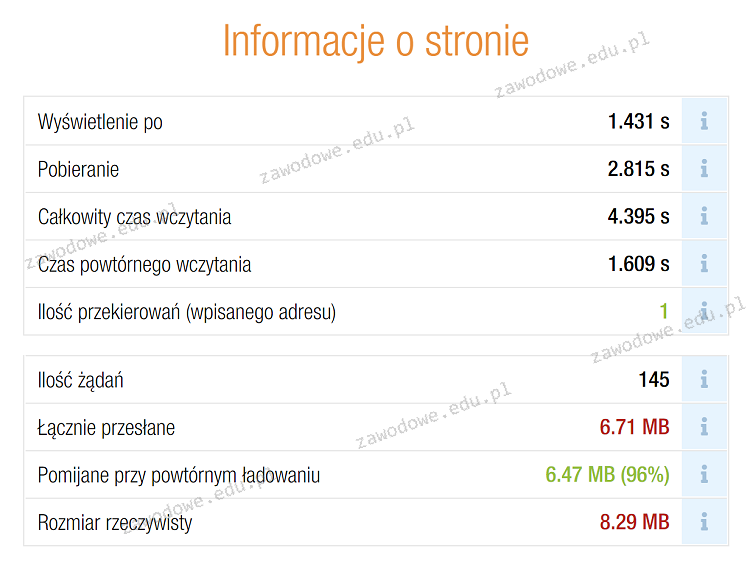

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

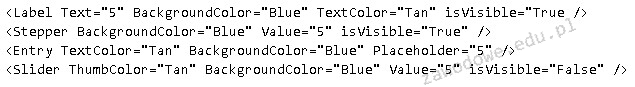

Podaj wspólną cechę wszystkich kontrolek umieszczonych w ramce

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Programista aplikacji mobilnych pragnie zmienić swoją ścieżkę kariery na Full-Stack Developera. Wskaż kurs, który powinien wybrać, żeby to osiągnąć?

Czym jest ochrona własności intelektualnej?

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Który z wymienionych typów danych należy do typu logicznego?

Jakie jest zadanie interpretera?

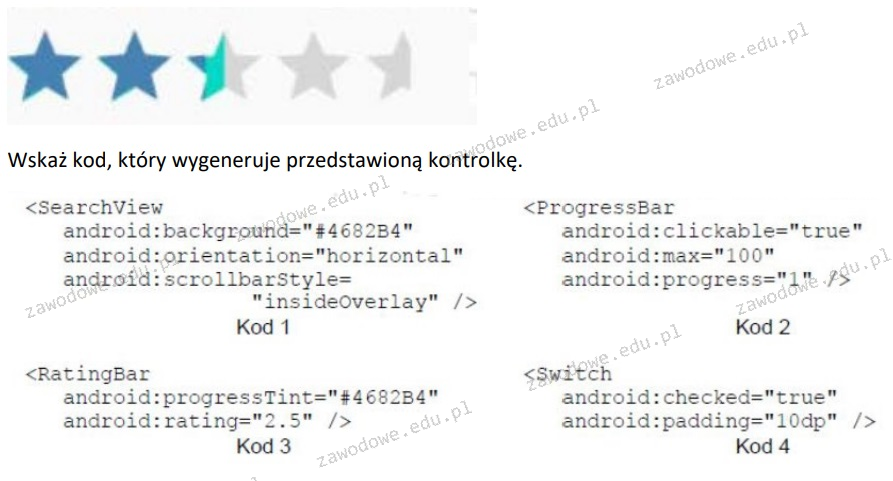

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Jakie jest główne zadanie portali społecznościowych?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

W przedsiębiorstwie IT obowiązują określone zasady dotyczące zarządzania projektami, co wskazuje, że firma wykorzystuje model zarządzania

Wskaż typy numeryczne o stałej precyzji

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

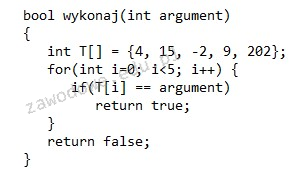

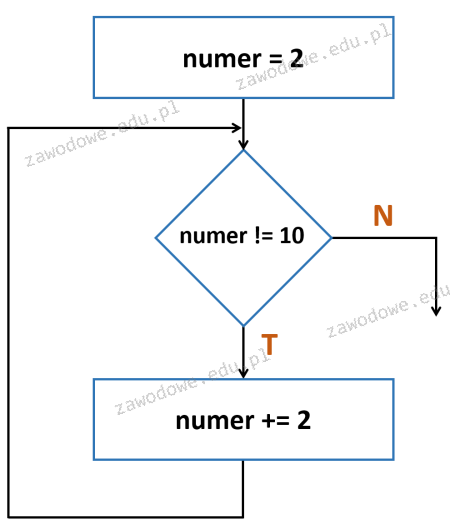

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Jaką cechę powinien posiadać dobry negocjator?

Jakie wyrażenie logiczne powinno być użyte, aby zweryfikować, czy zmienna x zawiera wartości ujemne lub znajduje się w zakresie (10, 100)?

Aplikacje webowe stworzone z użyciem frameworka Angular lub biblioteki React, działające na standardowych portach, można uruchomić na lokalnym serwerze, wpisując w przeglądarkę

Który z wymienionych frameworków jest charakterystyczny dla aplikacji komputerowych pisanych w C#?

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

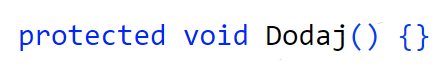

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

Jakie są typowe frameworki/biblioteki używane w aplikacjach webowych?

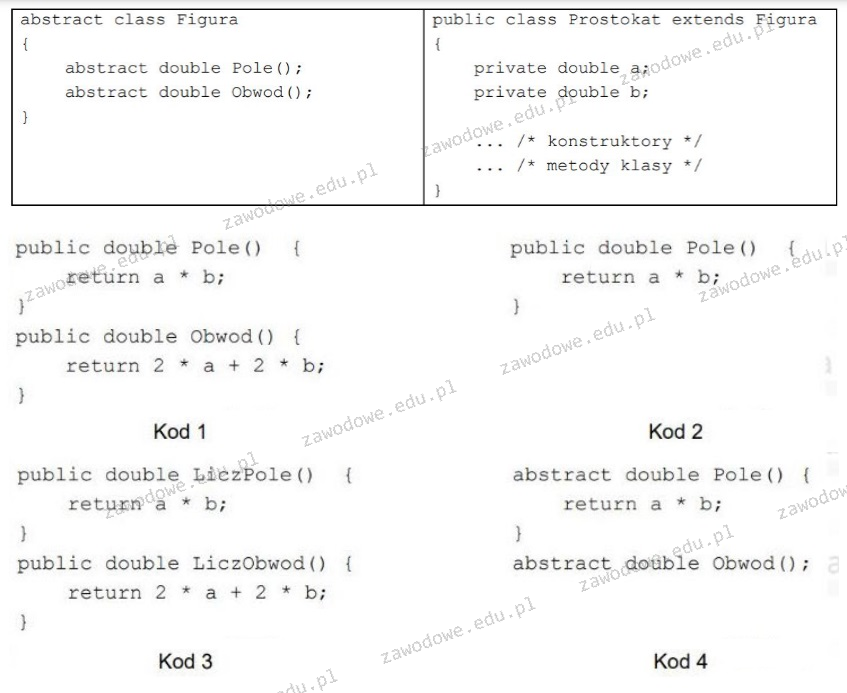

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

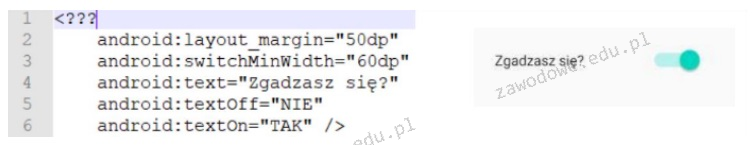

Jaką nazwę kontrolki powinno się umieścić w początkowej linii kodu, w miejscu <???, aby została ona wyświetlona w podany sposób?

Który komponent systemu komputerowego zajmuje się transferem danych pomiędzy procesorem a pamięcią RAM?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Która z wymienionych właściwości odnosi się do klasy pochodnej?

Kod funkcji "wykonaj()" przedstawiony powyżej weryfikuje, czy