Pytanie 1

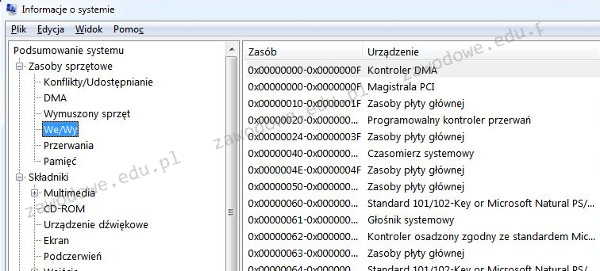

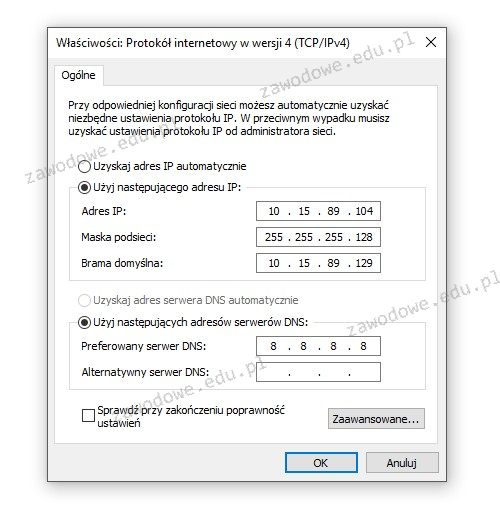

W jakim systemie numerycznym przedstawione są zakresy We/Wy na ilustracji?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

W jakim systemie numerycznym przedstawione są zakresy We/Wy na ilustracji?

Wtyczka zaprezentowana na fotografie stanowi element obwodu elektrycznego zasilającego

Układy sekwencyjne stworzone z grupy przerzutników, najczęściej synchronicznych typu D, które mają na celu przechowywanie danych, to

Jaką rolę pełni serwer plików w sieciach komputerowych LAN?

Jaki protokół jest używany do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?

Które z kart sieciowych o podanych adresach MAC zostały wytworzone przez tego samego producenta?

Plik ma wielkość 2 KiB. Co to oznacza?

Na rysunkach technicznych dotyczących instalacji sieci komputerowej oraz dedykowanej instalacji elektrycznej, symbolem pokazanym na rysunku oznaczane jest gniazdo

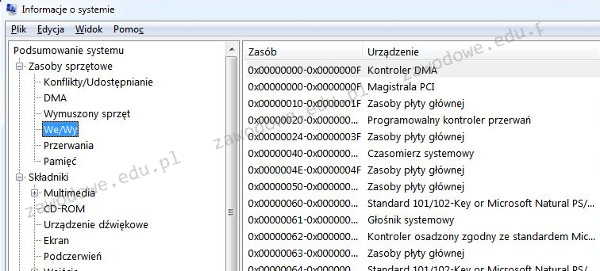

Na rysunku przedstawiono ustawienia karty sieciowej urządzenia z adresem IP 10.15.89.104/25. Co z tego wynika?

Ile różnych sieci obejmują komputery z adresami IP podanymi w tabeli oraz przy standardowej masce sieci?

W ustawieniach haseł w systemie Windows Server aktywowano opcję, że hasło musi spełniać wymagania dotyczące złożoności. Z jakiej minimalnej liczby znaków musi składać się hasło użytkownika?

Program Mozilla Firefox jest udostępniany na zasadach licencji

Jakie typy połączeń z Internetem mogą być współdzielone w sieci lokalnej?

Moduł funkcjonalny, który nie znajduje się w kartach dźwiękowych, to skrót

Jaką normę stosuje się w przypadku okablowania strukturalnego w sieciach komputerowych?

Na jakich nośnikach pamięci masowej jednym z najczęstszych powodów uszkodzeń jest zniszczenie powierzchni?

Do zainstalowania serwera proxy w systemie Linux, konieczne jest zainstalowanie aplikacji

Aby bezpiecznie połączyć się z firmowym serwerem przez Internet i mieć dostęp do zasobów firmy, należy wykorzystać odpowiednie oprogramowanie klienckie

Wartość wyrażana w decybelach, będąca różnicą pomiędzy mocą sygnału przekazywanego w parze zakłócającej a mocą sygnału generowanego w parze zakłócanej to

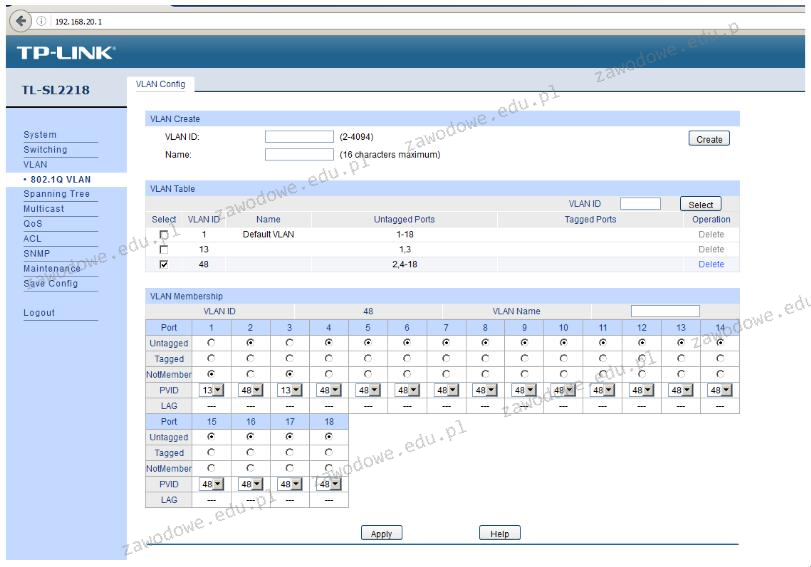

Na ilustracji zaprezentowano konfigurację urządzenia, co sugeruje, że

Jakim modułem pamięci RAM, który jest zgodny z płytą główną GIGABYTE GA-X99-ULTRA GAMING/ X99/8xDDR4 2133, ECC, maksymalnie 128GB/ 4x PCI-E 16x/ RAID/ USB 3.1/ S-2011-V3/ATX, jest pamięć?

Jak nazywa się pamięć podręczna?

Osoba korzystająca z lokalnej sieci musi mieć możliwość dostępu do dokumentów umieszczonych na serwerze. W tym celu powinna

Jaką czynność można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, bez przechodzenia do trybu uprzywilejowanego, na poziomie dostępu widocznym w powyższej ramce?

Podaj adres rozgłoszeniowy dla podsieci 86.10.20.64/26?

Który standard w sieciach LAN określa dostęp do medium poprzez wykorzystanie tokenu?

W systemie Linux komenda ifconfig odnosi się do

Wskaż technologię stosowaną do zapewnienia dostępu do Internetu w połączeniu z usługą telewizji kablowej, w której światłowód oraz kabel koncentryczny pełnią rolę medium transmisyjnego

Jaką maskę domyślną mają adresy IP klasy B?

Który z protokołów służy do weryfikacji poprawności połączenia między dwoma hostami?

Jakie wbudowane narzędzie w systemie Windows służy do identyfikowania problemów związanych z animacjami w grach oraz odtwarzaniem filmów?

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Kabel pokazany na ilustracji może być zastosowany do realizacji okablowania sieci o standardzie

Graficzny symbol odnosi się do standardów sprzętowych

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Oba systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, o tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Jakim protokołem jest realizowana kontrola poprawności transmisji danych w sieciach Ethernet?

W architekturze sieci lokalnych opartej na modelu klient-serwer

Program wykorzystywany w wierszu poleceń systemu Windows do kompresji i dekompresji plików oraz katalogów to

Aby połączyć projektor multimedialny z komputerem, należy unikać użycia złącza

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się