Pytanie 1

W systemie Windows, który wspiera przydziały dyskowe, użytkownik o nazwie Gość

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

W systemie Windows, który wspiera przydziały dyskowe, użytkownik o nazwie Gość

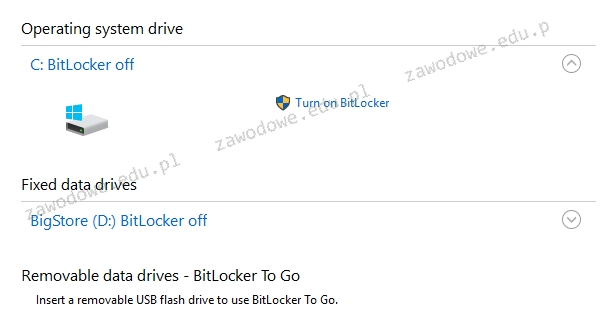

Którego wbudowanego narzędzia w systemie Windows 8 Pro można użyć do szyfrowania danych?

Który standard z rodziny IEEE 802 odnosi się do sieci bezprzewodowych, zwanych Wireless LAN?

Adresy IPv6 są reprezentowane jako liczby

Protokół stosowany do rozgłaszania w grupie, dzięki któremu hosty informują o swoim członkostwie, to

Korzystając z podanego urządzenia, możliwe jest przeprowadzenie analizy działania

Standardowo, w systemie Linux, twardy dysk w standardzie SATA jest oznaczany jako

Do wykonywania spawów włókien światłowodowych nie jest konieczne:

Gdzie w systemie Linux umieszczane są pliki specjalne urządzeń, które są tworzone podczas instalacji sterowników?

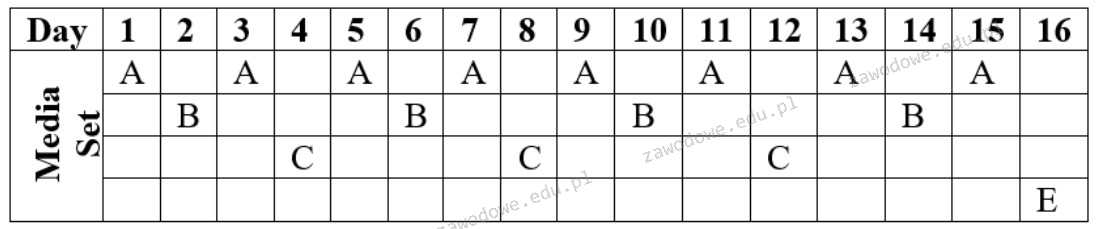

Strategia zapisywania kopii zapasowych ukazana na diagramie określana jest mianem

Prezentowane wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate jest przeznaczone do

Aby naprawić uszkodzony sektor rozruchowy dysku w systemie Windows 7, należy użyć polecenia

Jakie przyporządkowanie: urządzenie - funkcja, którą pełni, jest błędne?

Jeden długi oraz dwa krótkie sygnały dźwiękowe BIOS POST od firm AMI i AWARD wskazują na wystąpienie błędu

W serwerach warto korzystać z dysków, które obsługują tryb Hot plugging, ponieważ

Funkcja znana jako: "Pulpit zdalny" standardowo operuje na porcie

Najczęstszym powodem, dla którego toner rozmazuje się na wydrukach z drukarki laserowej, jest

Jakość skanowania można poprawić poprzez zmianę

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

W topologii elementem centralnym jest switch

Na ilustracji ukazano narzędzie systemowe w Windows 7, które jest używane do

Domyślny port, na którym działa usługa "Pulpit zdalny", to

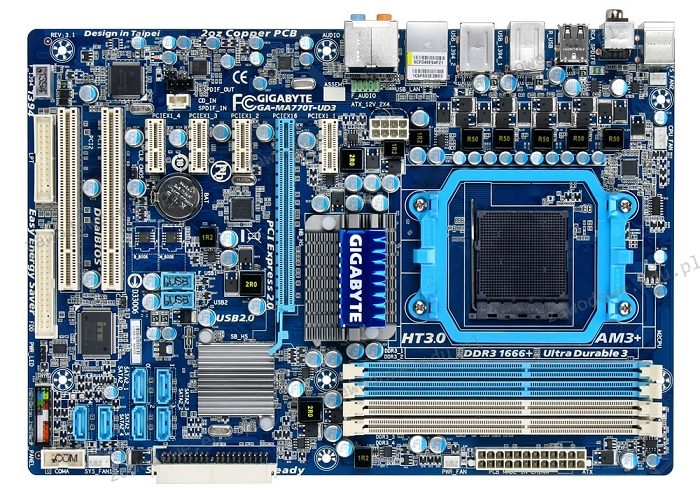

Do pokazanej na diagramie płyty głównej nie można podłączyć urządzenia, które korzysta z interfejsu

Podstawowy rekord uruchamiający na dysku twardym to

Na załączonym zdjęciu znajduje się

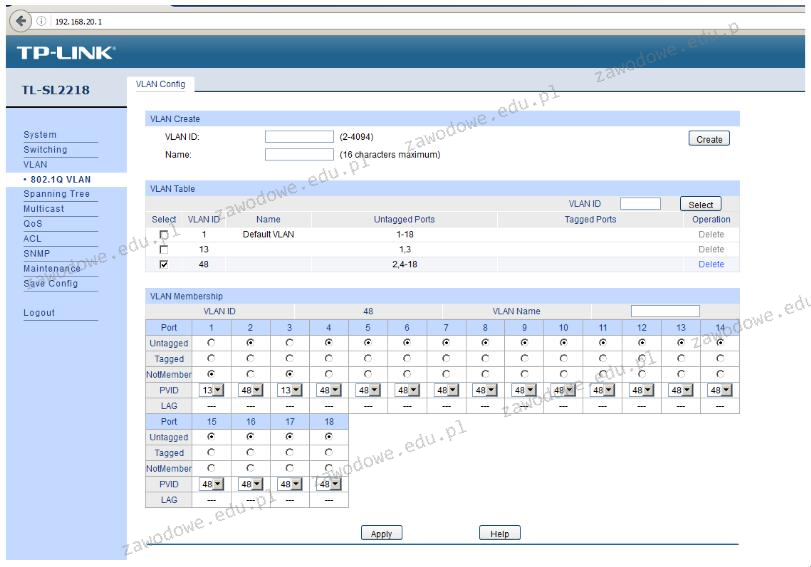

Na ilustracji zaprezentowano konfigurację urządzenia, co sugeruje, że

Na zdjęciu widać kartę

Jakie urządzenie w warstwie łącza danych modelu OSI analizuje adresy MAC zawarte w ramkach Ethernet i na tej podstawie decyduje o przesyłaniu sygnału pomiędzy segmentami sieci lub jego blokowaniu?

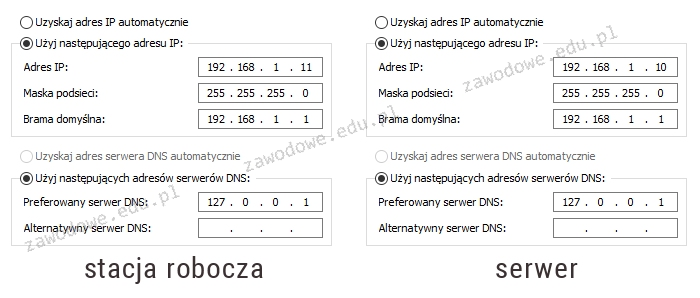

Na schemacie przedstawiono konfigurację protokołu TCP/IP pomiędzy serwerem a stacją roboczą. Na serwerze zainstalowano rolę DNS. Wykonanie polecenia ping www.cke.edu.pl na serwerze zwraca pozytywny wynik, natomiast na stacji roboczej jest on negatywny. Jakie zmiany należy wprowadzić w konfiguracji, aby usługa DNS na stacji funkcjonowała poprawnie?

Wskaź zestaw do diagnostyki logicznych układów elektronicznych umiejscowionych na płycie głównej komputera, który nie reaguje na próby uruchomienia zasilania?

Jaka jest maksymalna liczba komputerów, które mogą być zaadresowane w podsieci z adresem 192.168.1.0/25?

Graficzny symbol ukazany na ilustracji oznacza

Profil użytkownika systemu Windows, który można wykorzystać do logowania na dowolnym komputerze w sieci, przechowywany na serwerze i mogący być edytowany przez użytkownika, to profil

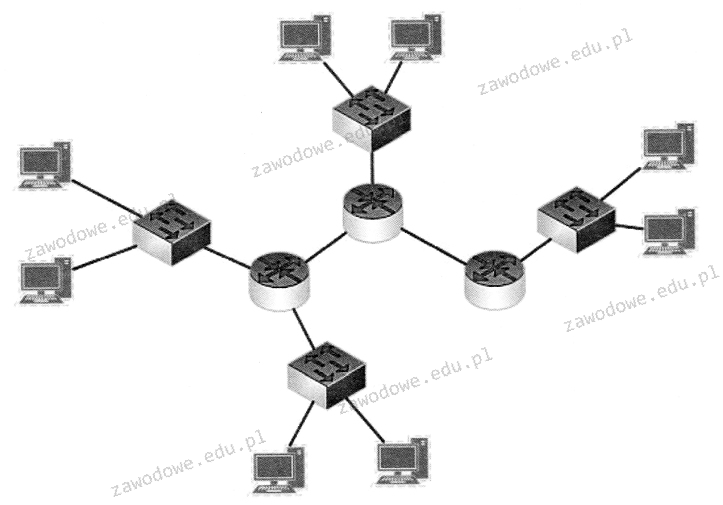

Ile symboli routerów i przełączników występuje na diagramie?

Jakie polecenie należy wprowadzić w konsoli, aby skorygować błędy na dysku?

Jakie urządzenie powinno zostać wykorzystane do podłączenia komputerów, aby mogły funkcjonować w odrębnych domenach rozgłoszeniowych?

Aktywacja opcji OCR w procesie ustawiania skanera umożliwia

W drukarce laserowej do utrwalania obrazu na papierze stosuje się

Sieć komputerowa, która obejmuje wyłącznie urządzenia jednej organizacji, w której dostępne są usługi realizowane przez serwery w sieci LAN, takie jak strony WWW czy poczta elektroniczna to

Wymogi działalności przedsiębiorstwa nakładają konieczność używania systemów plików, które zapewniają wysoki poziom zabezpieczeń oraz umożliwiają szyfrowanie informacji. W związku z tym należy wybrać system operacyjny Windows