Pytanie 1

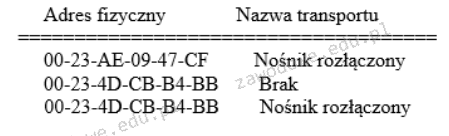

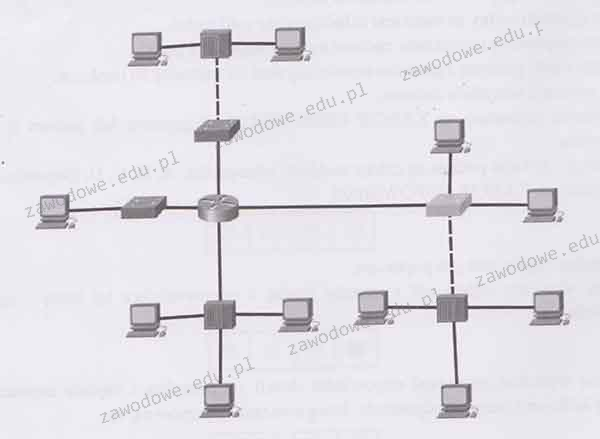

Jakie polecenie systemu Windows przedstawione jest na ilustracji?

Wynik: 4/40 punktów (10,0%)

Wymagane minimum: 20 punktów (50%)

Jakie polecenie systemu Windows przedstawione jest na ilustracji?

Podstawowym zadaniem mechanizmu Plug and Play jest

Jakiego portu używa protokół FTP (File transfer Protocol)?

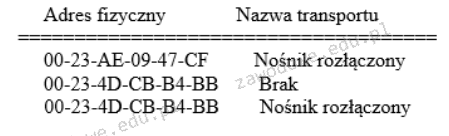

Na ilustracji karta rozszerzeń jest oznaczona numerem

Aby przywrócić dane z sformatowanego dysku twardego, konieczne jest zastosowanie programu

Brak odpowiedzi na to pytanie.

Jakiego typu macierz RAID nie zapewnia odporności na awarie żadnego z dysków tworzących jej strukturę?

Brak odpowiedzi na to pytanie.

Adres IP urządzenia, zapisany jako sekwencja 172.16.0.1, jest przedstawiony w systemie

Brak odpowiedzi na to pytanie.

Jaki port na tylnym panelu płyty głównej jest w dokumentacji określany jako port zgodny z normą RS232C?

Brak odpowiedzi na to pytanie.

Jakie urządzenie ilustruje ten rysunek?

Brak odpowiedzi na to pytanie.

Protokół, który umożliwia po połączeniu z serwerem pocztowym przesyłanie na komputer tylko nagłówków wiadomości, a wysyłanie treści oraz załączników następuje dopiero po otwarciu konkretnego e-maila, to

Brak odpowiedzi na to pytanie.

Który z portów na zaprezentowanej płycie głównej umożliwia podłączenie zewnętrznego dysku przez interfejs e-SATA?

Brak odpowiedzi na to pytanie.

Po włączeniu komputera wyświetlił się komunikat: Non-system disk or disk error. Replace and strike any key when ready. Co może być tego przyczyną?

Brak odpowiedzi na to pytanie.

Jaką rolę pełni usługa NAT działająca na ruterze?

Brak odpowiedzi na to pytanie.

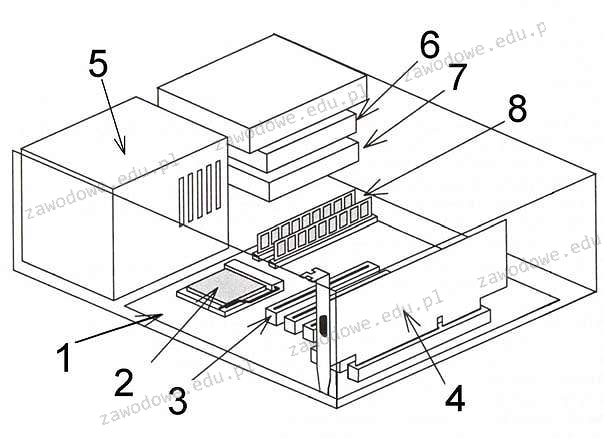

Jak wiele domen kolizyjnych oraz rozgłoszeniowych można dostrzec na schemacie?

Brak odpowiedzi na to pytanie.

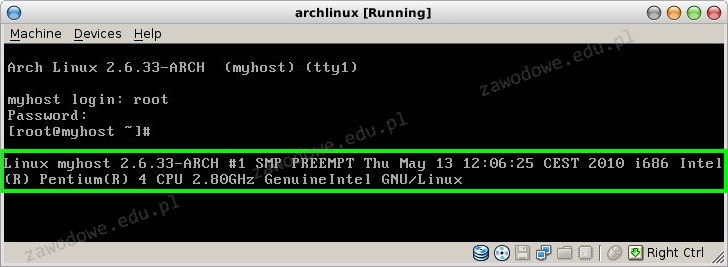

Jakie polecenie należy wykorzystać, aby w terminalu pokazać przedstawione informacje o systemie Linux?

Brak odpowiedzi na to pytanie.

Jak w systemie Windows zmienić port drukarki, która została zainstalowana?

Brak odpowiedzi na to pytanie.

Zasilacz UPS o mocy nominalnej 480 W nie powinien być używany do zasilania

Brak odpowiedzi na to pytanie.

Ustalenie adresów fizycznych MAC na podstawie adresów logicznych IP jest efektem działania protokołu

Brak odpowiedzi na to pytanie.

W systemie Linux komendą, która jednocześnie podnosi uprawnienia dla procesu uruchamianego z terminala, jest

Brak odpowiedzi na to pytanie.

Aby zmontować komputer z poszczególnych elementów, korzystając z obudowy SFF, trzeba wybrać płytę główną w formacie

Brak odpowiedzi na to pytanie.

Po przeprowadzeniu eksportu klucza HKCR zostanie utworzona kopia rejestru, zawierająca dane dotyczące konfiguracji

Brak odpowiedzi na to pytanie.

Jaką komendę należy wpisać w miejsce kropek, aby w systemie Linux wydłużyć standardowy odstęp czasowy między kolejnymi wysyłanymi pakietami przy użyciu polecenia ping?

Brak odpowiedzi na to pytanie.

Aby oddzielić komputery działające w sieci z tym samym adresem IPv4, które są podłączone do zarządzalnego przełącznika, należy przypisać

Brak odpowiedzi na to pytanie.

Które z poniższych poleceń w systemie Linux służy do zmiany uprawnień pliku?

Brak odpowiedzi na to pytanie.

chmod jest używane w systemach operacyjnych Unix i Linux do zmiany uprawnień plików i katalogów. Uprawnienia te określają, kto i w jaki sposób może czytać, zapisywać lub wykonywać dany plik. Polecenie to jest niezwykle przydatne w kontekście zarządzania bezpieczeństwem i dostępem do zasobów na serwerach i komputerach osobistych. Przykładowo, aby nadać pełne uprawnienia właścicielowi pliku, ale ograniczyć je dla innych użytkowników, można użyć polecenia chmod 700 nazwa_pliku. Ten sposób nadawania uprawnień jest bardzo elastyczny i pozwala na dokładne skonfigurowanie dostępu zgodnie z potrzebami użytkownika lub politykami firmy. Warto także wspomnieć, że chmod wspiera zarówno notację symboliczną (np. chmod u+x) jak i ósemkową (np. chmod 755), co ułatwia jego stosowanie w różnych scenariuszach. Dzięki temu narzędziu administratorzy systemów mogą skutecznie zarządzać dostępem do plików, co jest kluczowe dla utrzymania bezpieczeństwa danych.Który z elementów szafy krosowniczej został pokazany na ilustracji?

Brak odpowiedzi na to pytanie.

Medium transmisyjne oznaczone symbolem S/FTP wskazuje na skrętkę

Brak odpowiedzi na to pytanie.

Komenda dsadd pozwala na

Brak odpowiedzi na to pytanie.

Który z parametrów okablowania strukturalnego wskazuje na relację mocy sygnału testowego w jednej parze do mocy sygnału wyindukowanego w sąsiedniej parze na tym samym końcu przewodu?

Brak odpowiedzi na to pytanie.

Do jakich celów powinno się aktywować funkcję RMON (Remote Network Monitoring) w przełączniku?

Brak odpowiedzi na to pytanie.

Najskuteczniejszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

Brak odpowiedzi na to pytanie.

Aby stworzyć kontroler domeny w środowisku systemów Windows Server na lokalnym serwerze, konieczne jest zainstalowanie roli

Brak odpowiedzi na to pytanie.

Wykorzystanie polecenia net accounts w konsoli systemu Windows, które ustawia maksymalny okres ważności hasła, wymaga zastosowania opcji

Brak odpowiedzi na to pytanie.

NIEWŁAŚCIWE podłączenie taśmy sygnałowej do napędu dyskietek skutkuje

Brak odpowiedzi na to pytanie.

Jakiej funkcji powinno się użyć, aby utworzyć kopię zapasową rejestru systemowego w programie regedit?

Brak odpowiedzi na to pytanie.

Jaką pojemność ma dwuwarstwowa płyta Blu-ray?

Brak odpowiedzi na to pytanie.

Sprzęt sieciowy umożliwiający połączenie pięciu komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

Brak odpowiedzi na to pytanie.

Drugi monitor CRT, który jest podłączony do komputera, ma zastosowanie do

Brak odpowiedzi na to pytanie.

Złośliwe oprogramowanie, które może umożliwić atak na zainfekowany komputer, np. poprzez otwarcie jednego z portów, to

Brak odpowiedzi na to pytanie.

Użytkownicy należący do grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie operacyjnym Windows Server. Dysponują jedynie uprawnieniami do „Zarządzania dokumentami”. Co należy uczynić, aby wyeliminować opisany problem?

Brak odpowiedzi na to pytanie.

Kasety z drukarek po zakończeniu użytkowania powinny zostać

Brak odpowiedzi na to pytanie.