Pytanie 1

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?

Jaka jest składnia komentarza jednoliniowego w języku Python?

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

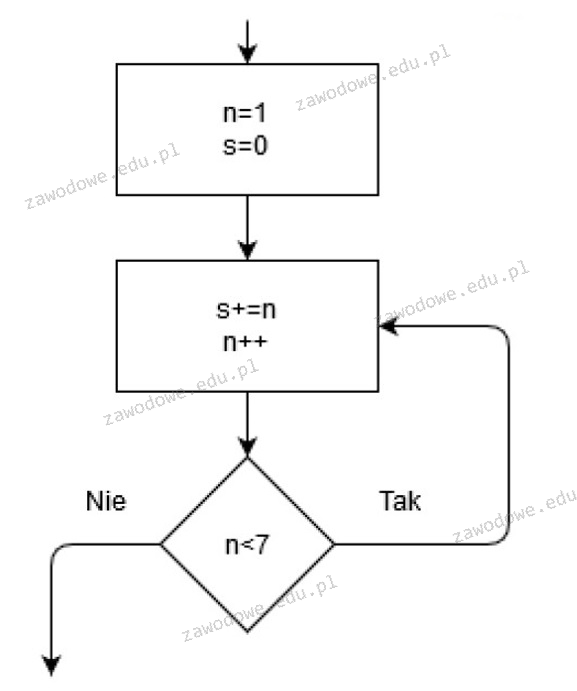

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

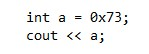

Po wykonaniu podanego kodu na konsoli wyświetli się liczba

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Które z wymienionych atrybutów klasy mogą być dostępne wyłącznie w obrębie tej klasy oraz jej klas potomnych?

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?

W jaki sposób określa się wypadek związany z pracą?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

Która z wymienionych właściwości odnosi się do klasy pochodnej?

Pierwszym krokiem w procesie tworzenia aplikacji jest

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n2)?

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

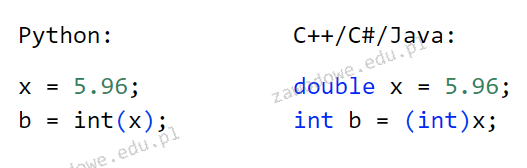

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?

Ile gigabajtów (GB) mieści się w 1 terabajcie (TB)?

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Jakie jest zadanie interpretera?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

W jakiej sytuacji wykorzystanie stosu będzie korzystniejsze niż lista podczas projektowania zestawu danych?

Aby wykorzystać framework Django, należy pisać w języku

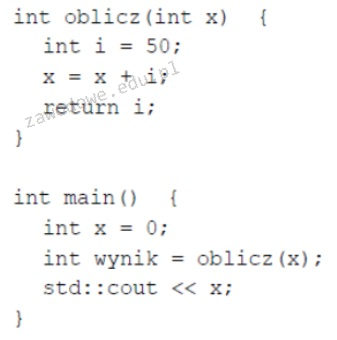

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość O zamiast 50?

Jakie jest znaczenie klasy abstrakcyjnej?

Który z wymienionych sposobów może przyczynić się do optymalizacji kodu źródłowego?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Jakie sformułowanie najlepiej oddaje złożoność obliczeniową algorytmu quicksort?

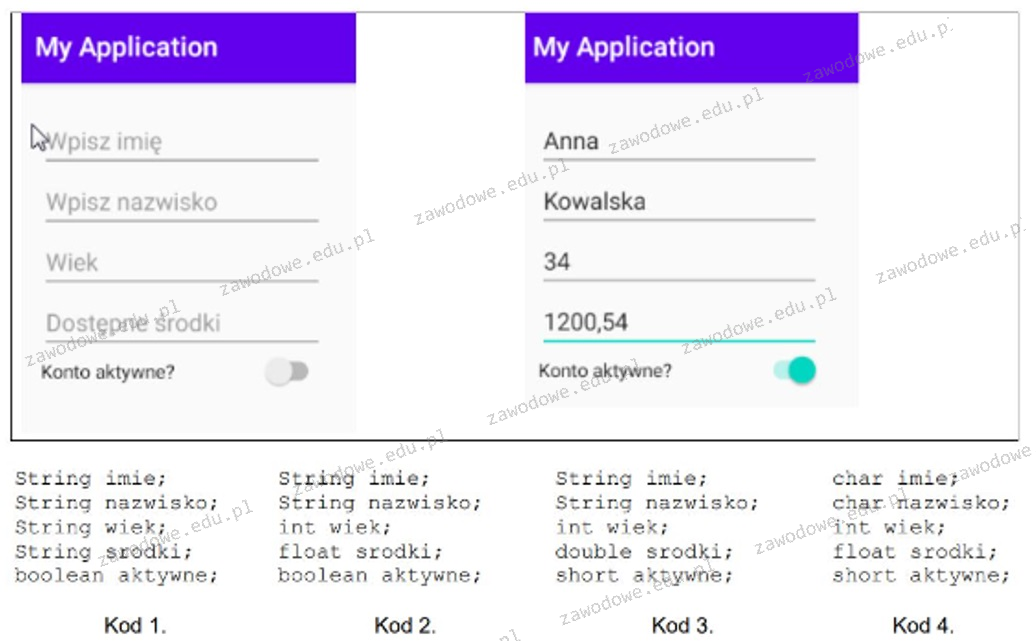

Na zaprezentowanych ilustracjach znajduje się okno aplikacji w wersji początkowej oraz po wprowadzeniu danych. Przyjmując, że pole "Dostępne środki" służy do wprowadzania wartości typu rzeczywistego, wskaż elementy struktury, które najlepiej odpowiadają tym danym?

Jedną z zasad standardu WCAG 2.0 jest

Które z poniżej wymienionych afirmacji najtrafniej charakteryzuje proces interpretacji kodu?

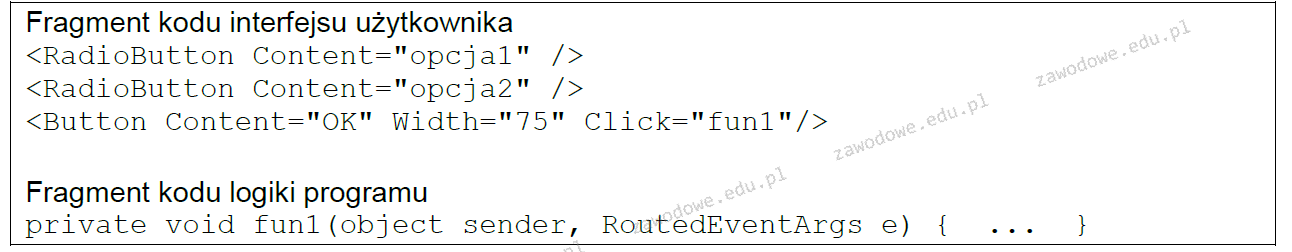

W pokazanych fragmentach kodu zdefiniowano funkcję pod nazwą fun1. W tej funkcji należy zaimplementować obsługę

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?