Pytanie 1

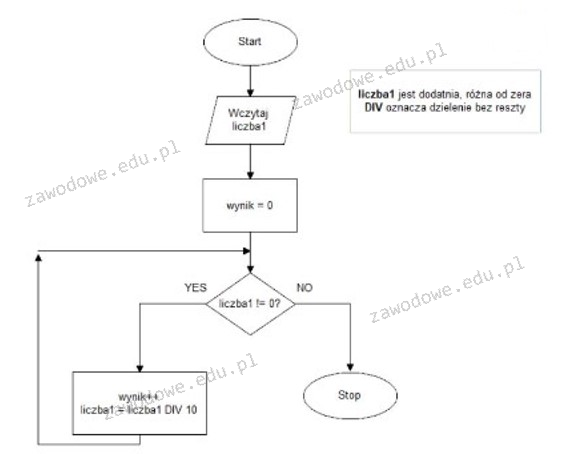

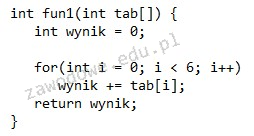

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

Które z wymienionych poniżej błędów podczas wykonywania programu można obsłużyć poprzez zastosowanie wyjątków?

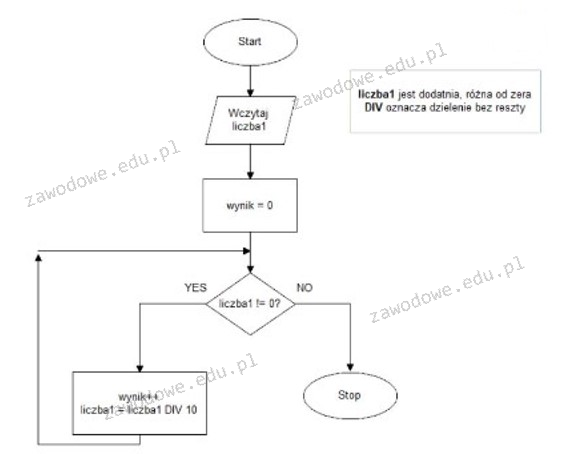

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

Które z poniższych zdań najlepiej określa funkcję zaprzyjaźnioną w ramach klasy?

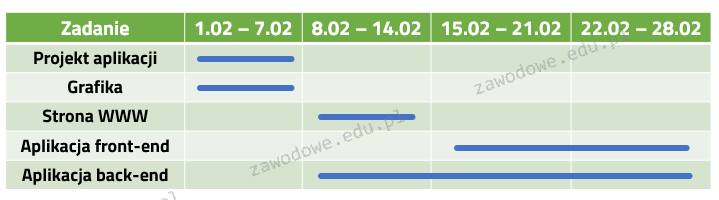

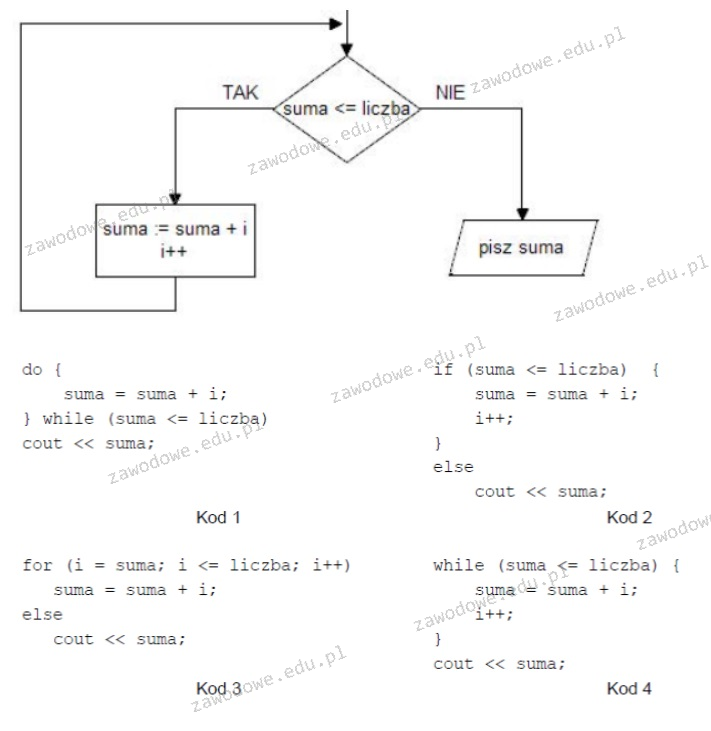

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Jaką technologię stosuje się do powiązania aplikacji internetowej z systemem baz danych?

Które z wymienionych atrybutów klasy mogą być dostępne wyłącznie w obrębie tej klasy oraz jej klas potomnych?

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w sposób następujący: int tablica[6] = {3,4,2,4,10,0};?

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

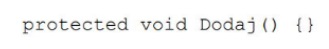

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

Jaki jest zasadniczy cel ataku phishingowego?

Jaką rolę odgrywa interpreter w kontekście programowania?

Aplikacje funkcjonujące w systemach Android do komunikacji z użytkownikiem wykorzystują klasę

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

Jednym z rodzajów testów funkcjonalnych, które można przeprowadzić na aplikacji webowej, jest ocena

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n2)?

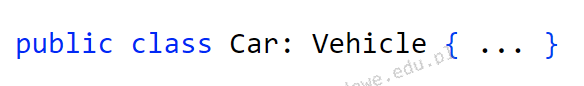

Zapis w języku C# przedstawia definicję klasy Car, która:

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Wykorzystanie typu DECIMAL w MySQL wymaga wcześniejszego określenia długości (liczby cyfr) przed oraz po przecinku. Jak należy to zapisać?

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

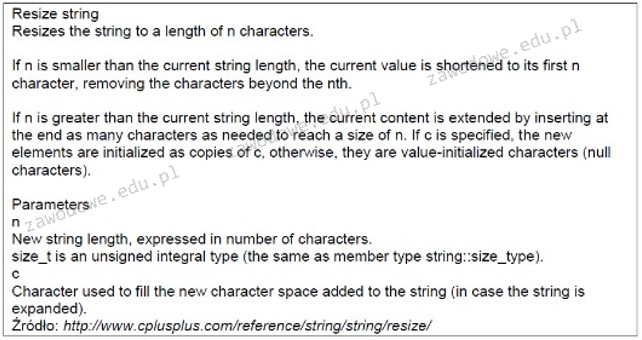

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

W jaki sposób definiuje się konstruktor kopiujący w ramach klasy?

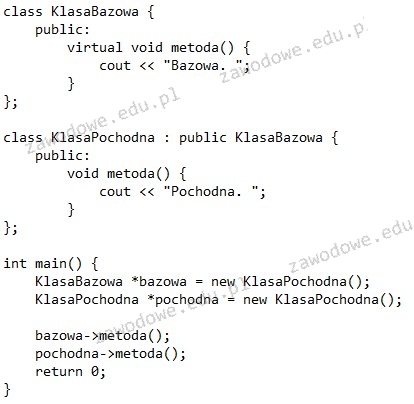

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

Jaką wartość jest w stanie przechować tablica jednowymiarowa?

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Jakie jest wyjście działania kompilatora?

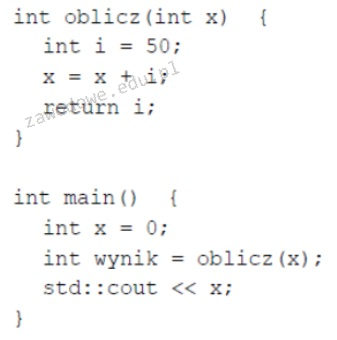

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość O zamiast 50?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Jakie działanie wykonuje polecenie "git pull"?

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?

Jakie składniki powinien mieć plan projektu?

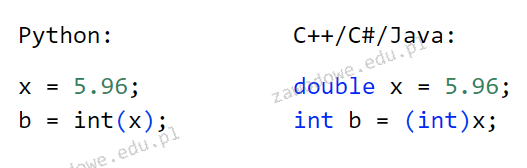

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?