Pytanie 1

Które medium transmisyjne umożliwia izolację galwaniczną pomiędzy systemami przesyłu danych?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Które medium transmisyjne umożliwia izolację galwaniczną pomiędzy systemami przesyłu danych?

Jaką maksymalną ilość rzeczywistych danych można przesłać w ciągu 1 sekundy przez łącze synchroniczne o wydajności 512 kbps, bez użycia sprzętowej i programowej kompresji?

Komenda dsadd pozwala na

Według normy JEDEC, napięcie zasilające dla modułów pamięci RAM DDR3L wynosi

W usłudze, jaką funkcję pełni protokół RDP?

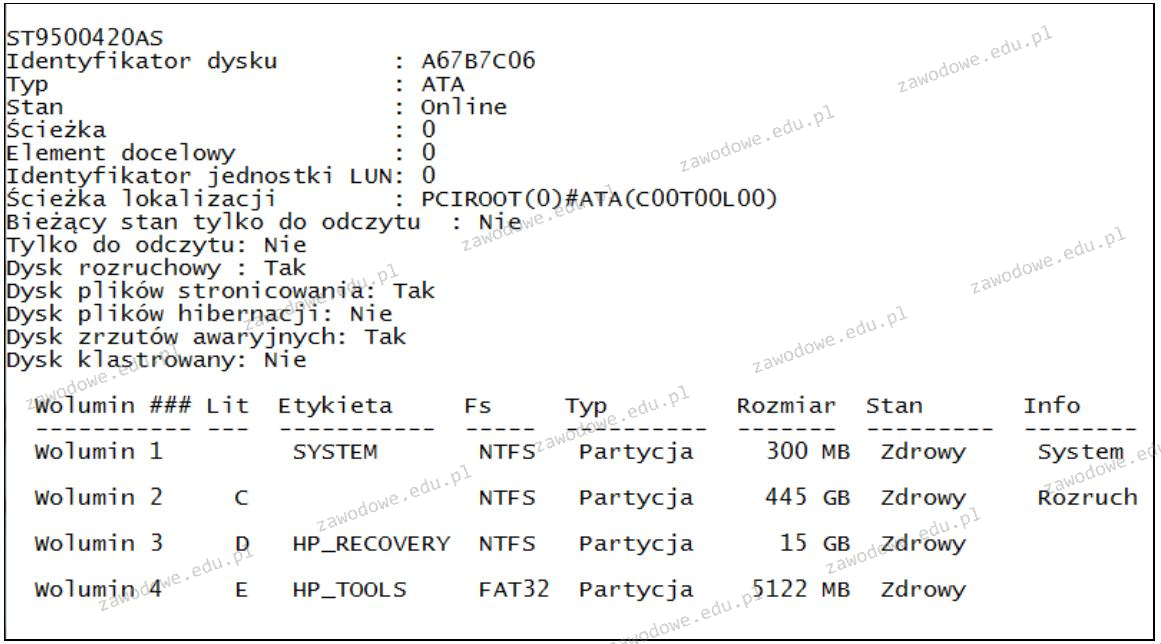

Jakie narzędzie wraz z odpowiednimi parametrami należy zastosować w systemie Windows, aby uzyskać przedstawione informacje o dysku twardym?

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Litera S w protokole FTPS oznacza zabezpieczenie danych podczas ich przesyłania poprzez

Jakie złącze jest przypisane do kategorii 7?

Czym jest postcardware?

Wysyłanie żetonu (ang. token) występuje w sieci o fizycznej strukturze

Który z wymienionych interfejsów stanowi port równoległy?

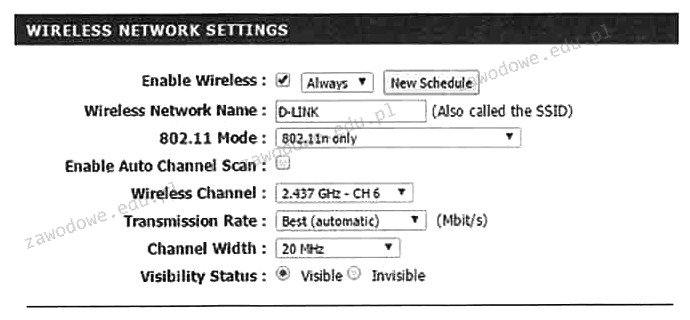

Na ilustracji widać

Jakie urządzenie powinno być użyte do łączenia komputerów w strukturze gwiazdy?

Serwisant dotarł do klienta, który znajdował się 11 km od siedziby firmy, i przeprowadził u niego działania naprawcze wymienione w poniższej tabeli. Oblicz całkowity koszt brutto jego usług, wiedząc, że dojazd do klienta kosztuje 1,20 zł/km brutto w obie strony. Stawka VAT na usługi wynosi 23%.

Dane dotyczące kont użytkowników w systemie LINUX są zapisane w pliku

Jaki procesor powinien być zastosowany podczas składania komputera stacjonarnego opartego na płycie głównej Asus M5A78L-M/USB3 AMD760G socket AM3+?

Do weryfikacji integralności systemu plików w środowisku Linux trzeba zastosować polecenie

Użytkownik systemu Windows doświadcza problemów z niewystarczającą pamięcią wirtualną. Jak można temu zaradzić?

W systemie Windows 7, aby skopiować katalog c:\est wraz ze wszystkimi podkatalogami na zewnętrzny dysk, należy zastosować polecenie

Diagnostykę systemu Linux można przeprowadzić za pomocą komendy

Który z interfejsów można uznać za interfejs równoległy?

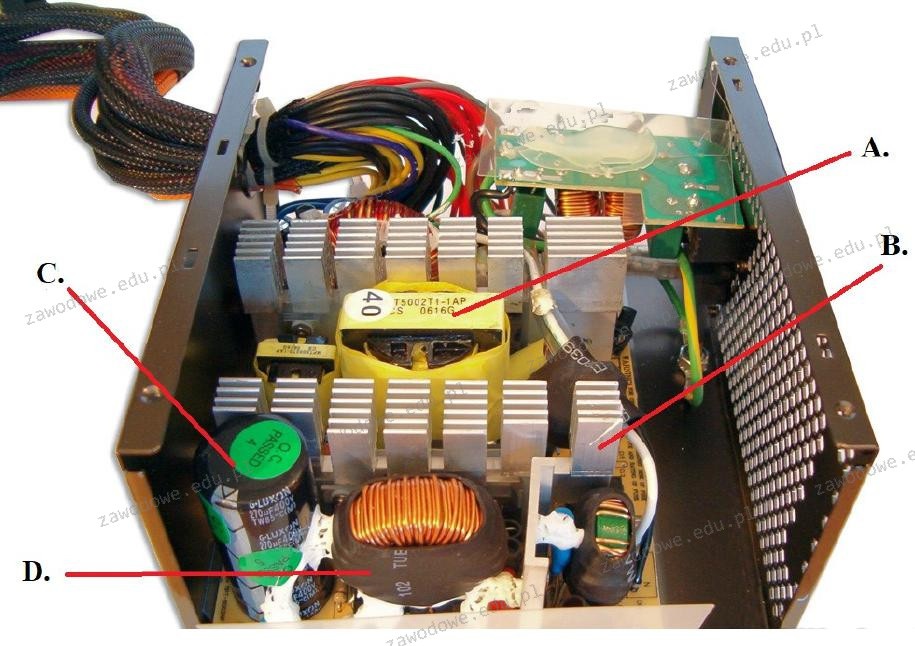

W przedstawionym zasilaczu transformator impulsowy oznaczono symbolami

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

Który z protokołów jest używany podczas rozpoczynania sesji VoIP?

Który z poniższych interfejsów powinien być wybrany do podłączenia dysku SSD do płyty głównej komputera stacjonarnego, aby uzyskać najwyższą szybkość zapisu oraz odczytu danych?

Osoba planuje unowocześnić swój komputer poprzez zwiększenie pamięci RAM. Zainstalowana płyta główna ma specyfikacje przedstawione w tabeli. Wybierając dodatkowe moduły pamięci, powinien pamiętać, aby

| Parametry płyty głównej | |

|---|---|

| Model | H97 Pro4 |

| Typ gniazda procesora | Socket LGA 1150 |

| Obsługiwane procesory | Intel Core i7, Intel Core i5, Intel Core i3, Intel Pentium, Intel Celeron |

| Chipset | Intel H97 |

| Pamięć | 4 x DDR3- 1600 / 1333/ 1066 MHz, max 32 GB, ECC, niebuforowana |

| Porty kart rozszerzeń | 1 x PCI Express 3.0 x16, 3 x PCI Express x1, 2 x PCI |

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.200/25 oraz 192.158.5.250/25?

Jaki port jest ustawiony jako domyślny dla serwera WWW?

Jakim materiałem eksploatacyjnym jest ploter solwentowy?

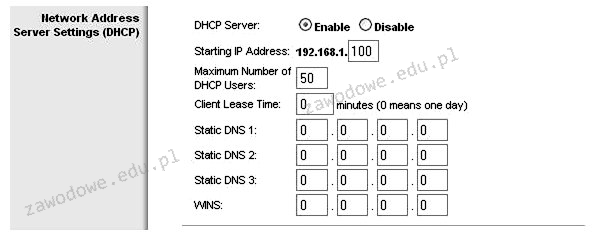

Ilustracja pokazuje panel ustawień bezprzewodowego urządzenia dostępowego, który umożliwia

Jakie złącze, które pozwala na podłączenie monitora, znajduje się na karcie graficznej pokazanej na ilustracji?

Zgodnie z normą TIA/EIA-568-B.1 kabel UTP 5e z przeplotem powstaje poprzez zamianę lokalizacji w wtyczce 8P8C następujących par żył (odpowiednio według kolorów):

Aby zweryfikować poprawność przebiegów oraz wartości napięć w układzie urządzenia elektronicznego, można zastosować

Który z wymienionych formatów płyt głównych charakteryzuje się najmniejszymi wymiarami?

Aby stworzyć nowego użytkownika o nazwie egzamin z hasłem qwerty w systemie Windows XP, należy wykorzystać polecenie

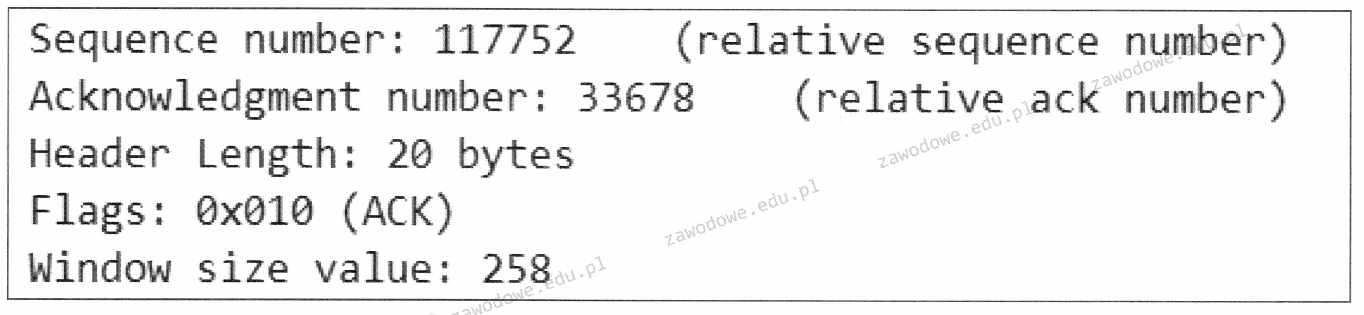

Z jakim protokołem związane są terminy 'sequence number' oraz 'acknowledgment number'?

Zarządzaniem drukarkami w sieci, obsługiwaniem zadań drukowania oraz przyznawaniem uprawnień do drukarek zajmuje się serwer

Który z parametrów w ustawieniach punktu dostępowego jest odpowiedzialny za login używany podczas próby połączenia z bezprzewodowym punktem dostępu?

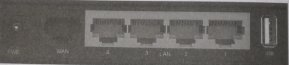

Na który port rutera należy podłączyć kabel od zewnętrznej sieci, aby uzyskać dostęp pośredni do Internetu?