Pytanie 1

Zakres operacji we/wy dla kontrolera DMA w notacji heksadecymalnej wynosi 0094-009F, a w systemie dziesiętnym?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Zakres operacji we/wy dla kontrolera DMA w notacji heksadecymalnej wynosi 0094-009F, a w systemie dziesiętnym?

W komputerze połączonym z Internetem, w oprogramowaniu antywirusowym aktualizację bazy wirusów powinno się przeprowadzać minimum

Serwer DNS pełni rolę

Jakie narzędzie w systemie Windows służy do wykonania poleceń, wykorzystując logikę obiektową oraz cmdlety?

Jak wygląda układ przewodów w złączu RJ45 zgodnie z kolejnością połączeń T568A?

Aby zapewnić łączność urządzenia mobilnego z komputerem za pośrednictwem interfejsu Bluetooth, konieczne jest

Do przeprowadzenia aktualizacji systemu Windows służy polecenie

W systemach Windows profil użytkownika tymczasowego jest

Aby bezpośrednio połączyć dwa komputery w przewodowej sieci LAN, należy zastosować

Aby podłączyć kabel w module Keystone, jakie narzędzie należy zastosować?

Po wykonaniu instalacji z domyślnymi parametrami system Windows XP NIE OBSŁUGUJE formatu systemu plików

Bęben światłoczuły stanowi kluczowy element w funkcjonowaniu drukarki

Które medium transmisyjne umożliwia izolację galwaniczną pomiędzy systemami przesyłu danych?

W którym trybie działania procesora Intel x86 uruchamiane były aplikacje 16-bitowe?

Który zakres adresów pozwala na komunikację multicast w sieciach z użyciem adresacji IPv6?

W systemie Windows mechanizm ostrzegający przed uruchamianiem nieznanych aplikacji oraz plików pobranych z Internetu funkcjonuje dzięki

Standardowe napięcie zasilające dla modułów pamięci RAM DDR4 wynosi

Zamiana koncentratorów na switch'e w sieci Ethernet doprowadzi do

Jakie oprogramowanie należy zainstalować, aby serwer Windows mógł obsługiwać usługi katalogowe?

Jaką rolę pełni usługa NAT działająca na ruterze?

Symbol "LGA 775" obecny w dokumentacji technicznej płyty głównej wskazuje na typ gniazda dla procesorów:

Sieci lokalne o architekturze klient-serwer cechują się tym, że

Aby bezpiecznie połączyć się z firmowym serwerem przez Internet i mieć dostęp do zasobów firmy, należy wykorzystać odpowiednie oprogramowanie klienckie

Sprzęt, na którym można skonfigurować sieć VLAN, to

Jaki wydruk w systemie rodziny Linux uzyskamy po wprowadzeniu komendy

dr-x------ 2 root root 0 lis 28 12:39 .gvfs -rw-rw-r-- 1 root root 361016 lis 8 2012 history.dat -rw-r--r-- 1 root root 97340 lis 28 12:39 .ICEauthority drwxrwxr-x 5 root root 4096 paź 7 2012 .icedtea drwx------ 3 root root 4096 cze 27 18:40 .launchpadlib drwxr-xr-x 3 root root 4096 wrz 2 2012 .local

Aby umożliwić wymianę informacji pomiędzy sieciami VLAN, wykorzystuje się

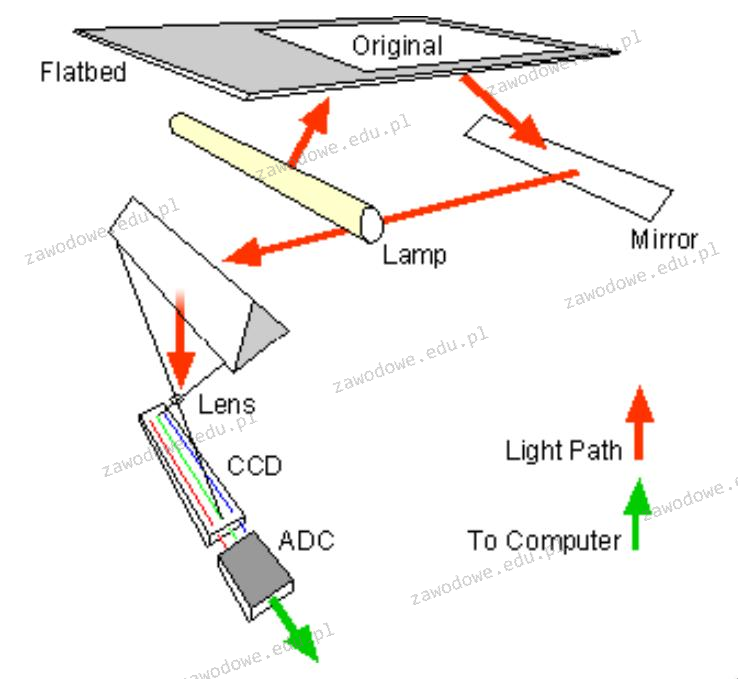

Ilustrowany schemat obrazuje zasadę funkcjonowania

W systemie Linux do obserwacji aktywnych procesów wykorzystuje się polecenie

Czym są programy GRUB, LILO, NTLDR?

Jakie oprogramowanie chroni komputer przed niechcianym softwarem pochodzącym z sieci?

Określ właściwą sekwencję działań potrzebnych do zamontowania procesora w gnieździe LGA na nowej płycie głównej, która jest odłączona od zasilania?

Złącze umieszczone na płycie głównej, które umożliwia podłączanie kart rozszerzeń o różnych ilościach pinów, w zależności od wersji, nazywane jest

Obudowa oraz wyświetlacz drukarki fotograficznej są bardzo zabrudzone. W celu ich oczyszczenia, należy zastosować

Symbol graficzny zaprezentowany na rysunku oznacza opakowanie

Zgodnie z normą EIA/TIA T568B, żyły pary odbiorczej w skrętce są pokryte izolatorem w kolorze

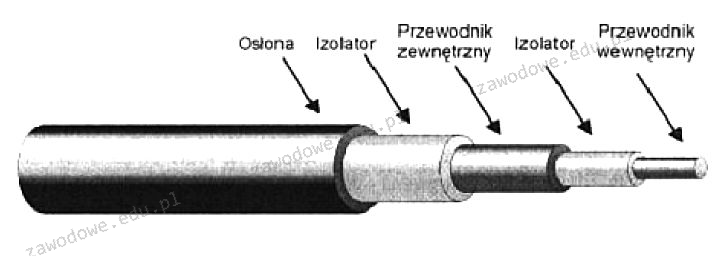

Na ilustracji pokazano przekrój kabla

Ustawa z dnia 14 grudnia 2012 roku dotycząca odpadów zobowiązuje

Dodatkowe właściwości wyniku operacji przeprowadzanej przez jednostkę arytmetyczno-logiczna ALU zawiera

Jakie funkcje pełni protokół ARP (Address Resolution Protocol)?

Aktywacja opcji OCR w procesie ustawiania skanera umożliwia