Pytanie 1

Jakie funkcje realizuje polecenie "git clone"?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jakie funkcje realizuje polecenie "git clone"?

Wskaż algorytm sortowania, który nie jest stabilny?

Co oznacza skrót CDN w kontekście aplikacji webowych?

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

Co to jest Webpack?

W klasie o nazwie samochod przypisano atrybuty: marka, rocznik, parametry[]. Atrybuty te powinny zostać zdefiniowane jako

Jaką rolę pełni debugger w trakcie programowania?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

Kompilator może wygenerować błąd "incompatible types", gdy

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

Który typ testów jest wykonywany na pojedynczych komponentach lub funkcjach w izolacji?

W przypadku przedstawionych kodów źródłowych, które są funkcjonalnie równoważne, wartość, która zostanie zapisana w zmiennej b po wykonaniu operacji, to

Gdzie są przechowywane informacje w sytuacji korzystania z chmury obliczeniowej?

Zamieszczony fragment kodu w Android Studio wdraża metodę nasłuchującą dla obsługi zdarzenia:

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

Jaką kategorię reprezentuje typ danych "array"?

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?

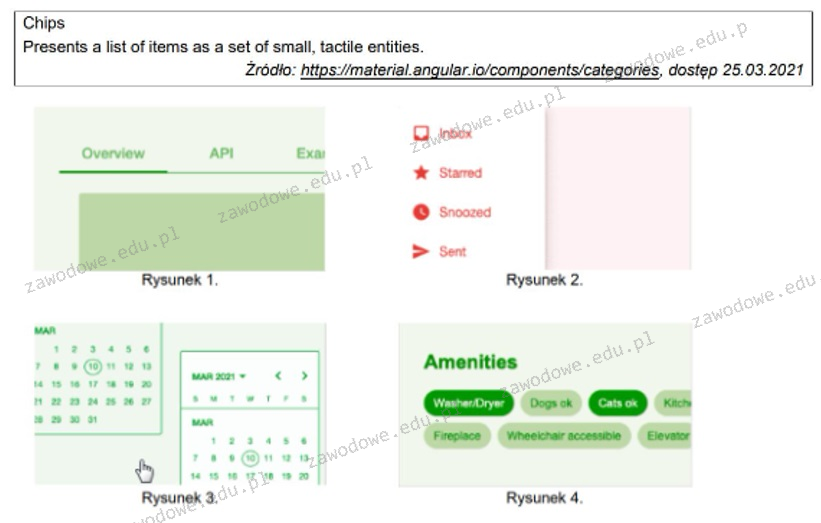

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

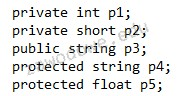

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być osiągnięte z poziomu głównego programu poprzez odwołanie się w formie nazwaObiektu.nazwaPola?

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Który z operatorów w języku C++ służy do pobierania adresu zmiennej?

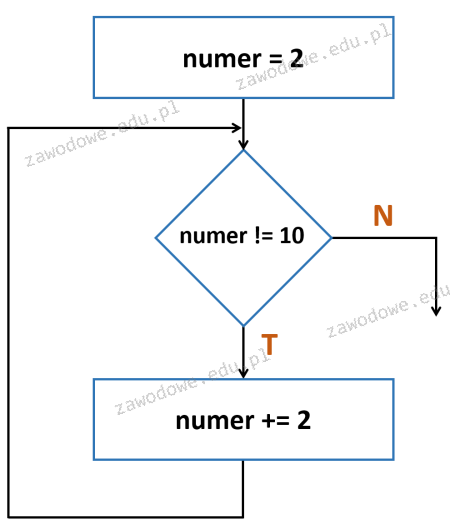

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Które z poniższych jest podstawowym rodzajem testów używanych w testowaniu jednostkowym?

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

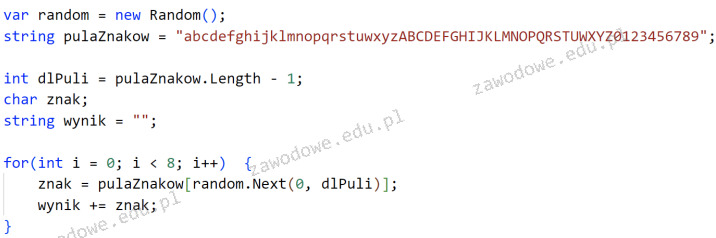

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

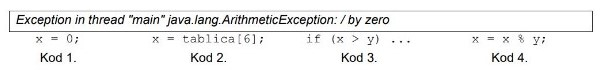

Jakiego kodu dotyczy treść wygenerowana w trakcie działania programu Java?

Działania przedstawione w filmie korzystają z narzędzia

Który z wymienionych algorytmów jest algorytmem opartym na iteracji?

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?