Pytanie 1

Celem złocenia styków złącz HDMI jest

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Celem złocenia styków złącz HDMI jest

Jakie medium transmisyjne w sieciach LAN zaleca się do użycia w budynkach zabytkowych?

Jaką liczbę adresów IP należy wykorzystać, aby 4 komputery podłączone do switcha mogły się swobodnie komunikować?

W systemie Windows, gdzie należy ustalić wymagania dotyczące złożoności hasła?

Aby prawidłowo uzupełnić składnię przedstawionego polecenia, które dzieli folder Dane pod nazwą test, w miejscu kropek należy wpisać słowo ```net ... test=C:\Dane```

Na rysunkach technicznych dotyczących instalacji sieci komputerowej oraz dedykowanej instalacji elektrycznej, symbolem pokazanym na rysunku oznaczane jest gniazdo

W topologii elementem centralnym jest switch

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

Jakie narzędzie wykorzystuje się do połączenia pigtaila z włóknami światłowodowymi?

Znak handlowy dla produktów certyfikowanych według standardów IEEE 802.11 to

Jaki procesor powinien być zastosowany przy składaniu komputera osobistego z płytą główną Asus M5A78L-M/USB3 AMD760G socket AM3+?

Główną metodą ochrony sieci komputerowej przed zagrożeniem z zewnątrz jest zastosowanie

Schemat ilustruje fizyczną strukturę

Który z parametrów w poleceniu ipconfig w systemie Windows służy do odnawiania konfiguracji adresów IP?

Co umożliwia połączenie trunk dwóch przełączników?

W jakiej topologii sieci komputerowej każdy komputer jest połączony z dokładnie dwoma innymi komputerami, bez żadnych dodatkowych urządzeń aktywnych?

W skanerze z systemem CIS źródłem światła oświetlającym skanowany dokument jest

Aby bezpośrednio połączyć dwa komputery w przewodowej sieci LAN, należy zastosować

Recykling można zdefiniować jako

Wskaż symbol umieszczany na urządzeniach elektrycznych przeznaczonych do sprzedaży i obrotu w Unii Europejskiej?

Jakie czynności należy wykonać, aby przygotować nowego laptopa do użytkowania?

Wskaź narzędzie przeznaczone do mocowania pojedynczych żył kabla miedzianego w złączach?

Pamięć RAM ukazana na grafice jest instalowana w płycie głównej z gniazdem

Tusz w żelu wykorzystywany jest w drukarkach

Aby zapewnić, że komputer uzyska od serwera DHCP określony adres IP, należy na serwerze zdefiniować

Jakie aktywne urządzenie pozwoli na nawiązanie połączenia z lokalną siecią dla 15 komputerów, drukarki sieciowej oraz rutera, wykorzystując kabel UTP?

Który z wymienionych składników zalicza się do elementów pasywnych sieci?

W systemach operacyjnych Windows system plików pozwala na ograniczenie dostępu użytkowników do określonych katalogów, plików czy dysków

Funkcja systemu operacyjnego, która umożliwia jednoczesne uruchamianie wielu aplikacji w trybie podziału czasu, z tym że realizacja tego podziału odbywa się przez same aplikacje, nosi nazwę

Która edycja systemu operacyjnego Windows Server 2008 charakteryzuje się najuboższym interfejsem graficznym?

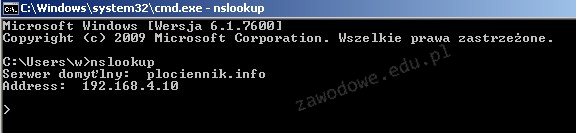

W terminalu systemu operacyjnego wydano komendę nslookup. Jakie dane zostały uzyskane?

Tryb działania portu równoległego, oparty na magistrali ISA, pozwalający na transfer danych do 2.4 MB/s, przeznaczony dla skanerów i urządzeń wielofunkcyjnych, to

Na zamieszczonym zdjęciu widać

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy wyczyścić

Jakość skanowania można poprawić poprzez zmianę

Ile podsieci tworzą komputery z adresami: 192.168.5.12/25, 192.168.5.50/25, 192.168.5.200/25, 192.158.5.250/25?

Na ilustracji widoczna jest pamięć operacyjna

Mechanizm, który pozwala na podłączenie urządzeń peryferyjnych do systemu komputerowego, w którym każde urządzenie jest identyfikowane przez przypisany mu numer, to

Urządzenia wykorzystujące port USB 2.0 są zasilane napięciem, którego wartość znajduje się w przedziale

Rodzaj przesyłania danych do jednego lub wielu komputerów jednocześnie, w którym odbiorcy są postrzegani przez nadawcę jako jedyny zbiorczy odbiorca, to