Pytanie 1

Unity Tweak Tool oraz narzędzia dostrajania to elementy systemu Linux, które mają na celu

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Unity Tweak Tool oraz narzędzia dostrajania to elementy systemu Linux, które mają na celu

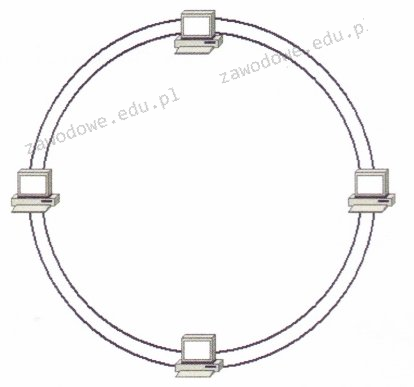

Jaką topologię fizyczną sieci komputerowej przedstawia rysunek?

Jaką operację można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, nie przechodząc do trybu uprzywilejowanego, w zakresie dostępu widocznym w ramce?

| Switch> |

W celu zabezpieczenia komputerów w sieci lokalnej przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

Jakie informacje można uzyskać za pomocą programu Wireshark?

Który z protokołów jest używany podczas rozpoczynania sesji VoIP?

Pozyskiwanie surowców z odpadów w celu ich ponownego zastosowania to

Jakie polecenie należy wydać, aby skonfigurować statyczny routing do sieci 192.168.10.0?

Urządzenie klienckie automatycznie uzyskuje adres IP od serwera DHCP. W sytuacji, gdy serwer DHCP przestanie działać, karcie sieciowej przydzielony zostanie adres IP z przedziału

Posiadacz notebooka pragnie zainstalować w nim dodatkowy dysk twardy. Urządzenie ma jedynie jedną zatokę na HDD. Możliwością rozwiązania tego wyzwania może być użycie dysku z interfejsem

Jak wygląda kolejność przewodów w wtyczce RJ-45 zgodnie z normą TIA/EIA-568 dla zakończeń typu T568B?

W systemie Linux, gdzie przechowywane są hasła użytkowników?

Jaką cechę posiada przełącznik sieciowy?

W dokumentacji płyty głównej podano informację "wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

Na ilustracji pokazano interfejs w komputerze dedykowany do podłączenia

Jakie jest adres rozgłoszeniowy sieci, w której funkcjonuje host z adresem IP 195.120.252.32 oraz maską podsieci 255.255.255.192?

W hierarchicznym modelu sieci, komputery należące do użytkowników są składnikami warstwy

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

W technologii Ethernet protokół dostępu do medium CSMA/CD jest metodą z

W trakcie użytkowania przewodowej myszy optycznej wskaźnik nie reaguje na ruch urządzenia po podkładce, a kursor zmienia swoje położenie dopiero po właściwym ustawieniu myszy. Te symptomy sugerują uszkodzenie

Jaką szerokość ma magistrala pamięci DDR SDRAM?

Jaką fizyczną topologię sieci komputerowej przedstawiono na załączonym rysunku?

Możliwą przyczyną usterki drukarki igłowej może być awaria

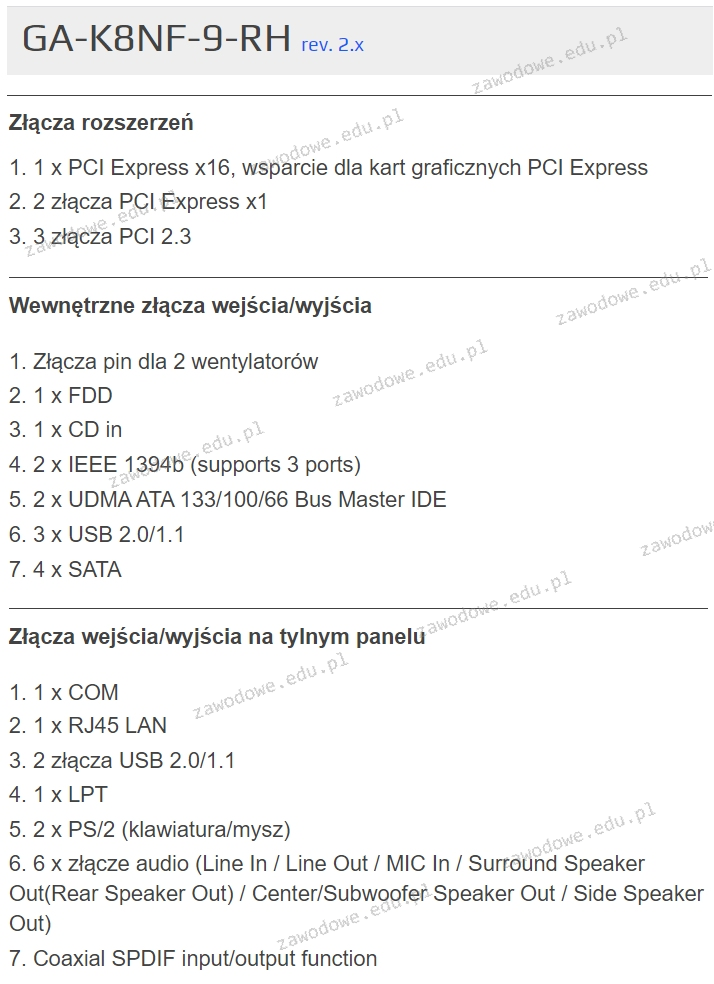

Na ilustracji ukazano fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z informacji wynika, że maksymalna liczba kart rozszerzeń, które można zainstalować (pomijając złącza USB), wynosi

Do serwisu komputerowego przyniesiono laptopa, którego matryca wyświetla obraz w bardzo słabej jakości. Dodatkowo obraz jest znacząco ciemny i widoczny jedynie z niewielkiej odległości. Co może być przyczyną tej usterki?

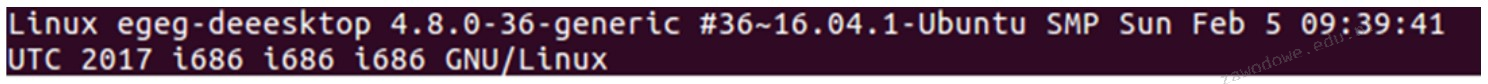

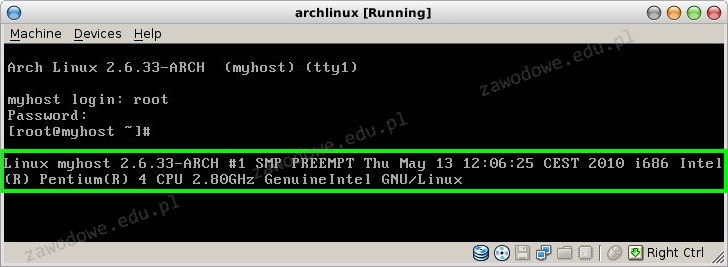

Jakie polecenie należy wykorzystać, aby w terminalu pokazać przedstawione informacje o systemie Linux?

Jaki akronim oznacza program do tworzenia graficznych wykresów ruchu, który odbywa się na interfejsach urządzeń sieciowych?

Protokół transportowy bez połączenia w modelu ISO/OSI to

Wykorzystując narzędzie diagnostyczne Tracert, można zidentyfikować trasę do określonego celu. Ile routerów pokonał pakiet wysłany do hosta 172.16.0.99?

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

Jakim procesem jest nieodwracalne usunięcie możliwości odzyskania danych z hard dysku?

Lokalny komputer dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego urządzenia, która identyfikuje adresy w sieci, uzyskano informację, że adresem komputera jest 195.182.130.24. Co to oznacza?

Karta rozszerzeń przedstawiona na zdjęciu dysponuje systemem chłodzenia

W metodzie archiwizacji danych nazwanej Dziadek – Ojciec – Syn na poziomie Dziadek przeprowadza się kopię danych na koniec

Który protokół jest wykorzystywany do konwersji między adresami IP publicznymi a prywatnymi?

W schemacie logicznym struktury okablowania, zgodnie z polską terminologią zawartą w normie PN-EN 50174, cechą kondygnacyjnego punktu dystrybucyjnego jest to, że

Sieć, w której funkcjonuje komputer o adresie IP 192.168.100.50/28, została podzielona na 4 podsieci. Jakie są poprawne adresy tych podsieci?

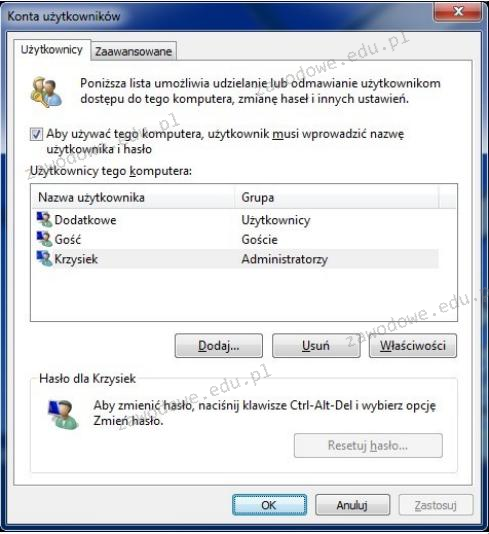

Aby aktywować zaprezentowane narzędzie systemu Windows, konieczne jest użycie komendy

Aby wyświetlić informacje o systemie Linux w terminalu, jakie polecenie należy wprowadzić?