Pytanie 1

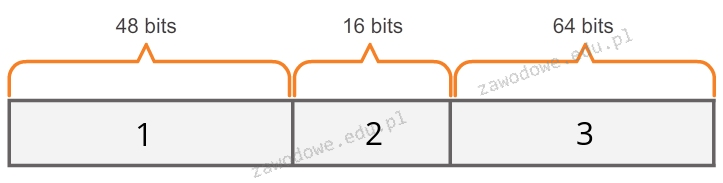

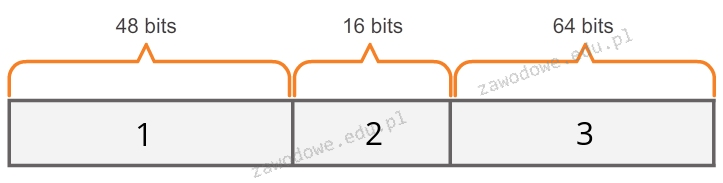

Jaką sekwencję mają elementy adresu globalnego IPv6 typu unicast ukazanym na diagramie?

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

Jaką sekwencję mają elementy adresu globalnego IPv6 typu unicast ukazanym na diagramie?

Jaką liczbę hostów można podłączyć w sieci o adresie 192.168.1.128/29?

Aby stworzyć las w strukturze katalogów AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

Technologia opisana w systemach należących do rodziny Windows to

| Jest to technologia obsługująca automatyczną konfigurację komputera PC i wszystkich zainstalowanych w nim urządzeń. Umożliwia ona rozpoczęcie korzystania z nowego urządzenia (na przykład karty dźwiękowej lub modemu) natychmiast po jego zainstalowaniu bez konieczności przeprowadzania ręcznej jego konfiguracji. Technologia ta jest implementowana w warstwach sprzętowej i systemu operacyjnego, a także przy użyciu sterowników urządzeń i BIOS-u. |

Funkcje z różnych dziedzin (data i czas, finanse, tekst, matematyka, statystyka) są składnikiem

Jakim skrótem określa się połączenia typu punkt-punkt w ramach publicznej infrastruktury telekomunikacyjnej?

Jakie polecenie należy użyć w wierszu poleceń systemu Windows, aby utworzyć nowy katalog?

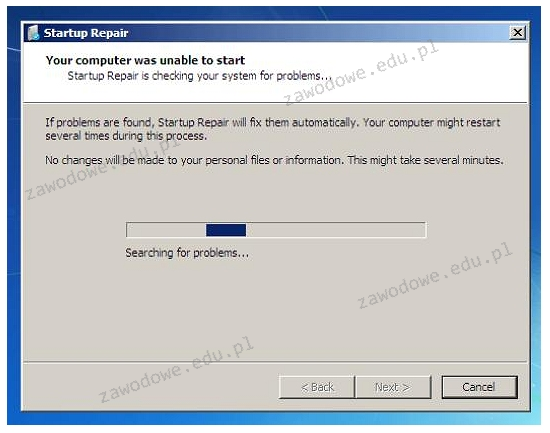

Komunikat, który pojawia się po uruchomieniu narzędzia do przywracania systemu Windows, może sugerować

W klasycznym adresowaniu, adres IP 74.100.7.8 przyporządkowany jest do

Usługi na serwerze są konfigurowane za pomocą

Martwy piksel, będący defektem monitorów LCD, to punkt, który trwa niezmiennie w kolorze

Jakie narzędzie pozwala na zarządzanie menadżerem rozruchu w systemach Windows od wersji Vista?

Jednym z metod ograniczenia dostępu do sieci bezprzewodowej dla osób nieuprawnionych jest

Jak nazywa się topologia fizyczna, w której każdy węzeł łączy się bezpośrednio ze wszystkimi innymi węzłami?

Jakie polecenie powinien wydać root w systemie Ubuntu Linux, aby przeprowadzić aktualizację wszystkich pakietów (całego systemu) do najnowszej wersji z zainstalowaniem nowego jądra?

Liczba 10011001100 w systemie heksadecymalnym przedstawia się jako

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno zostać użyte do segmentacji domeny rozgłoszeniowej?

Brak odpowiedzi na to pytanie.

Który standard w sieciach LAN określa dostęp do medium poprzez wykorzystanie tokenu?

Brak odpowiedzi na to pytanie.

Jaką maskę domyślną posiada adres IP klasy B?

Brak odpowiedzi na to pytanie.

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o adresie IP 192.168.10.150 i masce 255.255.255.192. Który adres IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej?

Brak odpowiedzi na to pytanie.

AES (ang. Advanced Encryption Standard) to?

Brak odpowiedzi na to pytanie.

Jakie złącze jest potrzebne do podłączenia zasilania do CD-ROM?

Brak odpowiedzi na to pytanie.

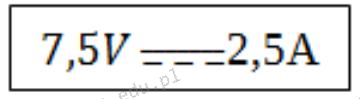

Na urządzeniu zasilanym prądem stałym znajduje się wskazane oznaczenie. Co można z niego wywnioskować o pobieranej mocy urządzenia, która wynosi około

Brak odpowiedzi na to pytanie.

Funkcja narzędzia tracert w systemach Windows polega na

Brak odpowiedzi na to pytanie.

Urządzenie warstwy dystrybucji, które realizuje połączenie pomiędzy różnymi sieciami oraz kontroluje przepływ informacji między nimi, nazywane jest

Brak odpowiedzi na to pytanie.

Który adres IP jest najwyższy w sieci 196.10.20.0/26?

Brak odpowiedzi na to pytanie.

Urządzenie pokazane na ilustracji jest przeznaczone do

Brak odpowiedzi na to pytanie.

Wskaż urządzenie, które powinno być użyte do połączenia dwóch komputerów z siecią Internet poprzez lokalną sieć Ethernet, gdy dysponujemy jedynie jednym adresem IP

Brak odpowiedzi na to pytanie.

Aby zapewnić bezpieczną komunikację terminalową z serwerem, powinno się skorzystać z połączenia z użyciem protokołu

Brak odpowiedzi na to pytanie.

Czym jest procesor Athlon 2800+?

Brak odpowiedzi na to pytanie.

Dobrze zaplanowana sieć komputerowa powinna pozwalać na rozbudowę, co oznacza, że musi charakteryzować się

Brak odpowiedzi na to pytanie.

Aby obserwować przesył danych w sieci komputerowej, należy wykorzystać program typu

Brak odpowiedzi na to pytanie.

Urządzenie peryferyjne pokazane na ilustracji to skaner biometryczny, który do autoryzacji wykorzystuje

Brak odpowiedzi na to pytanie.

Która z cyfr w systemie dziesiętnym jest poprawną reprezentacją liczby 10111111 (2)?

Brak odpowiedzi na to pytanie.

W systemie Linux komenda cd ~ umożliwia

Brak odpowiedzi na to pytanie.

Jaką konfigurację sieciową może mieć komputer, który należy do tej samej sieci LAN, co komputer z adresem 10.8.1.10/24?

Brak odpowiedzi na to pytanie.

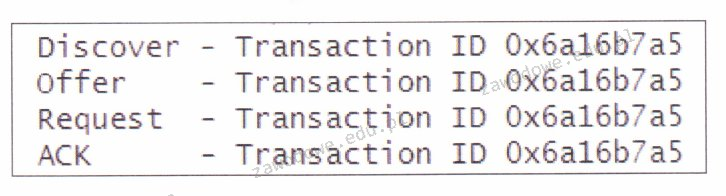

Na ilustracji przedstawiono część procesu komunikacji z serwerem, która została przechwycona przez aplikację Wireshark. Jaki to serwer?

Brak odpowiedzi na to pytanie.

Co oznacza określenie średni czas dostępu w dyskach twardych?

Brak odpowiedzi na to pytanie.

Jakie narzędzie jest używane do zarządzania alokacjami dyskowymi w systemach Windows 7 i Windows 8?

Brak odpowiedzi na to pytanie.

Które z urządzeń sieciowych funkcjonuje w warstwie fizycznej modelu ISO/OSI, transmitując sygnał z jednego portu do wszystkich pozostałych portów?

Brak odpowiedzi na to pytanie.