Pytanie 1

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Licencja na Office 365 PL Personal (na 1 stanowisko, subskrypcja na 1 rok) ESD jest przypisana do

Który z parametrów w poleceniu ipconfig w systemie Windows służy do odnawiania konfiguracji adresów IP?

W komputerach stacjonarnych zamontowane są karty sieciowe Ethernet 10/100/1000 z gniazdem RJ45. Jakie medium transmisyjne powinno się zastosować w celu zbudowania sieci komputerowej zapewniającej najwyższą przepustowość?

Do eliminowania plików lub folderów w systemie Linux używa się polecenia

Elementem, który umożliwia wymianę informacji pomiędzy procesorem a magistralą PCI-E, jest

Jaką prędkość przesyłu danych określa standard sieci Ethernet IEEE 802.3z?

Jakie polecenie należy wykorzystać w systemie Windows, aby usunąć bufor nazw domenowych?

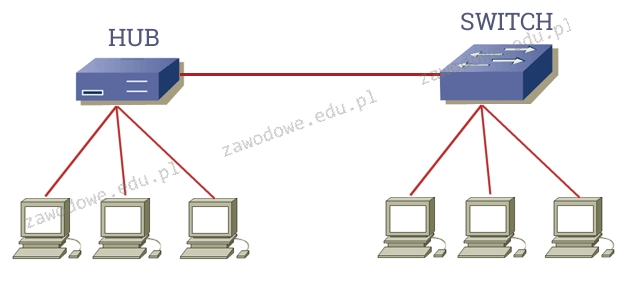

Jaką topologię fizyczną sieci komputerowej przedstawia załączony rysunek?

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Ile kolizji domenowych występuje w sieci przedstawionej na ilustracji?

Aktywacja opcji OCR podczas ustawiania skanera umożliwia

Litera S w protokole FTPS oznacza zabezpieczenie danych podczas ich przesyłania poprzez

Liczba 22 umieszczona w adresie http://www.adres_serwera.pl:22 wskazuje na numer

Okablowanie strukturalne klasyfikuje się jako część infrastruktury

Który z podanych adresów IP jest adresem publicznym?

Jak zapisuje się liczbę siedem w systemie ósemkowym?

Który z protokołów funkcjonuje w warstwie aplikacji modelu ISO/OSI, umożliwiając wymianę informacji kontrolnych między urządzeniami sieciowymi?

Aby system operacyjny mógł szybciej uzyskiwać dostęp do plików zapisanych na dysku twardym, konieczne jest wykonanie

Jak skrót wskazuje na rozległą sieć komputerową, która obejmuje swoim zasięgiem miasto?

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

Na jakich nośnikach pamięci masowej jednym z najczęstszych powodów uszkodzeń jest zniszczenie powierzchni?

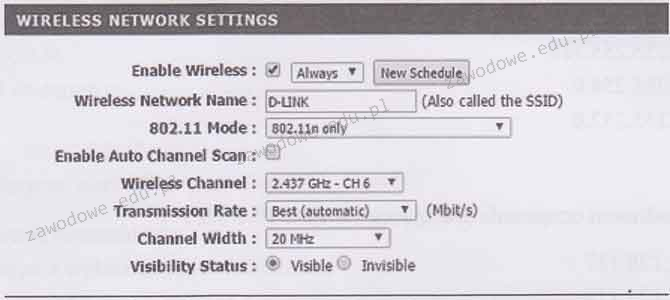

Który z parametrów w ustawieniach punktu dostępowego działa jako login używany podczas próby połączenia z punktem dostępowym w sieci bezprzewodowej?

Jakie polecenie w systemie Linux rozpoczyna weryfikację dysku oraz pozwala na usunięcie jego usterek?

Jakie polecenie powinien wydać root w systemie Ubuntu Linux, aby przeprowadzić aktualizację wszystkich pakietów (całego systemu) do najnowszej wersji z zainstalowaniem nowego jądra?

W przedsiębiorstwie zainstalowano pięć komputerów z adresami kart sieciowych zawartymi w tabeli. W związku z tym można wyróżnić

| Adres IP | Maska |

|---|---|

| 10.1.61.10 | 255.255.0.0 |

| 10.1.61.11 | 255.255.0.0 |

| 10.3.63.20 | 255.255.0.0 |

| 10.3.63.21 | 255.255.0.0 |

| 10.5.63.10 | 255.255.0.0 |

Jaka jest równoważna forma 232 bajtów?

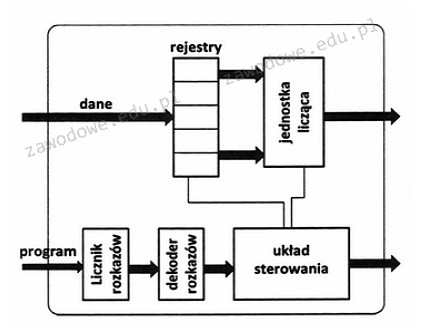

Na schemacie procesora rejestry mają za zadanie przechowywać adres do

Na diagramie przedstawiającym zasadę funkcjonowania monitora plazmowego numer 6 zaznaczono

Który z adresów protokołu IP w wersji 4 jest poprawny pod względem struktury?

Jakie są różnice pomiędzy poleceniem ps a poleceniem top w systemie Linux?

Aby osiągnąć prędkość przesyłania danych 100 Mbps w sieci lokalnej, wykorzystano karty sieciowe działające w standardzie Fast Ethernet, kabel typu UTP o odpowiedniej kategorii oraz przełącznik (switch) zgodny z tym standardem. Taka sieć jest skonstruowana w topologii

Jak wielu hostów można maksymalnie zaadresować w sieci lokalnej, mając do dyspozycji jeden blok adresów klasy C protokołu IPv4?

Jakie medium transmisyjne jest związane z adapterem przedstawionym na ilustracji?

W której fizycznej topologii awaria jednego komputera powoduje przerwanie pracy całej sieci?

Jaką funkcję pełni zarządzalny przełącznik, aby łączyć wiele połączeń fizycznych w jedno logiczne, co pozwala na zwiększenie przepustowości łącza?

Która z usług serwerowych oferuje automatyczne ustawienie parametrów sieciowych dla stacji roboczych?

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

Polecenie tar w systemie Linux służy do