Pytanie 1

Ile par kabli w standardzie 100Base-TX jest używanych do transmisji danych w obie strony?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Ile par kabli w standardzie 100Base-TX jest używanych do transmisji danych w obie strony?

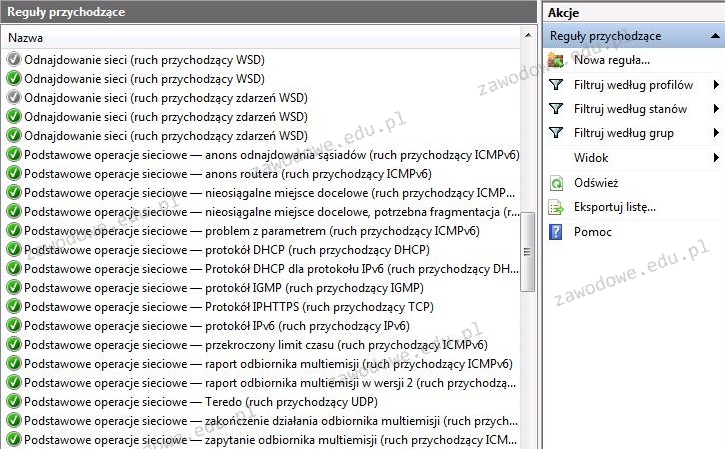

Zrzut ekranu ilustruje aplikację

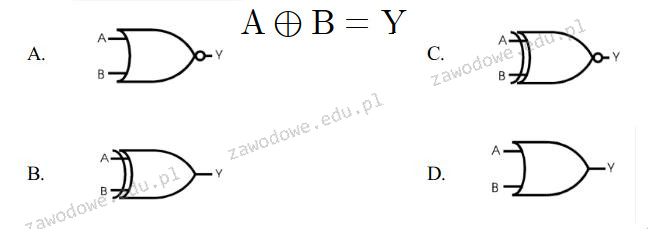

Jaką bramkę logiczną reprezentuje to wyrażenie?

Aby zmienić ustawienia konfiguracyjne Menu Start oraz paska zadań w systemie Windows, która przystawka powinna być wykorzystana?

W przypadku dłuższego nieużytkowania drukarki atramentowej, pojemniki z tuszem powinny

Który typ profilu użytkownika zmienia się i jest zapisywany na serwerze dla klienta działającego w sieci Windows?

Jakie polecenie w systemie Windows służy do analizowania ścieżki, jaką pokonują pakiety w sieci?

Jaki zakres grupy jest automatycznie przypisywany dla nowo stworzonej grupy w kontrolerze domeny systemu Windows Serwer?

Do instalacji i usuwania oprogramowania w systemie Ubuntu wykorzystywany jest menedżer

Zgodnie z KNR (katalogiem nakładów rzeczowych), montaż na skrętce 4-parowej modułu RJ45 oraz złącza krawędziowego wynosi 0,07 r-g, a montaż gniazd abonenckich natynkowych to 0,30 r-g. Jaki będzie całkowity koszt robocizny za zamontowanie 10 pojedynczych gniazd natynkowych z modułami RJ45, jeśli wynagrodzenie godzinowe montera-instalatora wynosi 20,00 zł?

Jakim środkiem należy oczyścić wnętrze obudowy drukarki fotograficznej z kurzu?

Jaki protokół jest używany przez komendę ping?

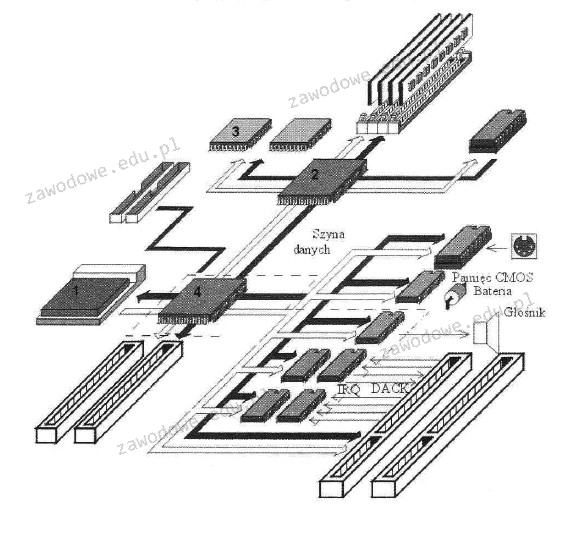

Jaką liczbą oznaczono procesor na diagramie płyty głównej komputera?

Wydruk z drukarki igłowej realizowany jest z zastosowaniem zestawu stalowych igieł w liczbie

Który z poniższych zapisów reprezentuje adres strony internetowej oraz przypisany do niego port?

W jakim typie skanera stosuje się fotopowielacze?

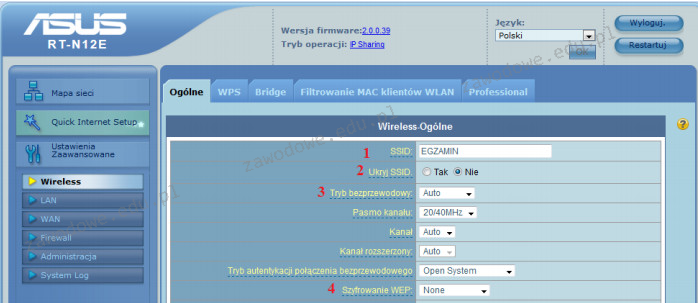

Aby zatuszować identyfikator sieci bezprzewodowej, należy zmodyfikować jego ustawienia w ruterze w polu oznaczonym numerem

Administrator sieci lokalnej zauważył, że urządzenie typu UPS przełączyło się w tryb awaryjny. Oznacza to awarię systemu

W terminalu systemu Windows, do zarządzania parametrami konta użytkownika komputera, takimi jak okres ważności hasła, minimalna długość hasła, czas blokady konta i inne, wykorzystywane jest polecenie

Wirusy polimorficzne mają jedną charakterystyczną cechę, którą jest

Który z protokołów funkcjonuje w warstwie aplikacji modelu ISO/OSI, umożliwiając wymianę informacji kontrolnych między urządzeniami sieciowymi?

Sieć lokalna posiada adres IP 192.168.0.0/25. Który adres IP odpowiada stacji roboczej w tej sieci?

W sieci komputerowej działającej pod systemem Linux do udostępniania drukarek można zastosować serwer

Powszechnie stosowana forma oprogramowania, która funkcjonuje na zasadzie "najpierw wypróbuj, a potem kup", to

Jakie oprogramowanie jest używane do archiwizacji danych w systemie Linux?

Zgodnie z normą 802.3u w sieciach FastEthernet 100Base-FX stosuje się

Jakiego rodzaju interfejsem jest UDMA?

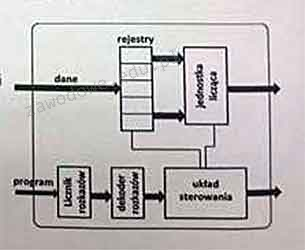

Rejestry widoczne na diagramie procesora mają rolę

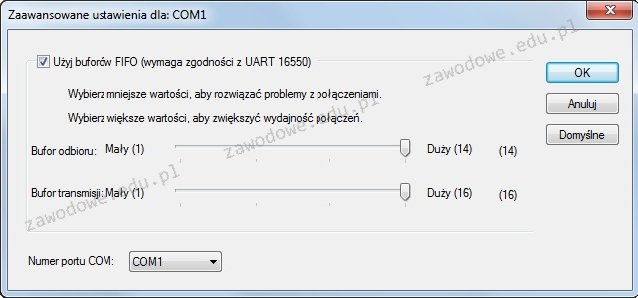

Ustawienia przedstawione na ilustracji odnoszą się do

Aby osiągnąć przepustowość wynoszącą 4 GB/s w obie strony, konieczne jest zainstalowanie w komputerze karty graficznej korzystającej z interfejsu

Który z elementów szafy krosowniczej został pokazany na ilustracji?

Ile elektronów jest zgromadzonych w matrycy LCD?

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

Użytkownik systemu Windows doświadcza problemów z niewystarczającą pamięcią wirtualną. Jak można temu zaradzić?

Aby skanera działał prawidłowo, należy

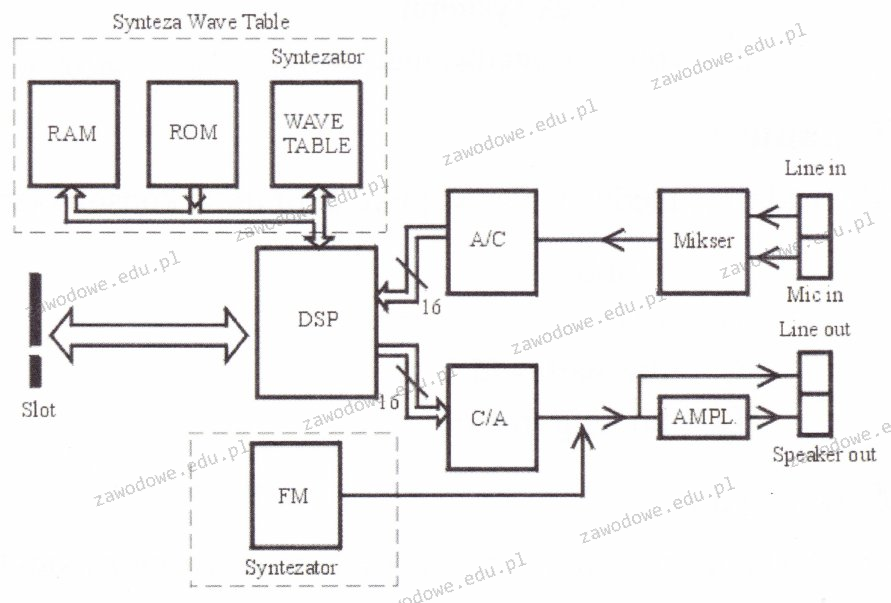

Na ilustracji przedstawiono diagram funkcjonowania

W przypadku planowania wykorzystania przestrzeni dyskowej komputera do przechowywania oraz udostępniania danych, takich jak pliki oraz aplikacje dostępne w internecie, a także ich zarządzania, komputer powinien być skonfigurowany jako

Zapisany symbol dotyczy urządzeń

W której warstwie modelu ISO/OSI odbywa się segmentacja danych, komunikacja w trybie połączeniowym z użyciem protokołu TCP oraz komunikacja w trybie bezpołączeniowym z zastosowaniem UDP?

Jakie polecenie pozwala na przeprowadzenie aktualizacji do nowszej wersji systemu Ubuntu Linux?