Pytanie 1

W odniesieniu do zamieszczonego fragmentu kodu ``` ``` walidator HTML zgłosi błąd, ponieważ

``` walidator HTML zgłosi błąd, ponieważ

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

W odniesieniu do zamieszczonego fragmentu kodu ``` ``` walidator HTML zgłosi błąd, ponieważ

``` walidator HTML zgłosi błąd, ponieważ

Kolor zielony w skróconej notacji szesnastkowej można zapisać w CSS jako sekwencję

System baz danych gromadzi multimedia, co wiąże się z przechowywaniem znacznych ilości danych binarnych. Jakiego typu danych należy użyć w tym przypadku?

Aby w JavaScript wykonać wymienione kroki, należy w znaczniku <script> umieścić kod

| 1. Wyświetlić okno do wpisania wartości z poleceniem "Podaj kwalifikację: ", następnie po zatwierdzeniu 2. Umieścić napis na stronie internetowej, gdzie w miejscu kropek znajduje się wartość pobrana z okna "Kwalifikacja: ..." |

Wskaż, który z poniższych jest poprawnym zapisem zmiennej w języku JavaScript.

let jest obecnie jedną z najczęściej stosowanych praktyk. Ma ona na celu stworzenie zmiennej o zasięgu blokowym, co oznacza, że zmienna jest dostępna tylko w obrębie bloku kodu, w którym została zadeklarowana. To podejście pozwala na bardziej elastyczne i bezpieczne zarządzanie zmiennymi w kodzie, minimalizując ryzyko błędów związanych z niezamierzonym nadpisywaniem wartości. Zmienna variableName jest poprawnie zapisana zgodnie z konwencjami JavaScript: zaczyna się od litery i składa się wyłącznie z liter oraz cyfr. Wartość 10 przypisana do tej zmiennej to liczba całkowita. Deklaracja let jest preferowana w stosunku do var z uwagi na lepsze zarządzanie zasięgiem i uniknięcie problemów związanych z hoistingiem. Ponadto, stosowanie jasnych i opisowych nazw zmiennych, jak variableName, jest dobrą praktyką programistyczną, ułatwiającą zrozumienie i utrzymanie kodu.Które z zapytań SQL wybiera nazwiska z tabeli klient, które mają co najmniej jedną literę i zaczynają się od litery Z?

Jakie polecenie SQL umożliwia usunięcie z tabeli artykuly wierszy, w których pole tresc zawiera słowo „sto” w dowolnej lokalizacji?

Która z poniższych funkcji w języku PHP zamienia słowo "kota" na "mysz" w ciągu "ala ma kota"?

Instrukcja ```REVOKE SELECT ON nazwa1 FROM nazwa2``` w SQL pozwala na

Jakie jest odstępstwo pomiędzy poleceniem DROP TABLE a TRUNCATE TABLE?

Funkcja agregująca MIN w języku SQL ma na celu określenie

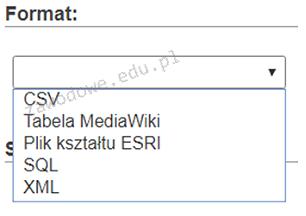

Na ilustracji przedstawiono wybór formatu pliku do importu bazy danych. Który format powinien być wykorzystany, jeśli dane zostały wyeksportowane z programu Excel i zapisane jako tekst z użyciem przecinka do oddzielania wartości pól?

Ogólne tablice służące do przechowywania informacji o ciasteczkach oraz sesjach: $_COOKIE oraz $_SESSION są elementem języka

Aby stworzyć poprawną kopię zapasową bazy danych, która będzie mogła zostać później przywrócona, należy najpierw sprawdzić

W przedstawionym kodzie HTML ukazany styl CSS to styl

<p style="color: red;">To jest przykładowy akapit.</p>

, co wpływa wyłącznie na ten konkretny akapit. Praktyczne zastosowanie lokalnych stylów polega na tym, że można je szybko dodać do pojedynczych elementów, ale należy pamiętać, że nadmiar lokalnych stylów może prowadzić do problemów z utrzymywaniem i zarządzaniem kodem. Zamiast tego zaleca się stosowanie zewnętrznych arkuszy stylów CSS, co pozwala na centralne zarządzanie stylami dla całej strony. Warto zauważyć, że lokalne style mają wyższy priorytet niż style zewnętrzne, co może prowadzić do konfliktów, jeśli nie zostaną odpowiednio użyte. Aby zapewnić zgodność z najlepszymi praktykami, zaleca się ograniczanie stosowania lokalnych stylów tam, gdzie to możliwe, na rzecz bardziej zorganizowanego podejścia z użyciem klas i identyfikatorów w zewnętrznych arkuszach stylów.

Jakiego rodzaju oprogramowanie narzędziowe powinno być zainstalowane, aby umożliwić użytkownikowi przeprowadzanie operacji na zgromadzonych danych?

W języku PHP uzyskano wyniki kwerend z bazy danych przy użyciu polecenia mysql_query. Aby wydobyć z otrzymanej kwerendy pojedynczy wiersz danych, konieczne jest użycie polecenia

Jeżeli rozmiar pliku graficznego jest zbyt duży do publikacji w sieci, co należy zrobić?

Opracowanie logicznego układu strony internetowej wiąże się z

Wykonanie zapytania SQL: DELETE FROM mieszkania WHERE status=1; spowoduje usunięcie

Zgodnie z zasadami ACID dotyczącymi transakcji, wymóg izolacji (ang. isolation) wskazuje, że

Jak można utworzyć kopię zapasową bazy danych MySQL?

Podczas testowania skryptu JavaScript można w konsoli wyświetlać obecnie przechowywane wartości zmiennych przy użyciu funkcji

Jakie typy danych w C++ są używane do reprezentacji liczb rzeczywistych?

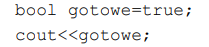

Jakie dane zostaną wyświetlone po wykonaniu podanych poleceń?

W PHP, aby usunąć białe znaki z początku i końca ciągu tekstowego, można skorzystać z funkcji

Który z poniższych sposobów na komentarz jednoliniowy jest akceptowany w języku JavaScript?

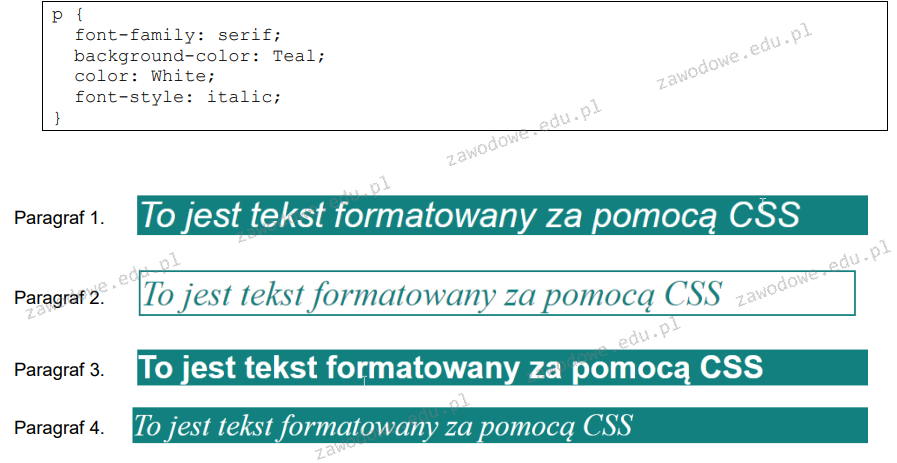

Wskaż, który paragraf jest sformatowany przy użyciu podanego stylu CSS?

Jakiej funkcji w języku PHP należy użyć, aby nawiązać połączenie z bazą danych pod nazwą zwierzaki?

Jaką wartość w systemie RGB uzyskamy dla koloru zapisanego w kodzie heksadecymalnym: #1510FE?

Wskaż pole edycyjne sformatowane przedstawionym stylem CSS

|

Input 1. Podaj imię: Input 2. Podaj imię: Input 3. Podaj imię: Input 4. Podaj imię: Agnieszka |

Termin „front-end” w kontekście budowy stron internetowych odnosi się do

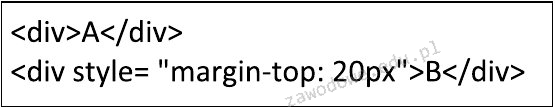

Analizując zamieszczony kod w języku HTML, można zauważyć, że w przeglądarce

Aby określić styl czcionki w CSS, należy zastosować właściwość

Do czego można wykorzystać program FileZilla?

W języku JavaScript, aby zweryfikować, czy liczba mieści się w zakresie (100;200>, należy użyć zapisu:

W przedstawionym kodzie JavaScript występuje błąd logiczny. Program zamiast informować, czy liczby są równe, nie działa prawidłowo. Wskaż, jaka odpowiedź dotyczy tego błędu

| var x = 5; var y = 3; if (x = y) document.getElementById("demo").innerHTML = "zmienne są równe"; else document.getElementById("demo").innerHTML = "zmienne się różnią"; |

Zapytanie: SELECT imie, pesel, wiek FROM dane WHERE wiek IN (18,30) spowoduje zwrócenie:

W jaki sposób funkcjonuje instrukcja do łączenia wyników zapytań INTERSECT w SQL?

Jak nazywa się metoda, która pozwala na nawiązanie asynchronicznego połączenia klienta z serwerem oraz umożliwia wymianę danych bez konieczności przeładowania całej strony WWW?