Pytanie 1

Który aspekt projektu aplikacji jest kluczowy dla zabezpieczenia danych użytkowników?

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Który aspekt projektu aplikacji jest kluczowy dla zabezpieczenia danych użytkowników?

Która z wymienionych reguł należy do netykiety?

Brak odpowiedzi na to pytanie.

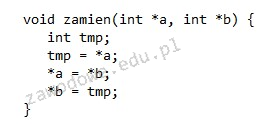

Przykład wywołania funkcji zamien w języku C++ może wyglądać w następujący sposób

Brak odpowiedzi na to pytanie.

W zamieszczonym fragmencie kodu Java wskaż nazwę zmiennej, która może przechować wartość 'T'

| int zm1; float zm2; char zm3; boolean zm4; |

Brak odpowiedzi na to pytanie.

Które z poniższych nie jest frameworkiem JavaScript?

Brak odpowiedzi na to pytanie.

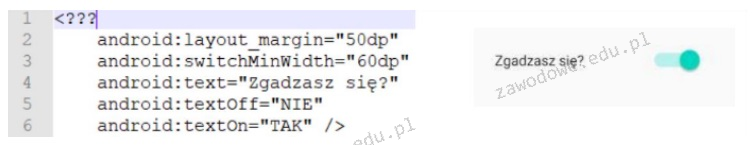

Jaką nazwę kontrolki powinno się umieścić w początkowej linii kodu, w miejscu <???, aby została ona wyświetlona w podany sposób?

Brak odpowiedzi na to pytanie.

Co to jest polimorfizm w programowaniu obiektowym?

Brak odpowiedzi na to pytanie.

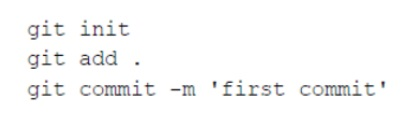

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

Brak odpowiedzi na to pytanie.

Jaką liczbę warstw zawiera model TCP/IP?

Brak odpowiedzi na to pytanie.

Jaki protokół komunikacyjny jest używany w aplikacjach IoT (Internet of Things)?

Brak odpowiedzi na to pytanie.

Którą konwencję nazewnictwa najczęściej stosuje się w JavaScript?

Brak odpowiedzi na to pytanie.

Które z wymienionych stanowi przykład struktury dziedziczenia?

Brak odpowiedzi na to pytanie.

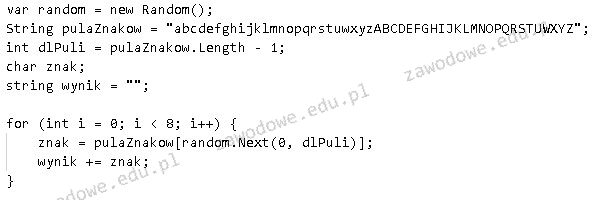

Zademonstrowana pętla wykorzystuje obiekt random do

Brak odpowiedzi na to pytanie.

Który z wymienionych algorytmów sortujących posiada średnią złożoność obliczeniową równą O(n log n)?

Brak odpowiedzi na to pytanie.

Jakie operacje na plikach można uznać za podstawowe?

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

Brak odpowiedzi na to pytanie.

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Brak odpowiedzi na to pytanie.

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Brak odpowiedzi na to pytanie.

Co to jest Service Worker w kontekście Progressive Web Apps?

Brak odpowiedzi na to pytanie.

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

Brak odpowiedzi na to pytanie.

Jaki jest kluczowy zamysł wzorca "Kompozyt" (Composite)?

Brak odpowiedzi na to pytanie.

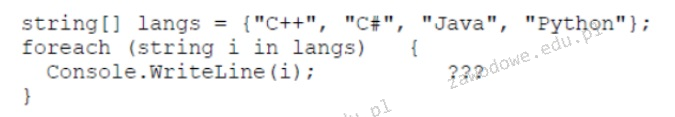

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzoną w tej linii?

Brak odpowiedzi na to pytanie.

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?

Brak odpowiedzi na to pytanie.

Który rodzaj kolekcji pozwala na dostęp do elementów w porządku FIFO (First In First Out)?

Brak odpowiedzi na to pytanie.

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Brak odpowiedzi na to pytanie.

Który język programowania jest używany do stylizacji stron internetowych?

Brak odpowiedzi na to pytanie.

Który z wymienionych wzorców projektowych jest najbardziej odpowiedni do uproszczenia interfejsu złożonego systemu?

Brak odpowiedzi na to pytanie.

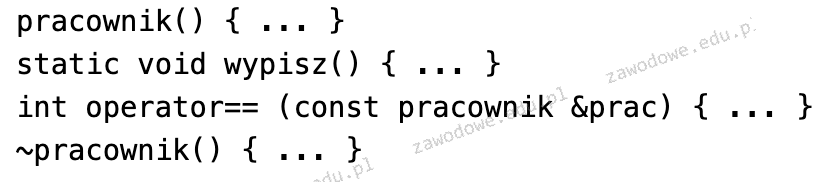

W obrębie klasy pracownik zdefiniowano przedstawione metody. Którą z nich można zgodnie z jej funkcją rozszerzyć o element diagnostyczny o treści: cout << "Obiekt został usunięty";

Brak odpowiedzi na to pytanie.

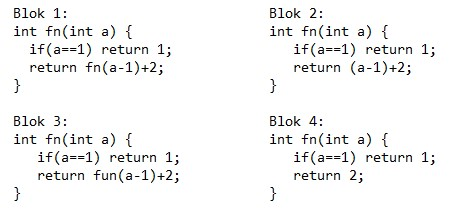

Który fragment kodu ilustruje zastosowanie rekurencji?

Brak odpowiedzi na to pytanie.

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

Brak odpowiedzi na to pytanie.

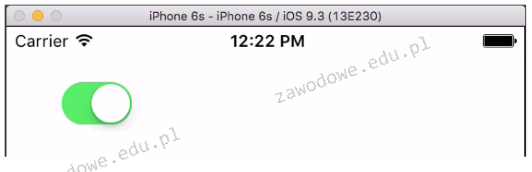

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Brak odpowiedzi na to pytanie.

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Brak odpowiedzi na to pytanie.

Z analizy złożoności obliczeniowej różnych algorytmów sortowania na dużych zbiorach danych (przekraczających 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania

| sortowanie bąbelkowe | O(n2) |

| sortowanie przez wstawianie | O(n2) |

| sortowanie przez scalanie | O(n log n) |

| sortowanie przez zliczanie | O(n) |

| sortowanie kubełkowe | O(n2) |

Brak odpowiedzi na to pytanie.

Jak nazywa się technika umożliwiająca asynchroniczne wykonywanie operacji w JavaScript?

Brak odpowiedzi na to pytanie.

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Brak odpowiedzi na to pytanie.

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Brak odpowiedzi na to pytanie.

Który z języków programowania jest najczęściej wykorzystywany do budowania aplikacji internetowych po stronie serwera?

Brak odpowiedzi na to pytanie.

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?

Brak odpowiedzi na to pytanie.

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

Brak odpowiedzi na to pytanie.

Który protokół jest używany do bezpiecznej komunikacji przez Internet?

Brak odpowiedzi na to pytanie.