Pytanie 1

Które z metod szyfrowania wykorzystywanych w sieciach bezprzewodowych jest najsłabiej zabezpieczone przed łamaniem haseł?

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Które z metod szyfrowania wykorzystywanych w sieciach bezprzewodowych jest najsłabiej zabezpieczone przed łamaniem haseł?

Podczas próby zapisania danych na karcie SD wyświetla się komunikat "usuń ochronę przed zapisem lub użyj innego dysku". Zwykle przyczyną tego komunikatu jest

Podczas skanowania reprodukcji obrazu z magazynu, na skanie obrazu ukazały się regularne wzory, zwane morą. Jakiej funkcji skanera należy użyć, aby usunąć te wzory?

Jakie urządzenia wyznaczają granice domeny rozgłoszeniowej?

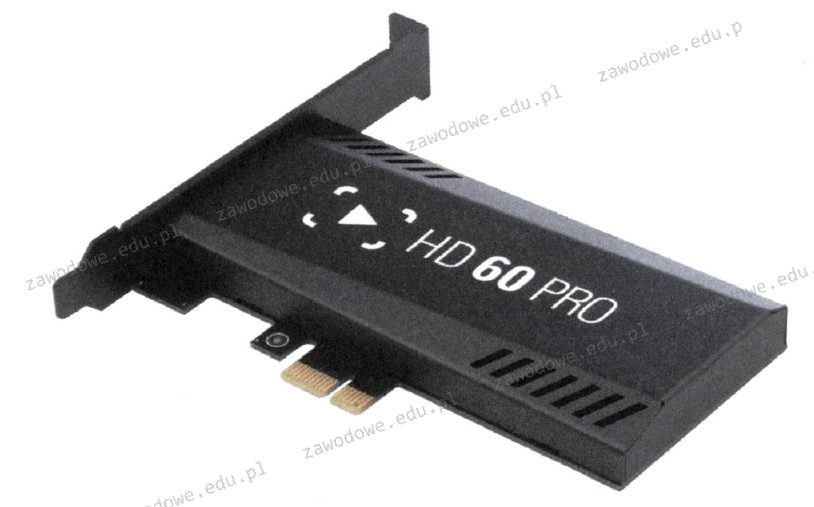

Karta do przechwytywania wideo, która została przedstawiona, będzie kompatybilna z płytą główną posiadającą port

Napięcie dostarczane przez płytę główną dla pamięci typu SDRAM DDR3 może wynosić

Gdy użytkownik wpisuje w przeglądarkę internetową adres www.egzamin.pl, nie ma możliwości otwarcia strony WWW, natomiast wprowadzenie adresu 211.0.12.41 umożliwia dostęp do niej. Problem ten spowodowany jest brakiem skonfigurowanego serwera

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?

Użycie polecenia net accounts w Wierszu poleceń systemu Windows, które ustawia maksymalny czas ważności hasła, wymaga zastosowania opcji

Które z kont nie jest standardowym w Windows XP?

Serwis serwerowy, który pozwala na udostępnianie usług drukowania w systemie Linux oraz plików dla stacji roboczych Windows, to

Które z urządzeń nie powinno być serwisowane podczas korzystania z urządzeń antystatycznych?

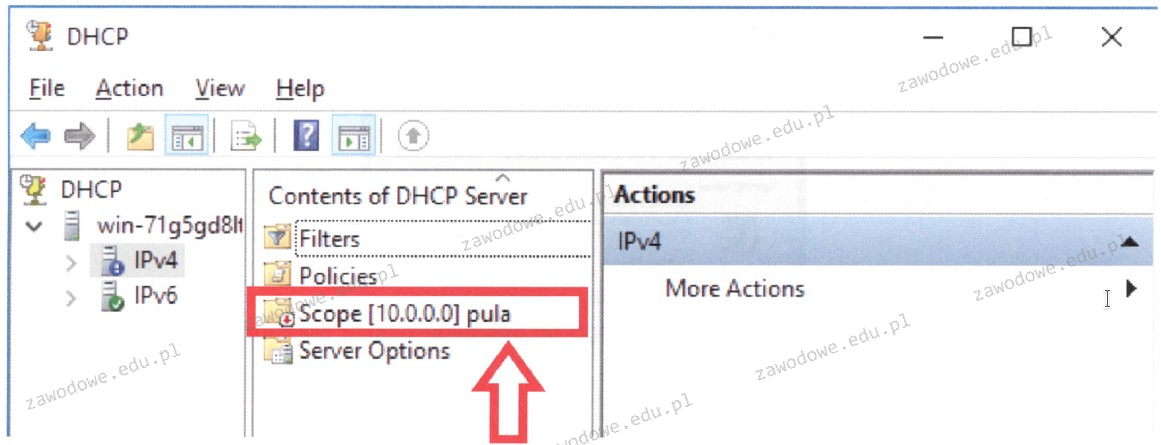

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

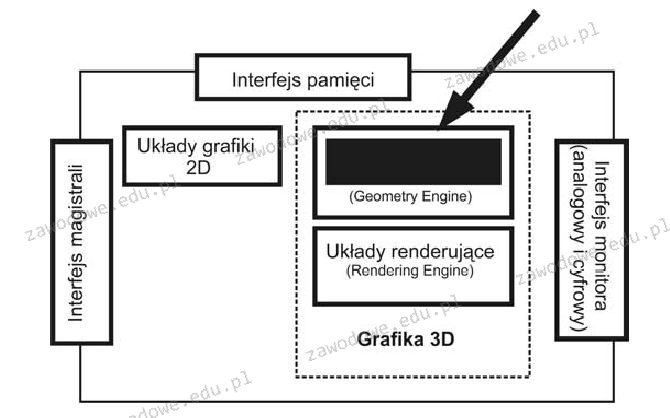

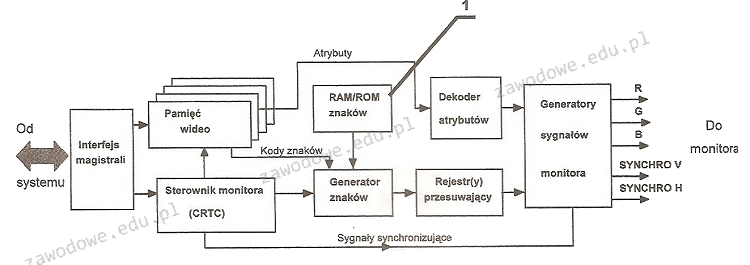

Jakie zadanie realizuje układ oznaczony strzałką na diagramie karty graficznej?

Narzędzie służące do przechwytywania oraz ewentualnej analizy ruchu w sieci to

Jak prezentuje się adres IP 192.168.1.12 w formacie binarnym?

Oprogramowanie, które regularnie przerywa działanie przez pokazanie komunikatu o konieczności uiszczenia opłaty, co prowadzi do zniknięcia tego komunikatu, jest dystrybuowane na podstawie licencji

Jakie urządzenie sieciowe zostało przedstawione na diagramie sieciowym?

Podaj właściwe przyporządkowanie usługi z warstwy aplikacji oraz standardowego numeru portu, na którym ta usługa działa?

Licencja CAL (Client Access License) uprawnia użytkownika do

Jakie polecenie w systemie Linux umożliwia wyświetlenie zawartości katalogu?

Która norma określa parametry transmisji dla komponentów kategorii 5e?

Element oznaczony cyfrą 1 na diagramie blokowym karty graficznej?

W modelu RGB, kolor w systemie szesnastkowym przedstawia się w ten sposób: ABCDEF. Wartość natężenia koloru niebieskiego w tym zapisie odpowiada liczbie dziesiętnej

Jakie jest nominalne wyjście mocy (ciągłe) zasilacza o parametrach przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

|---|---|---|---|---|---|---|

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336 W | 3,6 W | 12,5 W |

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

Który port stosowany jest przez protokół FTP (File Transfer Protocol) do przesyłania danych?

Komunikat o błędzie KB/Interface, wyświetlany na monitorze komputera podczas BIOS POST firmy AMI, wskazuje na problem

Jaki protokół jest stosowany wyłącznie w sieciach lokalnych, gdzie działają komputery z systemami operacyjnymi firmy Microsoft?

Który procesor będzie działał z płytą główną o zaprezentowanej specyfikacji?

Który z poniższych mechanizmów zagwarantuje najwyższy poziom ochrony w sieciach bezprzewodowych opartych na standardzie 802.11n?

W systemie Linux do obsługi tablic partycji można zastosować komendę

Który z portów na zaprezentowanej płycie głównej umożliwia podłączenie zewnętrznego dysku przez interfejs e-SATA?

Jakie oprogramowanie chroni komputer przed niechcianym softwarem pochodzącym z sieci?

Która z usług umożliwia centralne zarządzanie identyfikacjami, uprawnieniami oraz zasobami w sieci?

Podanie nieprawidłowych napięć do płyty głównej może skutkować

Urządzenie warstwy dystrybucji, które umożliwia komunikację pomiędzy różnymi sieciami, to

Atak DDoS (ang. Disributed Denial of Service) na serwer doprowadzi do

Jak skrót wskazuje na rozległą sieć komputerową, która obejmuje swoim zasięgiem miasto?

W doborze zasilacza do komputera kluczowe znaczenie