Pytanie 1

Która z usług pozwala na zdalne zainstalowanie systemu operacyjnego?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Która z usług pozwala na zdalne zainstalowanie systemu operacyjnego?

W systemie Windows konto użytkownika można założyć za pomocą polecenia

Jak nazywa się topologia fizyczna, w której wszystkie urządzenia końcowe są bezpośrednio połączone z jednym punktem centralnym, takim jak koncentrator lub przełącznik?

Zgłoszona awaria ekranu laptopa może być wynikiem

Jakie urządzenie stosuje się do pomiaru rezystancji?

Oblicz całkowity koszt brutto usług świadczonych przez serwisanta, uwzględniając koszt dojazdu wynoszący 55,00 zł netto.

Jaką normę odnosi się do okablowania strukturalnego?

Który standard sieci lokalnej określa dostęp do medium w oparciu o token (żeton)?

Zakres adresów IPv4 od 224.0.0.0 do 239.255.255.255 jest przeznaczony do jakiego rodzaju transmisji?

W przypadku awarii którego urządzenia w sieci lokalnej, cała sieć przestaje działać w topologii magistrali?

Urządzenie, które łączy różne segmenty sieci i przesyła ramki pomiędzy nimi, wybierając odpowiedni port, do którego są kierowane konkretne ramki, to

W trakcie instalacji oraz konfiguracji serwera DHCP w systemach z rodziny Windows Server, można wprowadzić zastrzeżenia dla adresów, które będą definiować

Na przedstawionym zdjęciu złącza pozwalają na

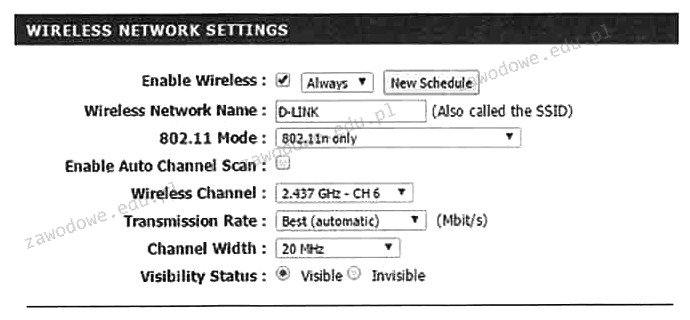

Który z parametrów w ustawieniach punktu dostępowego jest odpowiedzialny za login używany podczas próby połączenia z bezprzewodowym punktem dostępu?

Na podstawie specyfikacji płyty głównej przedstawionej w tabeli, wskaż największą liczbę kart rozszerzeń, które mogą być podłączone do magistrali Peripheral Component Interconnect?

| BIOS Type | AWARD |

| BIOS Version | 1.8 |

| Memory Sockets | 3 |

| Expansion Slots | 1 AGP/5 PCI |

| AGP 8X | Yes |

| AGP Pro | No |

| NorthbridgeCooling Fan | Yes |

| Northbridge | nForce2 SPP |

| Southbridge | nForce2 MCP-T |

| FSB Speeds | 100-300 1 MHz |

| MultiplierSelection | Yes – BIOS |

| CoreVoltages | 1.1V-2.3V |

| DDR Voltages | 2.5V-2.9V |

| AGP Voltages | 1.5V-1.8V |

| Chipset Voltages | 1.4V-1.7V |

| AGP/PCI Divider in BIOS | Yes (AGP) |

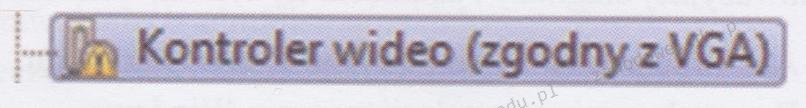

Ikona z wykrzyknikiem, którą widać na ilustracji, pojawiająca się przy nazwie urządzenia w Menedżerze urządzeń, wskazuje, że to urządzenie

Aby naprawić zasilacz laptopa poprzez wymianę kondensatorów, jakie narzędzie powinno się wykorzystać?

Aktywacja opcji OCR podczas ustawiania skanera umożliwia

Jakiemu zapisowi w systemie heksadecymalnym odpowiada binarny zapis adresu komórki pamięci 0111 1100 1111 0110?

Jakie oprogramowanie opisuje najnowsza wersja wieloplatformowego klienta, który cieszy się popularnością wśród użytkowników na całym świecie, oferującego wirtualną sieć prywatną do nawiązywania połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie z wykorzystaniem kluczy, certyfikatów, nazwy użytkownika i hasła, a także dodatkowych kart w wersji dla Windows?

Zainstalowanie serwera WWW w środowisku Windows Server zapewnia rola

Symbol przedstawiony na ilustracji oznacza produkt

Jakim poleceniem w systemie Linux można ustawić powłokę domyślną użytkownika egzamin na sh?

Jakie materiały eksploatacyjne wykorzystuje się w rzutniku multimedialnym?

Aby zabezpieczyć komputery w lokalnej sieci przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

W dokumentacji płyty głównej znajduje się informacja "Wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Na płycie głównej z chipsetem Intel 865G

Jakie informacje można uzyskać na temat konstrukcji skrętki S/FTP?

Jakie polecenie w terminalu systemu operacyjnego Microsoft Windows umożliwi wyświetlenie szczegółów wszystkich zasobów udostępnionych na komputerze lokalnym?

Aby zmienić system plików na dysku z FAT32 na NTFS w Windows XP, należy użyć programu

Grupa, w której członkom można nadawać uprawnienia jedynie w obrębie tej samej domeny, co domena nadrzędna lokalnej grupy domeny, nosi nazwę grupa

W jaki sposób oznaczona jest skrętka bez zewnętrznego ekranu, mająca każdą parę w osobnym ekranie folii?

W którym trybie działania procesora Intel x86 uruchamiane były aplikacje 16-bitowe?

Unity Tweak Tool oraz narzędzia dostrajania to elementy systemu Linux, które mają na celu

Przerzutnik bistabilny pozwala na przechowywanie bitu danych w pamięci

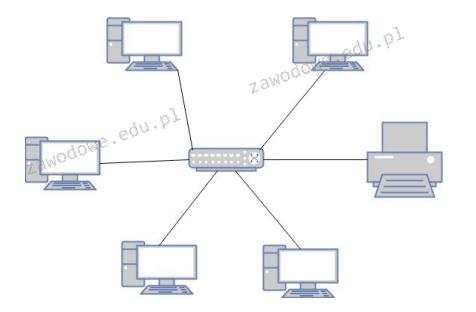

Jaką fizyczną topologię sieci komputerowej ilustruje ten rysunek?

Który z podanych adresów IPv4 należy do kategorii B?

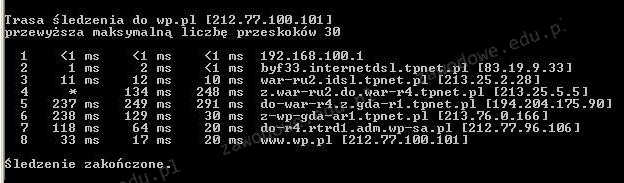

Jaki wynik działania którego z poleceń w systemie Windows jest zaprezentowany na rysunku?

W systemie Windows mechanizm ostrzegający przed uruchamianiem nieznanych aplikacji oraz plików pobranych z Internetu funkcjonuje dzięki

W systemie Linux komenda ifconfig odnosi się do