Pytanie 1

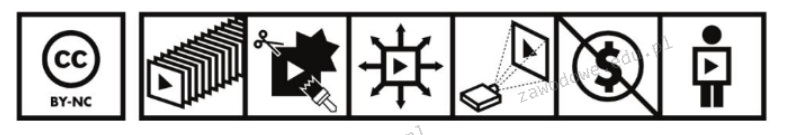

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Brak odpowiedzi na to pytanie.

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Brak odpowiedzi na to pytanie.

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Brak odpowiedzi na to pytanie.

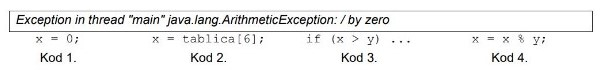

Jakiego kodu dotyczy treść wygenerowana w trakcie działania programu Java?

Brak odpowiedzi na to pytanie.

Który z wymienionych mechanizmów umożliwia ograniczenie dostępu do wybranych sekcji aplikacji webowej?

Brak odpowiedzi na to pytanie.

Jakie środowisko deweloperskie jest powszechnie wykorzystywane do produkcji aplikacji webowych w języku Java?

Brak odpowiedzi na to pytanie.

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Brak odpowiedzi na to pytanie.

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

Brak odpowiedzi na to pytanie.

Który z objawów może sugerować zawał serca?

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

Brak odpowiedzi na to pytanie.

Jakie jest oznaczenie normy międzynarodowej?

Brak odpowiedzi na to pytanie.

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Brak odpowiedzi na to pytanie.

Która z poniższych struktur danych jest najbardziej odpowiednia do przechowywania unikalnych elementów?

Brak odpowiedzi na to pytanie.

Diagramem, który służy do śledzenia realizacji zadań przez członków zespołu projektowego, może być

Brak odpowiedzi na to pytanie.

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?

Brak odpowiedzi na to pytanie.

Jakie ma znaczenie operator "==" w języku C++?

Brak odpowiedzi na to pytanie.

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

Brak odpowiedzi na to pytanie.

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

Brak odpowiedzi na to pytanie.

Programista umieścił poniższą linię kodu w pliku HTML, aby

| <script src="jquery-3.5.1.min.js"></script> |

Brak odpowiedzi na to pytanie.

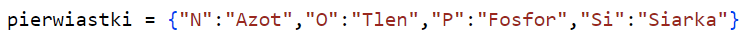

Zapisany fragment w Pythonie ilustruje:

Brak odpowiedzi na to pytanie.

Które z podanych logo reprezentuje narzędzie, które nie jest używane do tworzenia aplikacji mobilnych?

Brak odpowiedzi na to pytanie.

Zaznaczone elementy w przedstawionych obramowaniach mają na celu

Brak odpowiedzi na to pytanie.

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

Brak odpowiedzi na to pytanie.

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Brak odpowiedzi na to pytanie.

Który z wymienionych poniżej typów danych stanowi przykład typu stałoprzecinkowego?

Brak odpowiedzi na to pytanie.

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Brak odpowiedzi na to pytanie.

Co to jest automatyzacja testowania procesów?

Brak odpowiedzi na to pytanie.

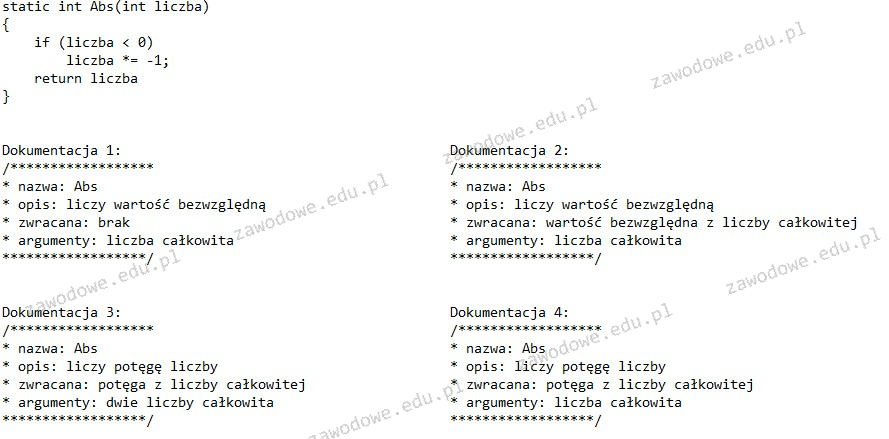

Która z dokumentacji funkcji odpowiada przedstawionemu kodowi źródłowemu?

Brak odpowiedzi na to pytanie.

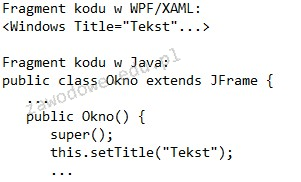

Jakie czynności należy wykonać, aby zrealizować zdarzenie kliknięcia na przycisk w aplikacji desktopowej?

Brak odpowiedzi na to pytanie.

Które z wymienionych stanowi przykład struktury dziedziczenia?

Brak odpowiedzi na to pytanie.

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Brak odpowiedzi na to pytanie.

Jakie elementy powinny być uwzględnione w scenariuszu testów aplikacji?

Brak odpowiedzi na to pytanie.

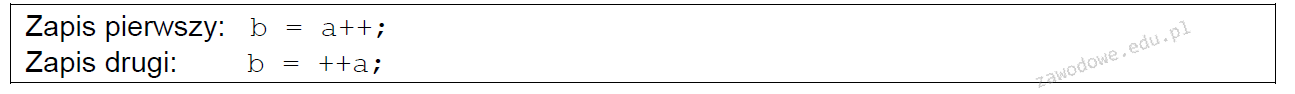

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Brak odpowiedzi na to pytanie.

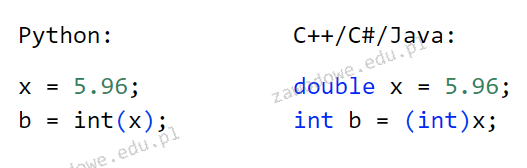

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

Brak odpowiedzi na to pytanie.

Tworząc aplikację opartą na obiektach, należy założyć, że program będzie zarządzany przez

Brak odpowiedzi na to pytanie.

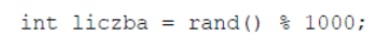

W języku C++, zakładając, że przedstawiony fragment kodu poprawnie się skompiluje i zostanie wykonany, to zmiennej liczba przypisana zostanie wartość

Brak odpowiedzi na to pytanie.

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Brak odpowiedzi na to pytanie.

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

Brak odpowiedzi na to pytanie.

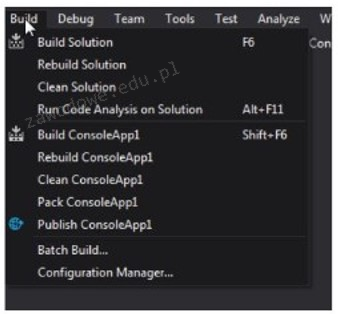

W środowisku do tworzenia aplikacji, gdzie przedstawiono menu, aby usunąć wszystkie pliki tymczasowe oraz wyniki projektu, należy wybrać opcję

Brak odpowiedzi na to pytanie.