Pytanie 1

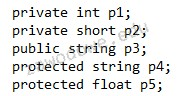

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być osiągnięte z poziomu głównego programu poprzez odwołanie się w formie nazwaObiektu.nazwaPola?

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

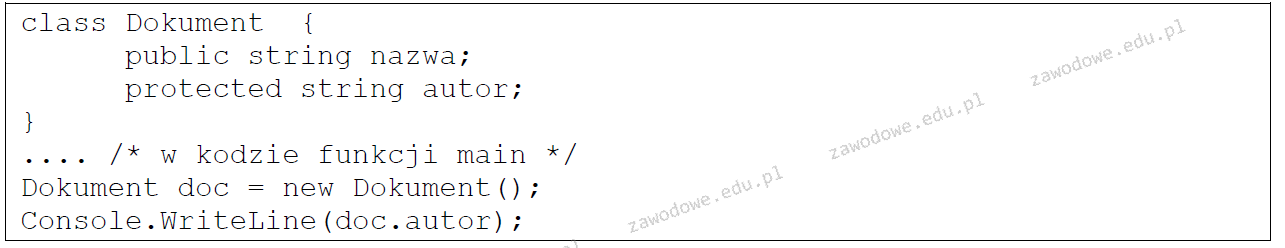

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być osiągnięte z poziomu głównego programu poprzez odwołanie się w formie nazwaObiektu.nazwaPola?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

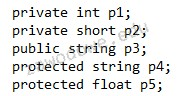

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są

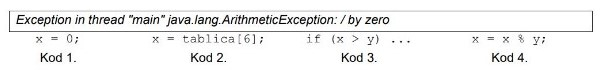

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

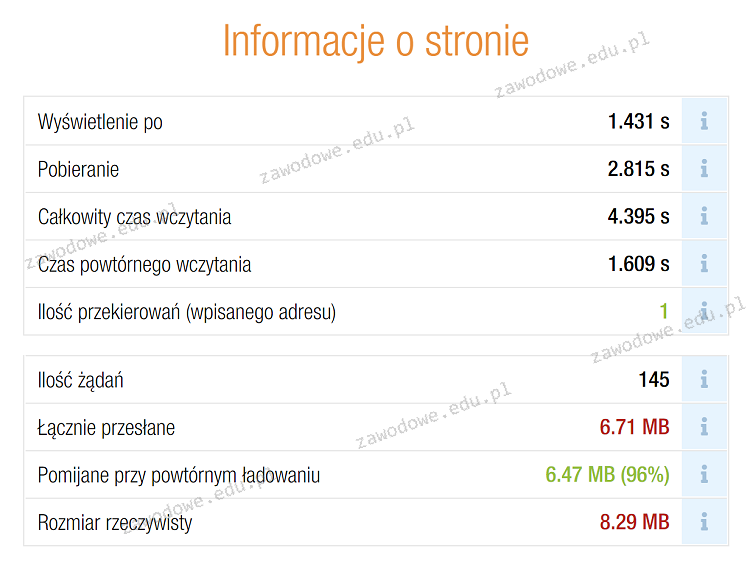

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

Która funkcja z biblioteki jQuery w JavaScript służy do naprzemiennego dodawania oraz usuwania klasy z elementu?

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Który z języków programowania jest powszechnie stosowany do tworzenia interfejsów użytkownika przy użyciu XAML?

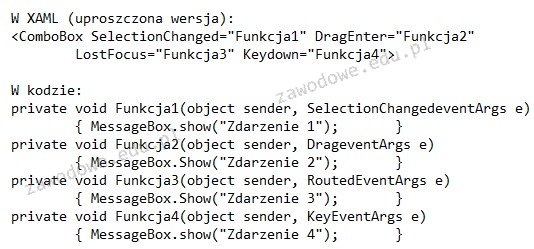

W programie desktopowym stworzono rozwijaną listę oraz przypisano cztery funkcje do obsługi zdarzeń tej kontrolki. Jaki komunikat pojawi się po dokonaniu wyboru w tej liście?

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

Jakie środowisko jest natywne do tworzenia aplikacji desktopowych w języku C#?

Jaki tekst zostanie wyświetlony po uruchomieniu jednego z poniższych fragmentów kodu?

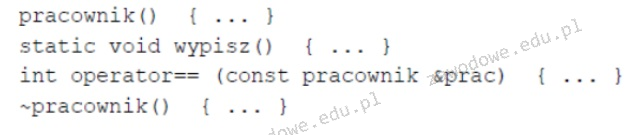

W klasie pracownik zdefiniowano opisane metody. Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści: cout << "Obiekt został usunięty";

Który z wymienionych elementów NIE stanowi części instrukcji dla użytkownika programu?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Oznaczenie ochrony przeciwpożarowej przedstawione na symbolu wskazuje na

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Jakie środowisko deweloperskie jest najczęściej używane do programowania w C#?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?

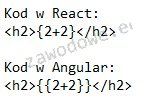

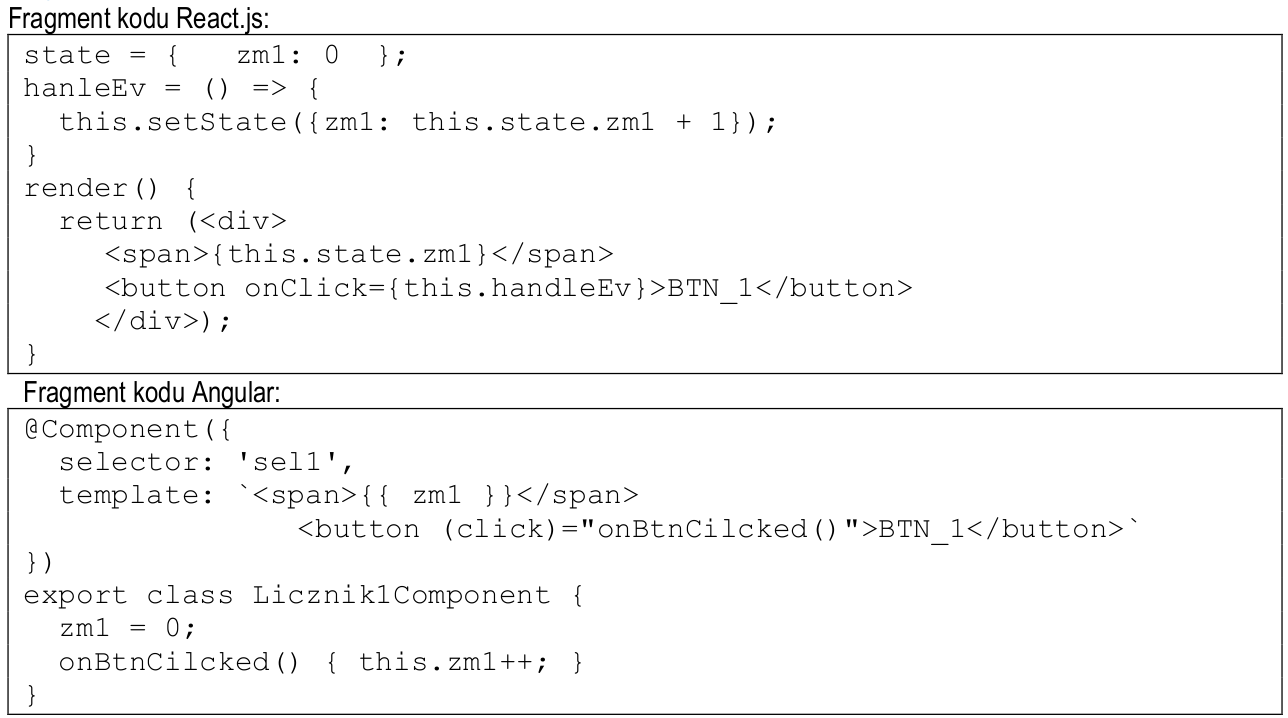

Kod w bibliotece React.js oraz w frameworku Angular, który został zaprezentowany, ma na celu wyświetlenie

Jakie są główne cechy architektury klient-serwer?

Jakie zasady stosuje programowanie obiektowe?

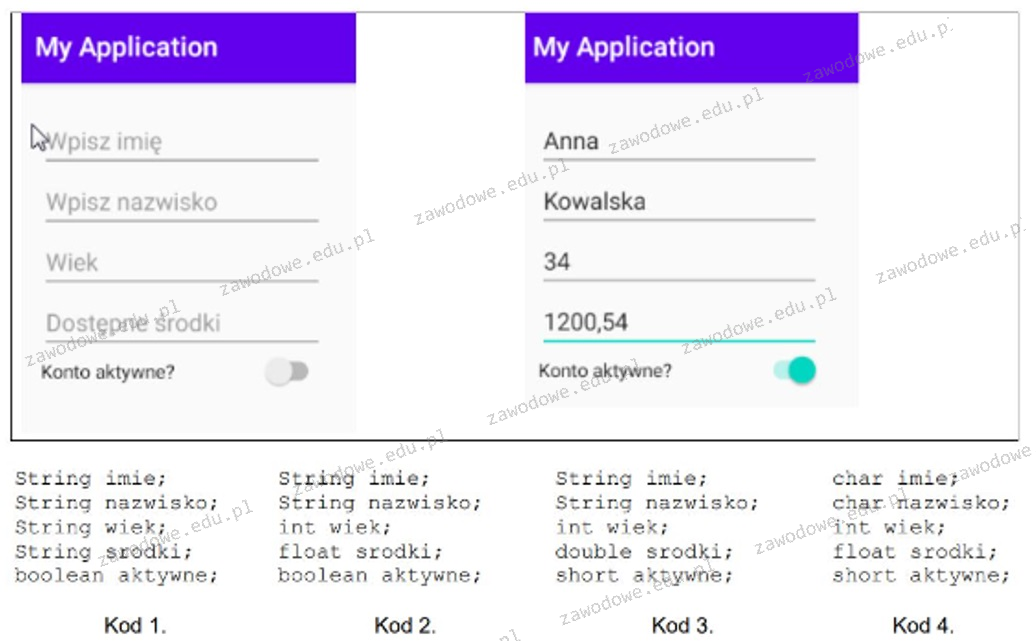

Na zaprezentowanych ilustracjach znajduje się okno aplikacji w wersji początkowej oraz po wprowadzeniu danych. Przyjmując, że pole "Dostępne środki" służy do wprowadzania wartości typu rzeczywistego, wskaż elementy struktury, które najlepiej odpowiadają tym danym?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

Termin ryzyko zawodowe odnosi się do

Jakie jest źródło błędu w podanym kodzie przez programistę?

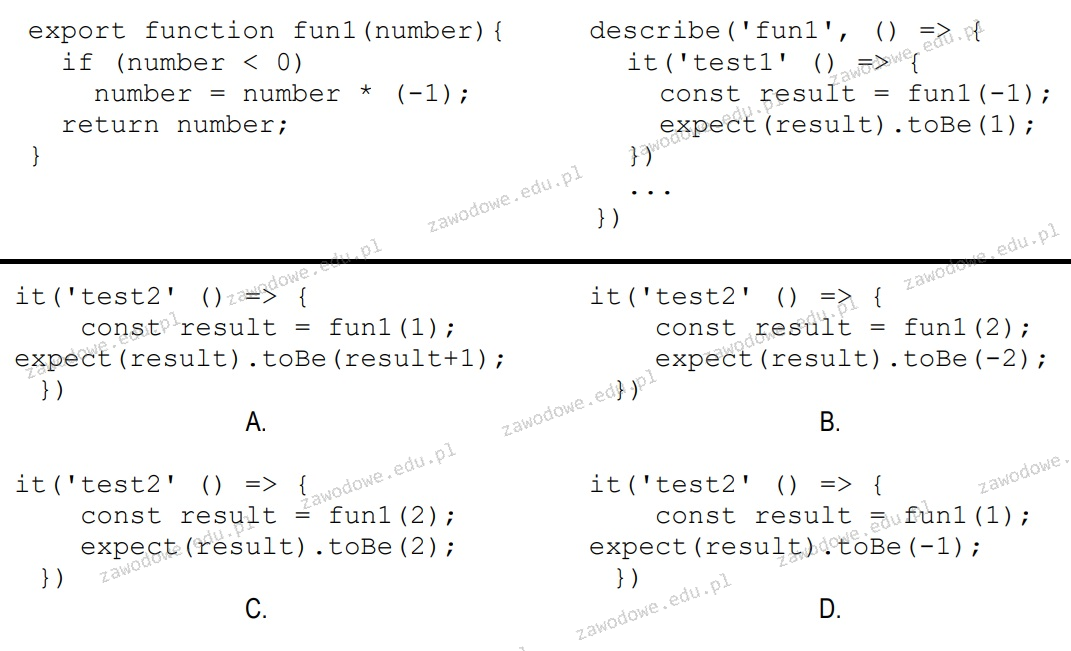

Przedstawione kody zawierają realizację funkcji oraz jeden zdefiniowany test automatyczny, który weryfikuje działanie funkcji w przypadku, gdy argumentem jest liczba ujemna. W miejscu kropek trzeba dodać drugi test, który sprawdzi funkcjonalność funkcji, kiedy argumentem jest liczba dodatnia. Który z poniższych kodów jest odpowiedni do tego testu?

Zaprezentowany symbol odnosi się do

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE?

W jednostce centralnej, za obliczenia na liczbach zmiennoprzecinkowych odpowiada

Który aspekt projektu aplikacji jest kluczowy dla zabezpieczenia danych użytkowników?

Jaką właściwość ma sieć synchroniczna?