Pytanie 1

Jaką technologię wykorzystuje się do uzyskania dostępu do Internetu oraz odbioru kanałów telewizyjnych w formie cyfrowej?

Brak odpowiedzi na to pytanie.

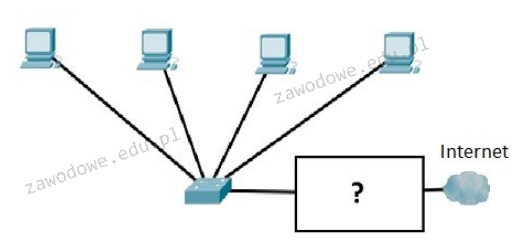

ADSL2+ (Asymmetric Digital Subscriber Line 2+) to technologia szerokopasmowa, która pozwala na przesyłanie danych przez istniejące linie telefoniczne. Dzięki swoim właściwościom umożliwia zarówno dostęp do Internetu, jak i odbiór cyfrowych kanałów telewizyjnych. ADSL2+ oferuje wyższe prędkości przesyłu danych w porównaniu do wcześniejszych wersji ADSL, co sprawia, że jest idealnym rozwiązaniem dla użytkowników wymagających szybkiego dostępu do treści multimedialnych. Typowe zastosowania ADSL2+ obejmują korzystanie z serwisów streamingowych, gier online oraz telewizji na żądanie, co czyni tę technologię bardzo popularną wśród gospodarstw domowych. Zgodnie z dobrymi praktykami branżowymi, ADSL2+ wspiera prędkości do 24 Mb/s w kierunku pobierania, co jest wystarczające do jednoczesnego korzystania z Internetu oraz odbioru telewizji cyfrowej. Warto zauważyć, że ta technologia działa na zasadzie asynchronicznego przesyłu danych, co oznacza, że prędkości wysyłania i pobierania są różne, co jest optymalne dla typowego użytkownika korzystającego głównie z treści dostępnych w Internecie.