Pytanie 1

Jakie polecenie w systemie Windows służy do zbadania trasy, po jakiej przesyłane są pakiety w sieci?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Jakie polecenie w systemie Windows służy do zbadania trasy, po jakiej przesyłane są pakiety w sieci?

Jak nazywa się urządzenie wskazujące, które współpracuje z monitorami CRT i ma końcówkę z elementem światłoczułym, a jego dotknięcie ekranu monitora wysyła sygnał do komputera, co pozwala na określenie pozycji kursora?

Zastąpienie koncentratorów przełącznikami w sieci Ethernet doprowadzi do

Jakie elementy łączy okablowanie pionowe w sieci LAN?

Narzędziem do monitorowania, które umożliwia przechwytywanie, rejestrowanie oraz dekodowanie różnych pakietów sieciowych, jest

Pomiar strukturalnego okablowania metodą Permanent Link polega na

Pamięć RAM pokazana na ilustracji jest instalowana na płycie głównej posiadającej gniazdo

Jednym z czynników, dla których zapis na dysku SSD jest szybszy niż na dysku HDD, jest

Jaki zakres adresów IPv4 jest prawidłowo przypisany do danej klasy?

W systemie operacyjnym Linux, do konfigurowania sieci VLAN wykorzystuje się polecenie

Komputer prawdopodobnie jest zainfekowany wirusem typu boot. Jakie działanie umożliwi usunięcie wirusa w najbardziej nieinwazyjny sposób dla systemu operacyjnego?

Osoba korzystająca z systemu Windows zdecydowała się na przywrócenie systemu do określonego punktu. Które pliki utworzone po tym punkcie NIE zostaną zmienione w wyniku tej operacji?

Jakie polecenie jest używane do monitorowania statystyk protokołów TCP/IP oraz bieżących połączeń sieciowych w systemach operacyjnych z rodziny Windows?

Na ilustracji przedstawiono końcówkę wkrętaka typu

Schemat ilustruje fizyczną strukturę

Jakim standardem posługuje się komunikacja między skanerem a aplikacją graficzną?

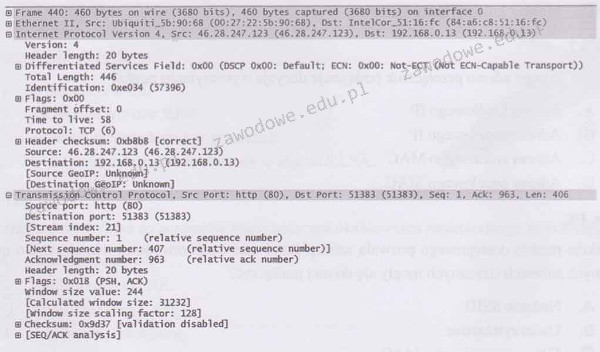

Na podstawie analizy pakietów sieciowych, określ adres IP oraz numer portu, z którego urządzenie otrzymuje odpowiedź?

Który z poniższych adresów IP należy do grupy C?

W klasycznym adresowaniu, adres IP 74.100.7.8 przynależy do

Zasada dostępu do medium CSMA/CA jest wykorzystywana w sieci o specyfikacji

Protokołem kontrolnym w obrębie rodziny TCP/IP, który ma na celu między innymi identyfikowanie usterek w urządzeniach sieciowych, jest

Który z komponentów nie jest zgodny z płytą główną MSI A320M Pro-VD-S socket AM4, 1 x PCI-Ex16, 2 x PCI-Ex1, 4 x SATA III, 2 x DDR4- maks. 32 GB, 1 x D-SUB, 1x DVI-D, ATX?

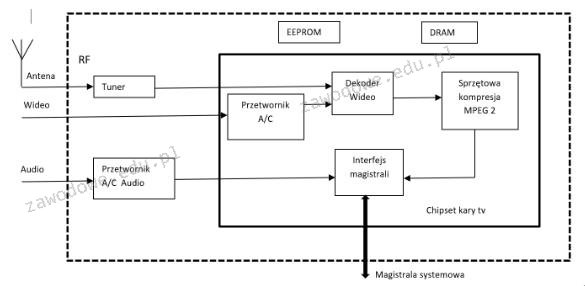

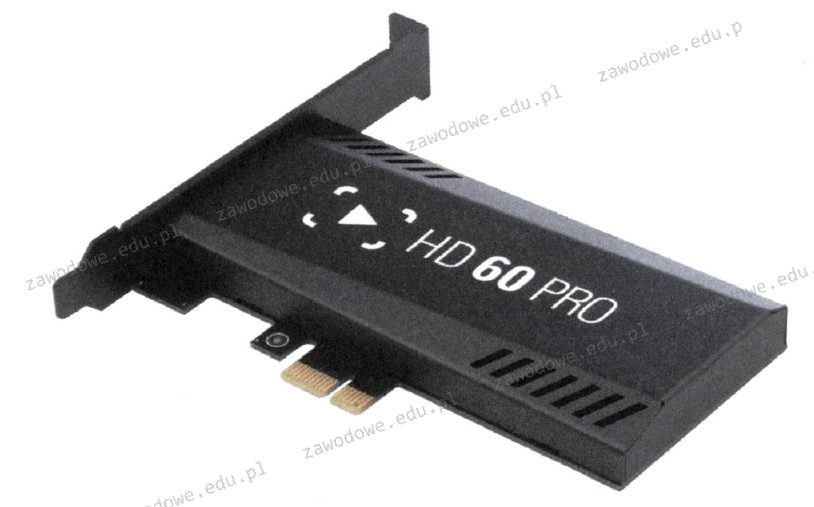

Jakie urządzenie ilustruje zamieszczony rysunek?

Który z protokołów należy do warstwy transportowej, działa bez nawiązywania połączenia i nie posiada mechanizmów weryfikujących poprawność dostarczania danych?

W jakiej logicznej topologii funkcjonuje sieć Ethernet?

Na ilustracji przedstawiono diagram blokowy karty

Jakie polecenie należy wydać, aby uzyskać listę plików spełniających dane kryteria?

Wskaż błędny sposób podziału dysku MBR na partycje

Który typ profilu użytkownika zmienia się i jest zapisywany na serwerze dla klienta działającego w sieci Windows?

Karta do przechwytywania wideo, która została przedstawiona, będzie kompatybilna z płytą główną posiadającą port

Jak będzie wyglądać liczba 29A16 w systemie binarnym?

Jakie oprogramowanie jest wykorzystywane do dynamicznej obsługi urządzeń w systemie Linux?

Z jaką informacją wiąże się parametr TTL po wykonaniu polecenia ping?

Który poziom macierzy RAID zapisuje dane jednocześnie na wielu dyskach jako jedno urządzenie?

W celu konserwacji elementów z łożyskami oraz ślizgami w urządzeniach peryferyjnych wykorzystuje się

Aby uniknąć utraty danych w aplikacji do ewidencji uczniów, po zakończonej pracy każdego dnia należy wykonać

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

Karta rozszerzeń przedstawiona na zdjęciu dysponuje systemem chłodzenia

Shareware to typ licencji, która polega na

Jakie zastosowanie ma przedstawione narzędzie?