Pytanie 1

Na ilustracji zaprezentowane jest urządzenie, które to

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji zaprezentowane jest urządzenie, które to

Równoległy interfejs, w którym magistrala składa się z 8 linii danych, 4 linii sterujących oraz 5 linii statusowych, nie zawiera linii zasilających i umożliwia transmisję na odległość do 5 metrów, pod warunkiem, że przewody sygnałowe są skręcane z przewodami masy; w przeciwnym razie limit wynosi 2 metry, nazywa się

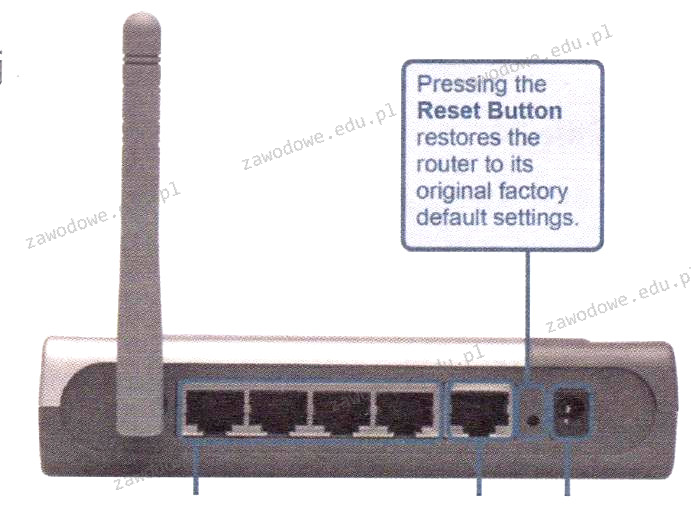

Przycisk znajdujący się na obudowie rutera, którego charakterystyka zamieszczona jest w ramce, służy do

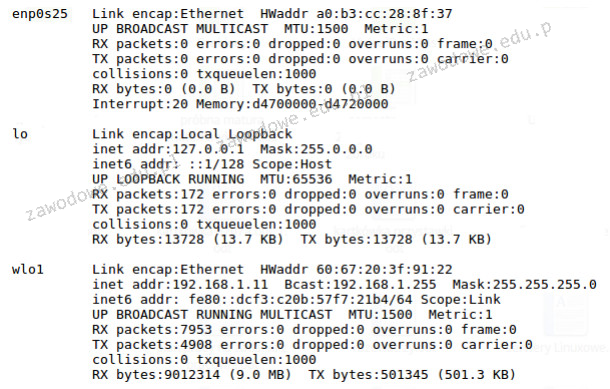

Jakie polecenie wykorzystano do analizy zaprezentowanej konfiguracji interfejsów sieciowych w systemie Linux?

W środowisku Linux uruchomiono skrypt przy użyciu dwóch argumentów. Uzyskanie dostępu do wartości drugiego argumentu z wnętrza skryptu możliwe jest przez

Jaką usługą można pobierać i przesyłać pliki na serwer?

Notacja #102816 oznacza zapis w systemie liczbowym

Która z opcji konfiguracji ustawień konta użytkownika o ograniczonych uprawnieniach w systemie Windows jest dostępna dzięki narzędziu secpol?

Jakim protokołem łączności, który gwarantuje pewne dostarczenie informacji, jest protokół

W systemie Windows, z jakiego polecenia można skorzystać, aby sprawdzić bieżące połączenia sieciowe i ich statystyki?

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Jakie polecenie trzeba wydać w systemie Windows 7, aby uruchomić program Zapora systemu Windows z zabezpieczeniami zaawansowanymi bezpośrednio z wiersza poleceń?

W drukarce laserowej do stabilizacji druku na papierze używane są

Jaki skrót odpowiada poniższej masce podsieci: 255.255.248.0?

Który z wewnętrznych protokołów routingu bazuje na metodzie wektora odległości?

Który z protokołów powinien być zastosowany do pobierania wiadomości e-mail z własnego serwera?

Urządzenie, które zamienia otrzymane ramki na sygnały przesyłane w sieci komputerowej, to

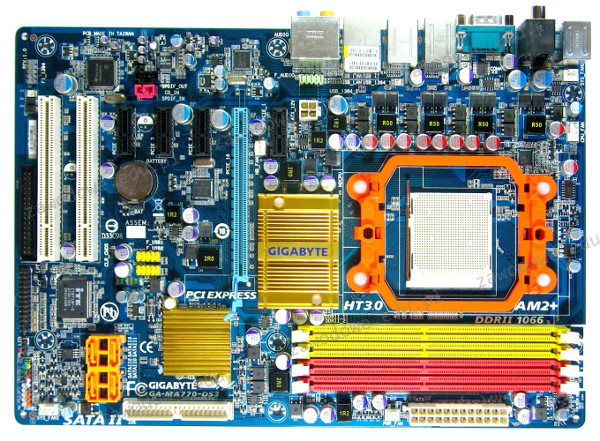

Jakie złącze umożliwia przesył danych między przedstawioną na ilustracji płytą główną a urządzeniem zewnętrznym, nie dostarczając jednocześnie zasilania do tego urządzenia przez interfejs?

Aby określić rozmiar wolnej oraz zajętej pamięci RAM w systemie Linux, można skorzystać z polecenia

Jakie urządzenie jest pokazane na ilustracji?

Na podstawie danych przedstawionych w tabeli dotyczącej twardego dysku, ustal, który z wniosków jest poprawny?

Który z wymienionych interfejsów stanowi port równoległy?

Thunderbolt stanowi interfejs

Jakie urządzenie powinno być użyte do połączenia sprzętu peryferyjnego, które posiada bezprzewodowy interfejs komunikujący się za pomocą fal świetlnych w podczerwieni, z laptopem, który nie dysponuje takim interfejsem, lecz ma port USB?

Adres IP urządzenia, zapisany jako sekwencja 172.16.0.1, jest przedstawiony w systemie

W systemie Windows, aby założyć nową partycję podstawową, trzeba skorzystać z przystawki

W systemie Linux komenda ps wyświetli

Jakie oprogramowanie należy zainstalować, aby serwer Windows mógł obsługiwać usługi katalogowe?

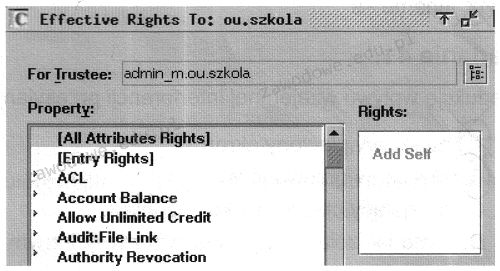

Technik serwisowy, po przeprowadzeniu testu na serwerze NetWare, otrzymał informację, że obiekt dysponuje prawem

Jakie materiały eksploatacyjne wykorzystuje się w drukarce laserowej?

Na ilustracji widać

Najczęstszym powodem, dla którego toner rozmazuje się na wydrukach z drukarki laserowej, jest

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

Na dysku należy umieścić 100 tysięcy oddzielnych plików, z których każdy ma rozmiar 2570 bajtów. W takim przypadku, zapisane pliki będą zajmować najmniej miejsca na dysku z jednostką alokacji wynoszącą

Uruchomienie polecenia msconfig w systemie Windows

Jakim protokołem posługujemy się do przesyłania dokumentów hipertekstowych?

Podczas uruchamiania (krótko po zakończeniu testu POST) komputer się zawiesza. Jakie mogą być możliwe przyczyny tej awarii?

Aby podłączyć kabel w module Keystone, jakie narzędzie należy zastosować?

Jakie polecenie w środowisku Linux pozwala na modyfikację uprawnień dostępu do pliku lub katalogu?

Standard sieci bezprzewodowej WiFi 802.11 a/n operuje w zakresie