Pytanie 1

Podczas pracy dysk twardy wydaje stukanie, a uruchamianie systemu oraz odczyt danych są znacznie spowolnione. W celu naprawienia tej awarii, po wykonaniu kopii zapasowej danych na zewnętrznym nośniku należy

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Podczas pracy dysk twardy wydaje stukanie, a uruchamianie systemu oraz odczyt danych są znacznie spowolnione. W celu naprawienia tej awarii, po wykonaniu kopii zapasowej danych na zewnętrznym nośniku należy

W hierarchicznym modelu sieci komputery użytkowników stanowią część warstwy

Jak nazywa się program, który pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym?

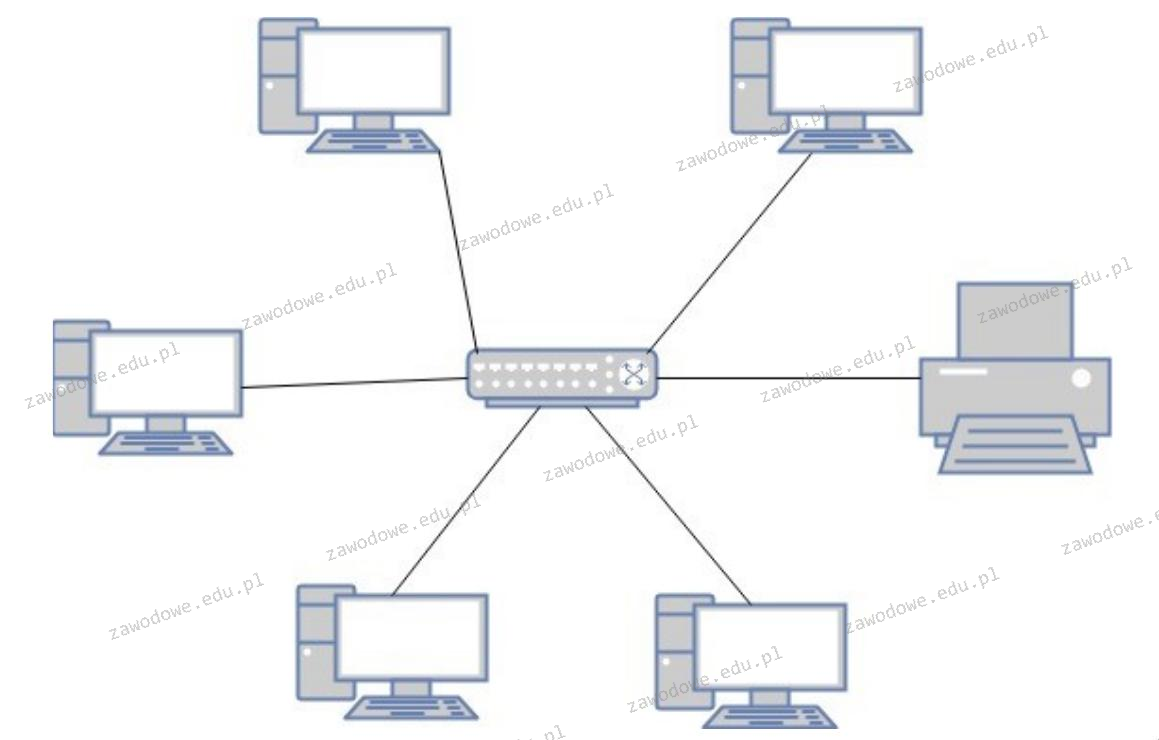

Który symbol reprezentuje przełącznik?

Jakiego parametru w poleceniu ping należy użyć, aby uzyskać rezultat pokazany na zrzucie ekranu?

Czy możesz wskazać, jak wygląda zapis maski podsieci /23 w systemie dziesiętnym, wiedząc, że pierwsze 23 bity z 32-bitowej liczby binarnej to jedynki, a pozostałe to zera? Każdemu z kolejnych 8 bitów odpowiada jedna liczba dziesiętna?

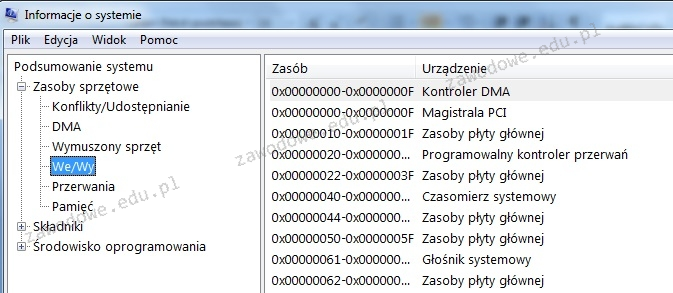

W którym systemie liczbowym zapisano zakresy We/Wy przedstawione na ilustracji?

Jaką fizyczną topologię sieci komputerowej przedstawia ilustracja?

Wskaż zdanie, które jest nieprawdziwe:

Co umożliwia zachowanie jednolitego rozkładu temperatury pomiędzy procesorem a radiatorem?

W systemie Windows harmonogram zadań umożliwia przydzielenie

Jakie narzędzie służy do połączenia pigtaila z włóknami światłowodowymi?

Ile punktów abonenckich (2 x RJ45) powinno być zainstalowanych w biurze o powierzchni 49 m2, zgodnie z normą PN-EN 50167?

W drukarce laserowej do utrwalania obrazu na papierze stosuje się

Użytkownicy należący do grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie operacyjnym Windows Server. Dysponują jedynie uprawnieniami do „Zarządzania dokumentami”. Co należy uczynić, aby wyeliminować opisany problem?

Dysk znajdujący się w komputerze ma zostać podzielony na partycje. Jaką maksymalną liczbę partycji rozszerzonych można utworzyć na jednym dysku?

Jakie polecenie jest wykorzystywane do odzyskiwania struktury kluczy rejestru z kopii zapasowej w systemie Windows?

Jakie narzędzie wykorzystuje się do połączenia pigtaila z włóknami światłowodowymi?

Aby określić rozmiar wolnej oraz zajętej pamięci RAM w systemie Linux, można skorzystać z polecenia

Program iftop działający w systemie Linux ma na celu

W systemach Windows profil użytkownika tymczasowego jest

Który adres IP jest zaliczany do klasy B?

Symbol graficzny przedstawiony na rysunku wskazuje na opakowanie

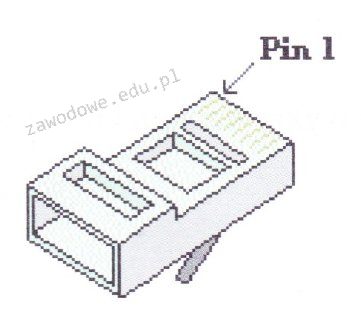

Jak wygląda układ przewodów w złączu RJ45 zgodnie z kolejnością połączeń T568A?

Aby zweryfikować mapę połączeń kabla UTP Cat 5e w sieci lokalnej, konieczne jest wykorzystanie

Protokół Datagramów Użytkownika (UDP) należy do kategorii

Jakie polecenie w środowisku Linux pozwala na modyfikację uprawnień dostępu do pliku lub katalogu?

W ustawieniach haseł w systemie Windows Server została dezaktywowana możliwość wymogu dotyczącego złożoności hasła. Z jakiej minimalnej liczby znaków powinno składać się hasło użytkownika?

W systemie Linux, gdzie przechowywane są hasła użytkowników?

Która z warstw modelu ISO/OSI ma związek z protokołem IP?

Czym jest MFT w systemie plików NTFS?

Główna rola serwera FTP polega na

W celu zabezpieczenia komputerów w sieci lokalnej przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

Zjawisko przekazywania tokena (ang. token) występuje w sieci o fizycznej strukturze

ARP (Address Resolution Protocol) to protokół, który pozwala na konwersję

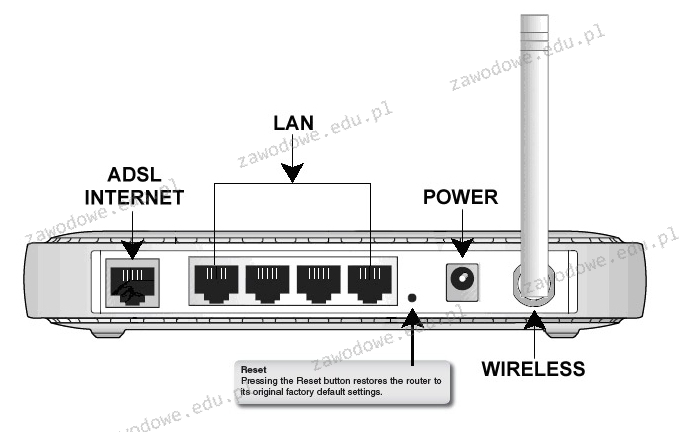

Przycisk znajdujący się na obudowie rutera, którego charakterystyka została podana w ramce, służy do

Który typ drukarki stosuje metodę, w której stały barwnik jest przenoszony z taśmy na papier odporny na wysoką temperaturę?

Co oznacza skrót RAID w kontekście pamięci masowej?

Jaką długość w bitach ma adres logiczny IPv6?

Najefektywniejszym sposobem dodania skrótu do aplikacji na pulpitach wszystkich użytkowników w domenie będzie