Pytanie 1

Jaką usługę należy aktywować w sieci, aby stacja robocza mogła automatycznie uzyskać adres IP?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Jaką usługę należy aktywować w sieci, aby stacja robocza mogła automatycznie uzyskać adres IP?

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny jedynie za archiwizację danych zgromadzonych na dysku serwera?

Który z wymienionych protokołów przekształca 48-bitowy adres MAC na 32-bitowy adres IP?

Ile par kabli w standardzie 100Base-TX jest używanych do transmisji danych w obie strony?

Przesyłanie informacji przy użyciu fal radiowych w pasmie ISM odbywa się w standardzie

Użytkownicy w sieci lokalnej mogą się komunikować między sobą, lecz nie mają dostępu do serwera WWW. Wynik polecenia ping z komputerów bramy jest pozytywny. Który komponent sieci NIE MOŻE być powodem problemu?

Podczas próby zapisania danych na karcie SD wyświetla się komunikat "usuń ochronę przed zapisem lub użyj innego dysku". Zwykle przyczyną tego komunikatu jest

Jaką czynność można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, bez przechodzenia do trybu uprzywilejowanego, na poziomie dostępu widocznym w powyższej ramce?

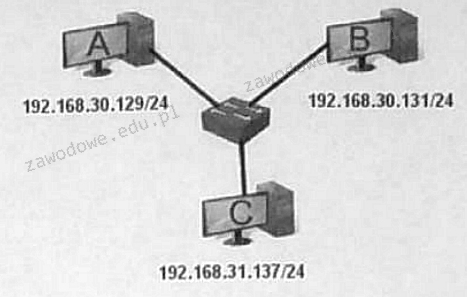

Hosty A i B nie są w stanie nawiązać komunikacji z hostem C. Między hostami A i B wszystko działa poprawnie. Jakie mogą być powody, dla których hosty A i C oraz B i C nie mogą się komunikować?

Scandisk to narzędzie, które wykorzystuje się do

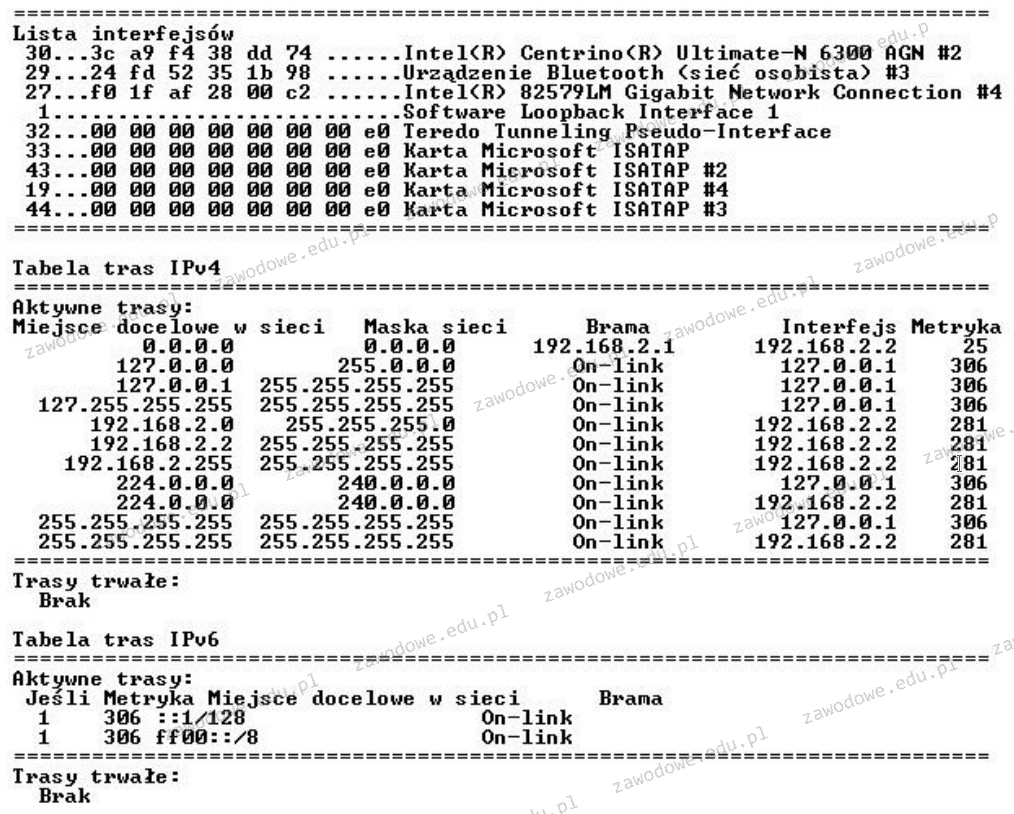

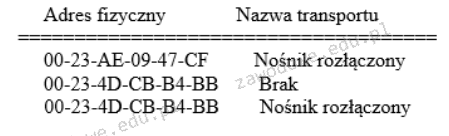

Jaki jest rezultat realizacji którego polecenia w systemie operacyjnym z rodziny Windows, przedstawiony na poniższym rysunku?

Jakie są różnice pomiędzy poleceniem ps a poleceniem top w systemie Linux?

Podczas przetwarzania pakietów danych w sieci, wartość pola TTL (ang. Time To Live) jest modyfikowana za każdym razem, gdy pakiet przechodzi przez ruter. Jaką wartość tego pola należy ustawić, aby ruter skasował pakiet?

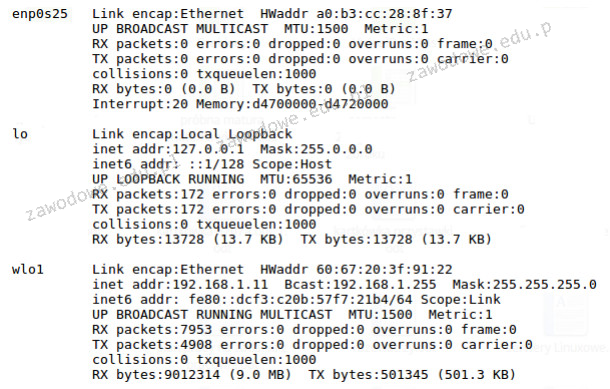

Jakie polecenie wykorzystano do analizy zaprezentowanej konfiguracji interfejsów sieciowych w systemie Linux?

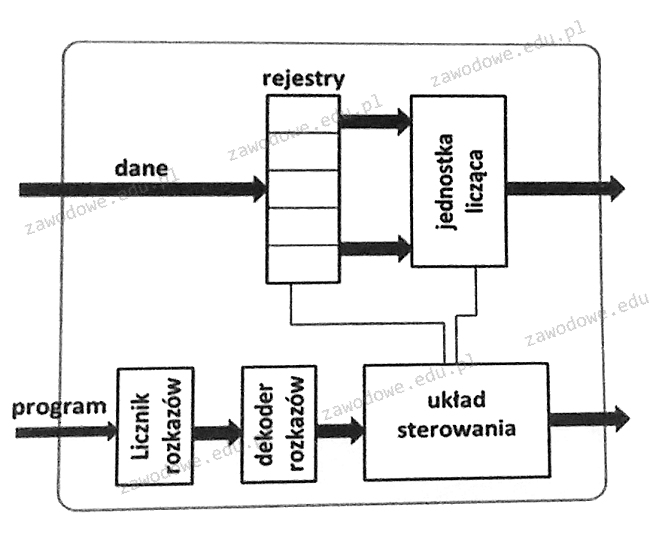

Rejestry przedstawione na diagramie procesora mają zadanie

Jakie polecenie systemu Windows przedstawione jest na ilustracji?

W usłudze, jaką funkcję pełni protokół RDP?

Po zainstalowaniu z domyślnymi uprawnieniami, system Windows XP nie obsługuje formatu systemu plików

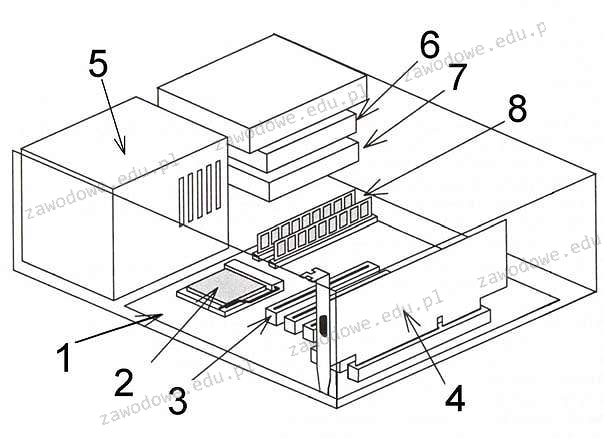

Urządzenie pokazane na ilustracji jest przeznaczone do

Jakie urządzenie pracuje w warstwie łącza danych i umożliwia integrację segmentów sieci o różnych architekturach?

Który z systemów operacyjnych przeznaczonych do sieci jest dostępny na zasadach licencji GNU?

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Zainstalowanie w komputerze wskazanej karty pozwoli na

Jaki jest standard 1000Base-T?

W dokumentacji powykonawczej dotyczącej fizycznej i logicznej struktury sieci lokalnej powinien znajdować się

Który rodzaj pracy Access Pointa jest używany, aby umożliwić urządzeniom bezprzewodowym dostęp do przewodowej sieci LAN?

Jaki adres IPv4 identyfikuje urządzenie funkcjonujące w sieci o adresie 14.36.64.0/20?

Na ilustracji karta rozszerzeń jest oznaczona numerem

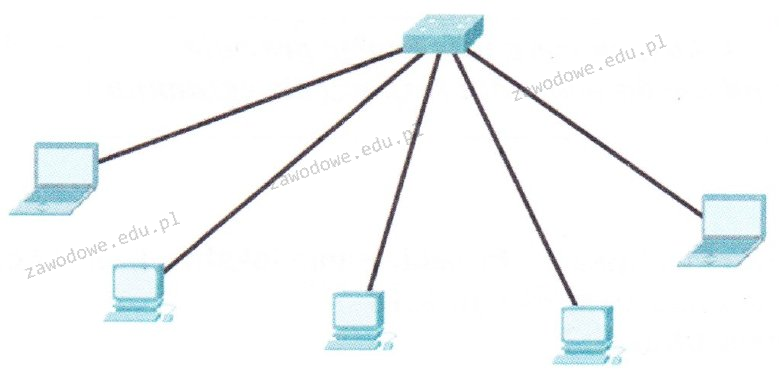

Jaką topologię fizyczną sieci ilustruje zamieszczony rysunek?

Który z poniższych adresów IP należy do grupy C?

Jaka jest prędkość przesyłania danych w standardzie 1000Base-T?

Aby uzyskać uprawnienia administratora w systemie Linux, należy w terminalu wpisać polecenie

Topologia fizyczna, w której każdy węzeł łączy się z wszystkimi innymi węzłami, to topologia

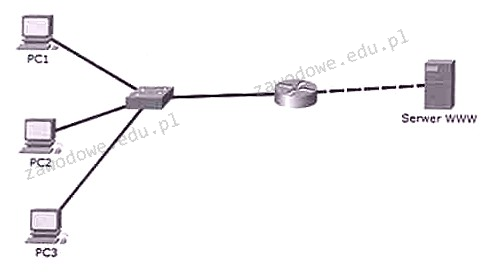

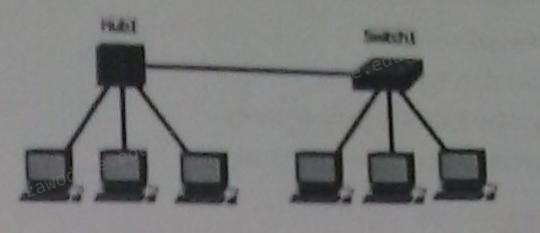

Ile domen kolizyjnych znajduje się w sieci przedstawionej na rysunku?

Jaką prędkość przesyłu danych określa standard sieci Ethernet IEEE 802.3z?

Rodzaj systemu plików, który w systemie Windows pozwala na kompresję danych oraz przydzielanie uprawnień do plików i folderów, to

Zarządzanie partycjami w systemach operacyjnych Windows

W systemie operacyjnym Linux, do konfigurowania sieci VLAN wykorzystuje się polecenie

Którego wbudowanego narzędzia w systemie Windows 8 Pro można użyć do szyfrowania danych?

Jakie materiały eksploatacyjne wykorzystuje się w drukarce laserowej?