Pytanie 1

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Aplikacje funkcjonujące w systemach Android do komunikacji z użytkownikiem wykorzystują klasę

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

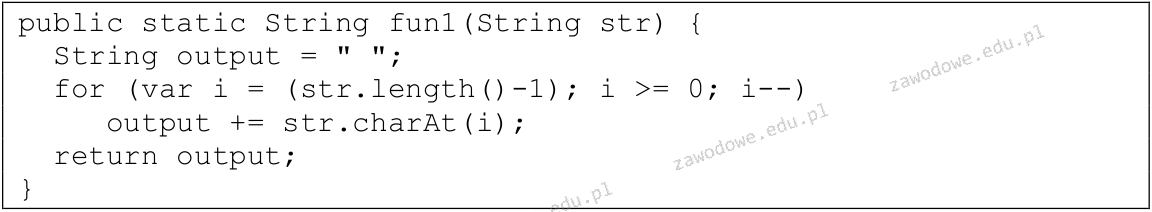

Prezentowana metoda jest realizacją algorytmu

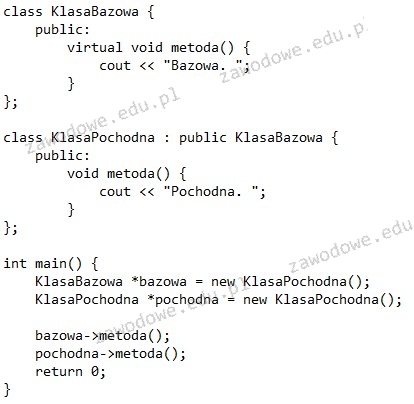

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

Do form komunikacji werbalnej zalicza się

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Jaka jest podstawowa funkcja narzędzia do zarządzania projektami?

Który z wymienionych dokumentów jest najczęściej stosowany w zarządzaniu pracą zespołu Scrum?

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

Który z algorytmów ma złożoność O(n2)?

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Wykorzystanie typu DECIMAL w MySQL wymaga wcześniejszego określenia długości (liczby cyfr) przed oraz po przecinku. Jak należy to zapisać?

Jakie środowisko deweloperskie jest najczęściej wykorzystywane do budowy aplikacji na platformę Android?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Którego nagłówka używamy w C++ do obsługi plików?

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Jakie jest podstawowe zadanie firewalla w systemie komputerowym?

Co należy do zadań interpretera?

W jaki sposób określa się wypadek związany z pracą?

Która z wymienionych kart graficznych oferuje lepszą wydajność w grach komputerowych?

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

Który z wymienionych etapów w procesie przetwarzania instrukcji przez procesor odbywa się jako pierwszy?

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

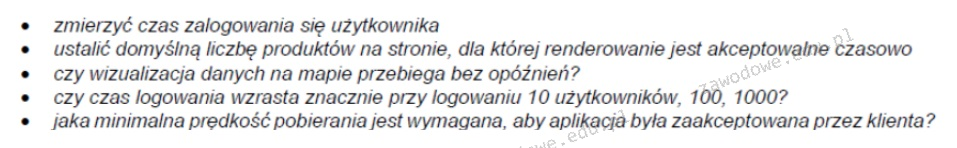

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

W jakim celu wykorzystuje się diagram Gantta?

W podanym fragmencie kodu Java wskaż, która zmienna może pomieścić wartość "T"

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

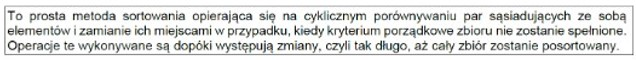

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

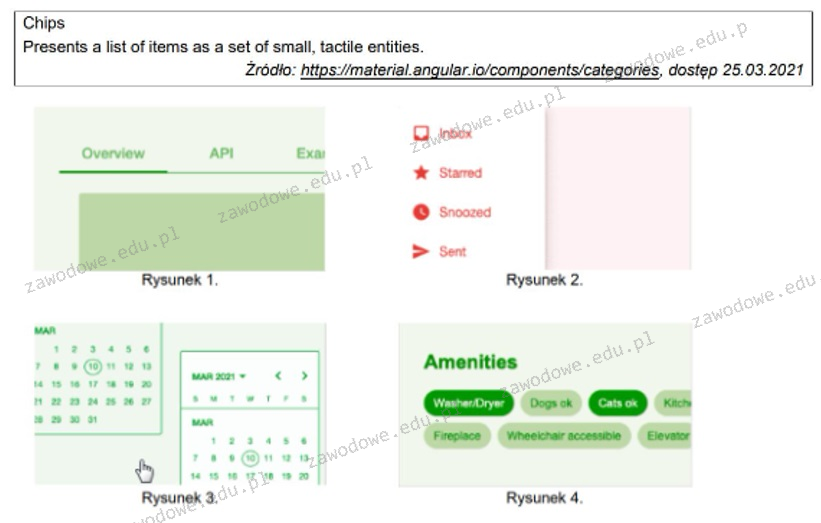

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

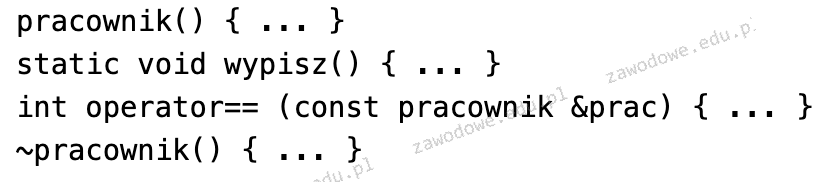

W obrębie klasy pracownik zdefiniowano przedstawione metody. Którą z nich można zgodnie z jej funkcją rozszerzyć o element diagnostyczny o treści: cout << "Obiekt został usunięty";

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?