Pytanie 1

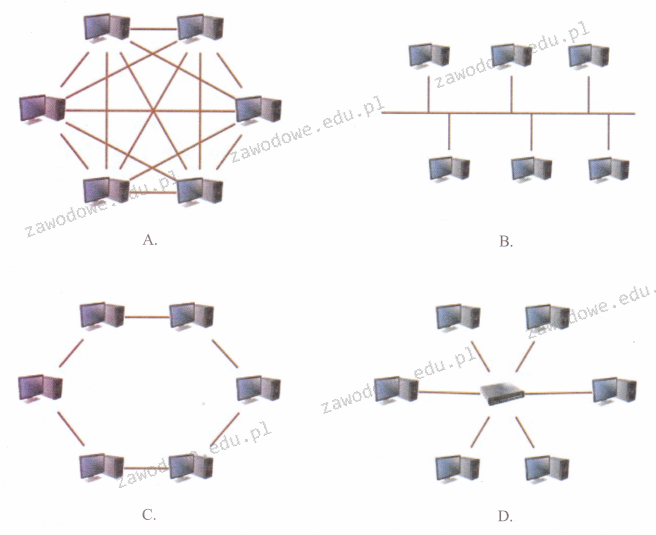

Która z zaprezentowanych na rysunkach topologii odpowiada topologii siatki?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Która z zaprezentowanych na rysunkach topologii odpowiada topologii siatki?

Na stronie wydrukowanej przez drukarkę laserową występują jaśniejsze i ciemniejsze fragmenty. W celu usunięcia problemów z jakością oraz nieciągłościami w wydruku, należy

Serwer WWW o otwartym kodzie źródłowym, który działa na różnych systemach operacyjnych, to

Jakie protokoły pełnią rolę w warstwie transportowej modelu ISO/OSI?

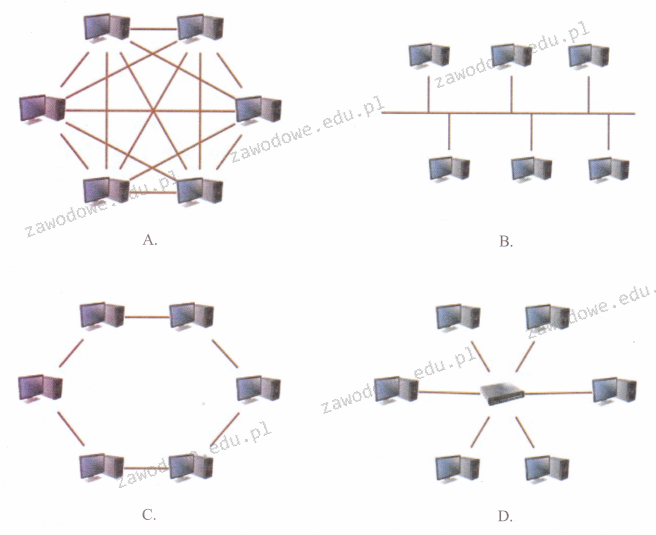

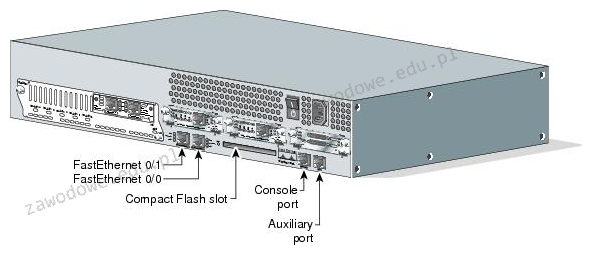

Do jakiego portu należy podłączyć kabel sieciowy zewnętrzny, aby uzyskać pośredni dostęp do sieci Internet?

W dokumentacji płyty głównej zapisano „Wsparcie dla S/PDIF Out”. Co to oznacza w kontekście tego modelu płyty głównej?

Jaką maskę domyślną posiada adres IP klasy B?

AC-72-89-17-6E-B2 to adres MAC karty sieciowej zapisany w formacie

Pełna maska podsieci z prefiksem /25 to

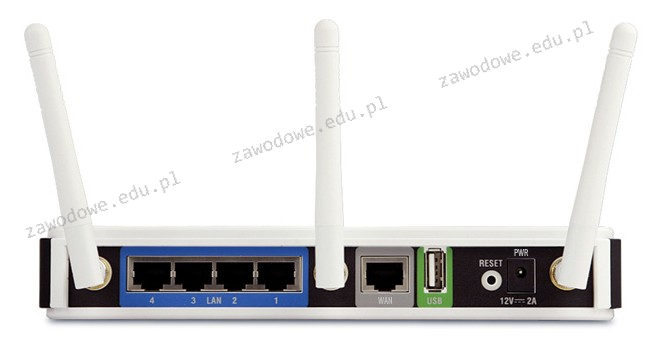

Strategia przedstawiona w diagramie dla tworzenia kopii zapasowych na nośnikach jest znana jako

Która z ról w systemie Windows Server umożliwia m.in. zdalną, bezpieczną i uproszczoną instalację systemów operacyjnych Windows na komputerach w sieci?

W systemie Linux można uzyskać kopię danych przy użyciu komendy

Osoba odpowiedzialna za zarządzanie siecią komputerową pragnie ustalić, jakie połączenia są aktualnie nawiązywane na komputerze z systemem operacyjnym Windows oraz które porty są wykorzystywane do nasłuchu. W tym celu powinna użyć polecenia

Według modelu TCP/IP, protokoły DNS, FTP oraz SMTP zaliczają się do warstwy

Jakiego parametru wymaga konfiguracja serwera DHCP?

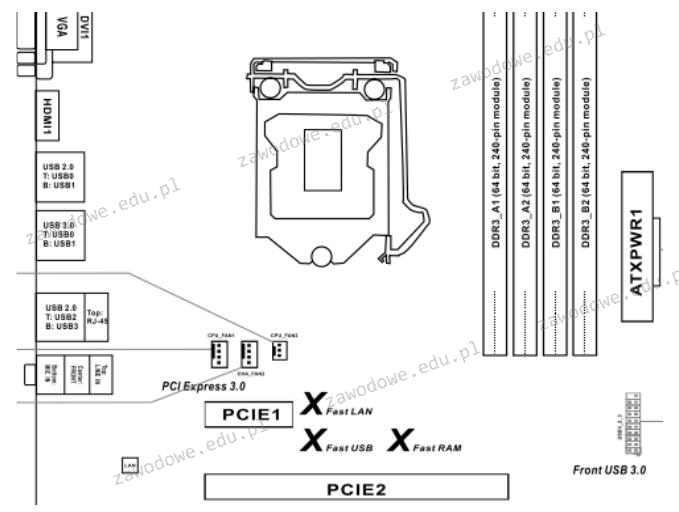

Na wskazanej płycie głównej możliwe jest zainstalowanie procesora w obudowie typu

Urządzenie sieciowe, które widoczna jest na ilustracji, to

Na którym standardowym porcie funkcjonuje serwer WWW wykorzystujący domyślny protokół HTTPS w typowym ustawieniu?

Która z podanych właściwości kabla koncentrycznego RG-58 sprawia, że obecnie nie jest on używany do tworzenia lokalnych sieci komputerowych?

Według przedstawionego cennika, średni wydatek na zakup sprzętu do stanowiska komputerowego wynosi

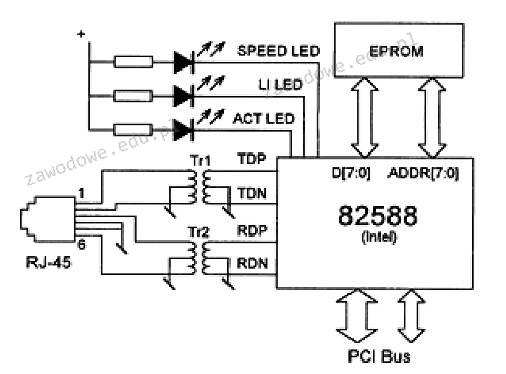

Jaką rolę pełnią elementy Tr1 i Tr2, które są widoczne na schemacie ilustrującym kartę sieciową Ethernet?

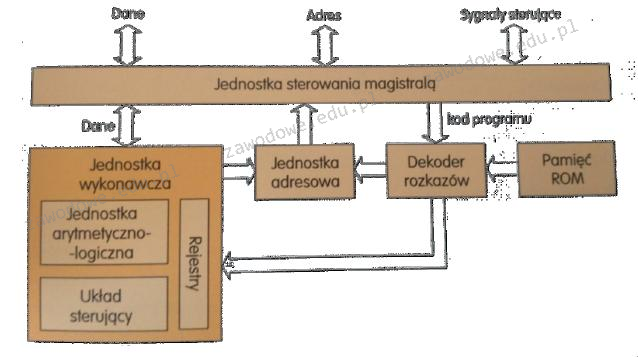

Na ilustracji przedstawiono schemat konstrukcji logicznej

Dysk twardy IDE wewnętrzny jest zasilany przez połączenie typu

Zestaw dodatkowy, który zawiera strzykawkę z cieczą, igłę oraz rękawice ochronne, jest przeznaczony do napełniania pojemników z medium drukującym w drukarkach

W jakim typie skanera stosuje się fotopowielacze?

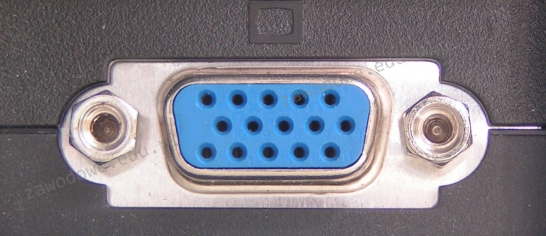

Złącze widoczne na ilustracji służy do podłączenia

W ustawieniach haseł w systemie Windows Server została dezaktywowana możliwość wymogu dotyczącego złożoności hasła. Z jakiej minimalnej liczby znaków powinno składać się hasło użytkownika?

Jakie oprogramowanie powinno być zainstalowane, aby umożliwić skanowanie tekstu z drukowanego dokumentu do edytora tekstu?

W jakim miejscu są zapisane dane dotyczące kont użytkowników domenowych w systemach Windows Server?

Poprzez użycie opisanego urządzenia możliwe jest wykonanie diagnostyki działania

W komputerowych stacjach roboczych zainstalowane są karty sieciowe Ethernet 10/100/1000 z interfejsem RJ45. Jakie medium transmisyjne powinno być zastosowane do budowy sieci komputerowej, aby osiągnąć maksymalną przepustowość?

Oprogramowanie, które wymaga zatwierdzenia na wyświetlanie reklam lub zakupu pełnej licencji, aby usunąć reklamy, jest dystrybuowane na licencji

Aby poprawić niezawodność i efektywność przesyłu danych na serwerze, należy

Jakie funkcje realizuje system informatyczny?Kursy informatyczne

Aby zapewnić użytkownikom Active Directory możliwość logowania i korzystania z zasobów tej usługi w sytuacji awarii kontrolera domeny, trzeba

Który z podanych adresów należy do kategorii publicznych?

Jakie polecenie pozwala na uzyskanie informacji o bieżących połączeniach TCP oraz o portach źródłowych i docelowych?

Które z kart sieciowych o podanych adresach MAC zostały wytworzone przez tego samego producenta?

Jednym z rezultatów realizacji podanego polecenia jest

| sudo passwd -n 1 -x 5 test |

W systemie Linux uprawnienia pliku wynoszą 541. Właściciel ma możliwość: