Pytanie 1

W systemach Linux, aby wprowadzić nowe repozytorium, należy wykorzystać komendy

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

W systemach Linux, aby wprowadzić nowe repozytorium, należy wykorzystać komendy

Jak najlepiej chronić zebrane dane przed dostępem w przypadku kradzieży komputera?

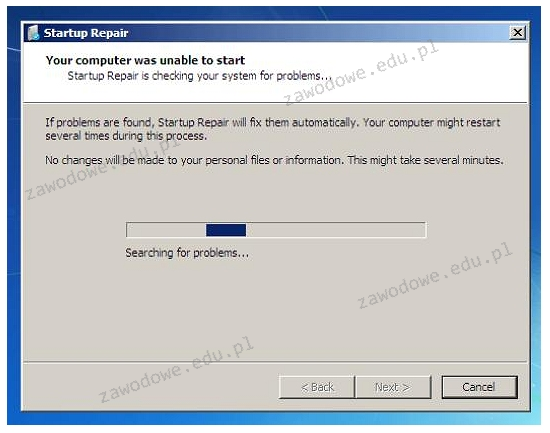

Komunikat, który pojawia się po uruchomieniu narzędzia do przywracania systemu Windows, może sugerować

Na jakich portach brama sieciowa powinna umożliwiać ruch, aby klienci w sieci lokalnej mieli możliwość ściągania plików z serwera FTP?

Aby określić długość prefiksu w adresie IPv4, należy ustalić

Dezaktywacja automatycznych aktualizacji systemu Windows skutkuje

Rozmiar pliku wynosi 2kB. Jaką wartość to reprezentuje?

Prawo majątkowe twórcy dotyczące oprogramowania komputerowego

Zamieszczone atrybuty opisują rodzaj pamięci

| Maksymalne taktowanie | 1600 MHz |

| Przepustowość | PC12800 1600MHz |

| Opóźnienie | Cycle Latency CL 9,0 |

| Korekcja | Nie |

| Dual/Quad | Dual Channel |

| Radiator | Tak |

Aby wyjąć dysk twardy zamocowany w laptopie przy użyciu podanych śrub, najlepiej zastosować wkrętak typu

W biurowcu należy podłączyć komputer do routera ADSL za pomocą przewodu UTP Cat 5e. Jaka powinna być maksymalna odległość między komputerem a routerem?

Aby wydobyć informacje znajdujące się w archiwum o nazwie dane.tar, osoba korzystająca z systemu Linux powinna zastosować komendę

Urządzenie warstwy dystrybucji, które umożliwia komunikację pomiędzy różnymi sieciami, to

Komputer A, który potrzebuje przesłać dane do komputera B działającego w sieci z innym adresem IP, najpierw wysyła pakiety do adresu IP

Który adres IP jest powiązany z nazwą mnemoniczna localhost?

Licencja Windows OEM nie umożliwia wymiany

Podaj prefiks, który identyfikuje adresy globalne w protokole IPv6?

Jaki jest maksymalny transfer danych napędu CD przy prędkości x42?

Jaką maksymalną ilość rzeczywistych danych można przesłać w ciągu 1 sekundy przez łącze synchroniczne o wydajności 512 kbps, bez użycia sprzętowej i programowej kompresji?

Która licencja pozwala na darmowe korzystanie z programu, pod warunkiem, że użytkownik dba o środowisko naturalne?

Podaj polecenie w systemie Linux, które umożliwia określenie aktualnego katalogu użytkownika.

Jaką wartość ma największa liczba 16-bitowa?

Jakie zdanie charakteryzuje SSH Secure Shell?

Poprzez użycie polecenia ipconfig /flushdns można przeprowadzić konserwację urządzenia sieciowego, która polega na

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

Urządzeniem, które chroni przed różnorodnymi atakami sieciowymi oraz może wykonywać dodatkowe zadania, takie jak szyfrowanie przesyłanych informacji lub automatyczne informowanie administratora o próbie włamania, jest

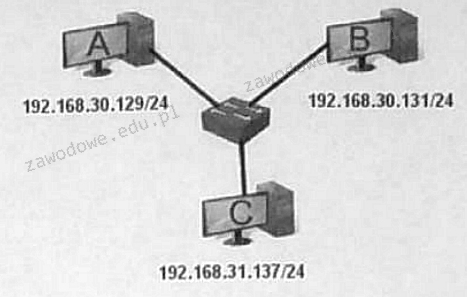

Hosty A i B nie są w stanie nawiązać komunikacji z hostem C. Między hostami A i B wszystko działa poprawnie. Jakie mogą być powody, dla których hosty A i C oraz B i C nie mogą się komunikować?

Zasilacz UPS o mocy nominalnej 480 W nie powinien być używany do zasilania

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje aktywność, a następnie

W celu zabezpieczenia komputerów w sieci lokalnej przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

Aby zwiększyć lub zmniejszyć rozmiar ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie wciśnięty klawisz

Narzędzie chroniące przed nieautoryzowanym dostępem do lokalnej sieci, to

Liczba 205(10) w zapisie szesnastkowym wynosi

Jaka usługa sieciowa domyślnie wykorzystuje port 53?

Korzystając z polecenia systemowego ipconfig, można skonfigurować

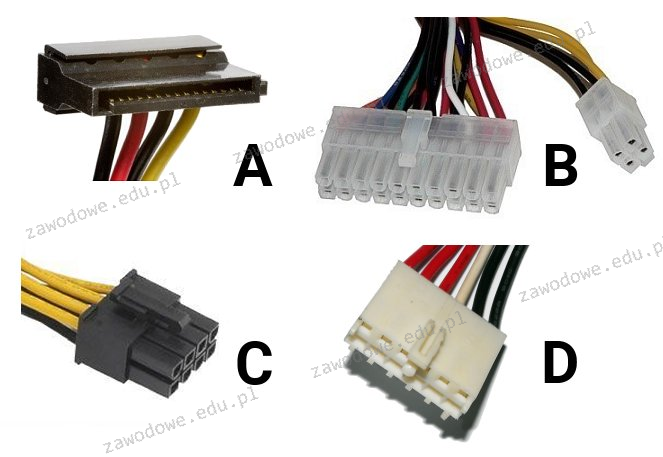

Wskaż rodzaj wtyczki zasilającej, którą należy podłączyć do napędu optycznego podczas montażu komputera.

Standard WIFI 802.11 b/g używa pasma

Rodzina adapterów stworzonych w technologii Powerline, pozwalająca na wykorzystanie przewodów elektrycznych w obrębie jednego domu lub mieszkania do przesyłania sygnałów sieciowych, nosi nazwę:

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

W którym z rejestrów wewnętrznych procesora są przechowywane dodatkowe informacje o wyniku realizowanej operacji?