Pytanie 1

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

Na ilustracji zobrazowano

Wskaż błędny sposób podziału dysku MBR na partycje

Wskaż technologię stosowaną do zapewnienia dostępu do Internetu w połączeniu z usługą telewizji kablowej, w której światłowód oraz kabel koncentryczny pełnią rolę medium transmisyjnego

Jakie urządzenia wykorzystuje się do porównywania liczb w systemie binarnym?

Który z protokołów umożliwia terminalowe połączenie ze zdalnymi urządzeniami, zapewniając jednocześnie transfer danych w zaszyfrowanej formie?

Jakie narzędzie służy do połączenia pigtaila z włóknami światłowodowymi?

Na którym z domyślnych portów realizowana jest komunikacja protokołu ftp?

Aby podłączyć drukarkę z portem równoległym do komputera, który dysponuje jedynie złączami USB, konieczne jest zainstalowanie adaptera

Obudowa oraz wyświetlacz drukarki fotograficznej są mocno zabrudzone. Jakie środki należy zastosować, aby je oczyścić bez ryzyka uszkodzenia?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Monolityczne jądro (kernel) występuje w którym systemie?

Aby zapewnić maksymalną ochronę danych przy użyciu dokładnie 3 dysków, powinny one być przechowywane w macierzy RAID

Aby poprawić niezawodność i efektywność przesyłu danych na serwerze, należy

W komputerze połączonym z Internetem, w oprogramowaniu antywirusowym aktualizację bazy wirusów powinno się przeprowadzać minimum

Jakie polecenie w systemie Linux pozwala na wyświetlenie informacji o bieżącej godzinie, czasie pracy systemu oraz liczbie użytkowników zalogowanych do systemu?

W którym katalogu w systemie Linux można znaleźć pliki zawierające dane o urządzeniach zainstalowanych w komputerze, na przykład pamięci RAM?

Diagnostykę systemu Linux można przeprowadzić za pomocą komendy

Użytkownik planuje instalację 32-bitowego systemu operacyjnego Windows 7. Jaka jest minimalna ilość pamięci RAM, którą powinien mieć komputer, aby system mógł działać w trybie graficznym?

Napięcie dostarczane przez płytę główną dla pamięci typu SDRAM DDR3 może wynosić

W systemie Linux dane dotyczące haseł użytkowników są zapisywane w pliku:

Protokół User Datagram Protocol (UDP) należy do

Po dokonaniu eksportu klucza HKCU stworzona zostanie kopia rejestru zawierająca dane o konfiguracji

W systemach Windows XP Pro/Windows Vista Business/Windows 7 Pro/Windows 8 Pro, funkcją zapewniającą ochronę danych dla użytkowników dzielących ten sam komputer, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

Organizacja zajmująca się międzynarodową normalizacją, która stworzyła 7-warstwowy Model Referencyjny Połączonych Systemów Otwartych, to

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

Na przedstawionym schemacie wtyk (złącze męskie modularne) stanowi zakończenie kabla

Który rekord DNS powinien zostać dodany w strefie wyszukiwania do przodu, aby skojarzyć nazwę domeny DNS z adresem IP?

Który standard implementacji sieci Ethernet określa sieć wykorzystującą kabel koncentryczny, z maksymalną długością segmentu wynoszącą 185 m?

W systemach Linux, aby wprowadzić nowe repozytorium, należy wykorzystać komendy

Standard zwany IEEE 802.11, używany w lokalnych sieciach komputerowych, określa typ sieci:

Jak nazywa się materiał używany w drukarkach 3D?

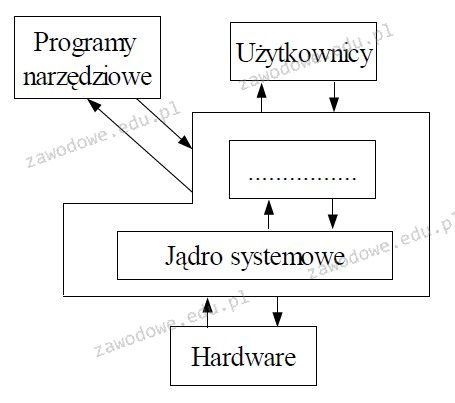

Jaki termin powinien zostać umieszczony w miejscu z kropkami na schemacie blokowym przedstawiającym strukturę systemu operacyjnego?

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?

Bez uzyskania zgody właściciela praw autorskich do oprogramowania, jego legalny użytkownik, zgodnie z ustawą o prawie autorskim i prawach pokrewnych, co może uczynić?

W sieci z maską 255.255.255.128 można przypisać adresy dla

Jakie zagrożenia eliminują programy antyspyware?

Wskaż program w systemie Linux, który jest przeznaczony do kompresji plików?

Jakim protokołem jest realizowana kontrola poprawności transmisji danych w sieciach Ethernet?

Czym jest klaster komputerowy?