Pytanie 1

Która funkcja z biblioteki jQuery w JavaScript służy do naprzemiennego dodawania oraz usuwania klasy z elementu?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Która funkcja z biblioteki jQuery w JavaScript służy do naprzemiennego dodawania oraz usuwania klasy z elementu?

Jakie są różnice między typem łańcuchowym a typem znakowym?

Jakie jest główne zadanie portali społecznościowych?

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

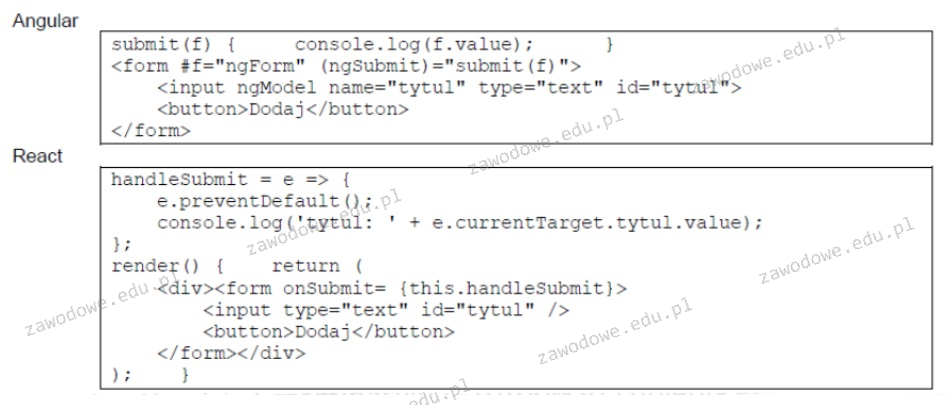

Przedstawiono funkcjonalnie równoważne fragmenty kodu aplikacji Angular oraz React.js.

W jaki sposób można załadować tylko komponent z biblioteki React?

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

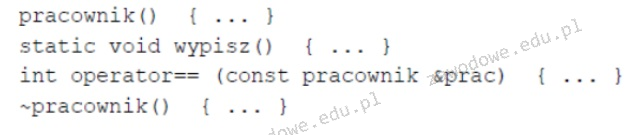

W klasie pracownik zdefiniowano opisane metody. Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści: cout << "Obiekt został usunięty";

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

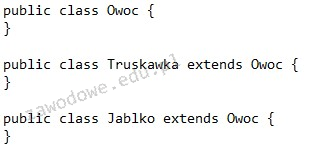

W zaprezentowanym kodzie zostało ukazane jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

Jaką technologię stosuje się do powiązania aplikacji internetowej z systemem baz danych?

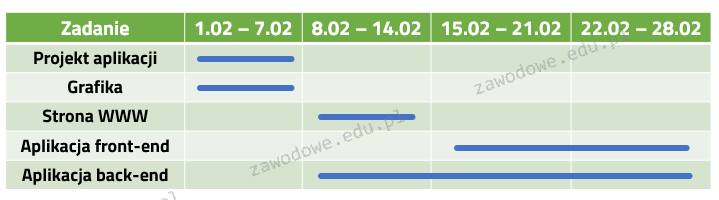

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

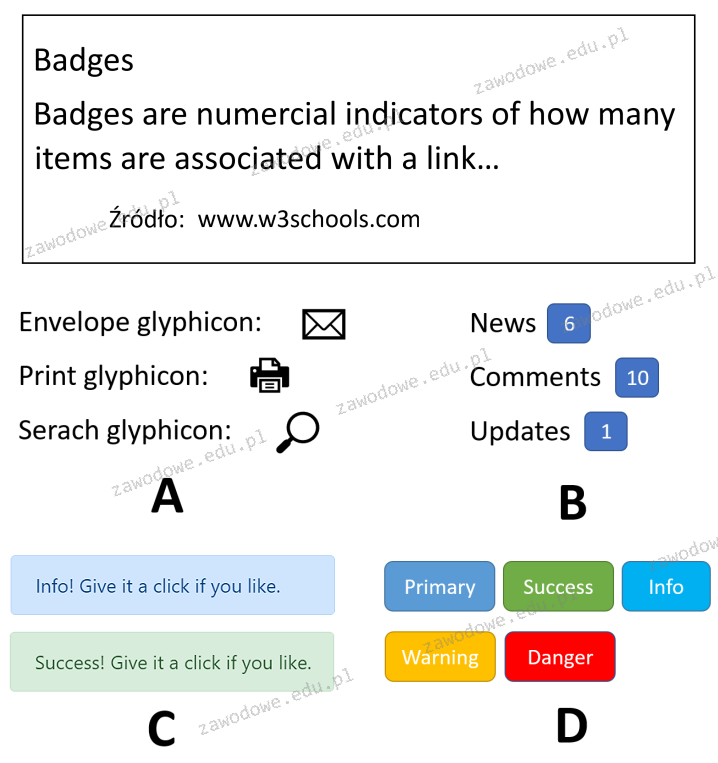

Zgodnie z informacjami zawartymi w ramce, wskaż, który z rysunków ilustruje element przypisany do klasy Badge określonej w bibliotece Bootstrap?

W zamieszczonym fragmencie kodu Java wskaż nazwę zmiennej, która może przechować wartość 'T'

| int zm1; float zm2; char zm3; boolean zm4; |

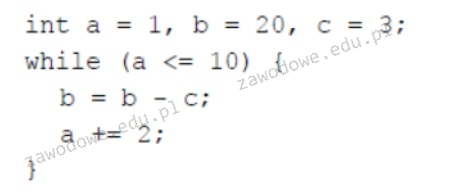

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

Jaki typ testów ocenia funkcjonalność aplikacji z punktu widzenia użytkownika końcowego?

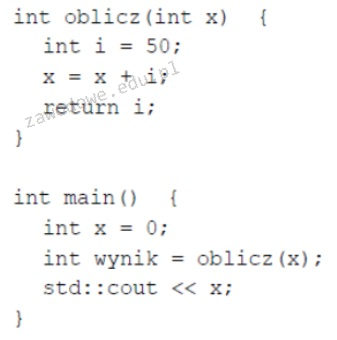

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość O zamiast 50?

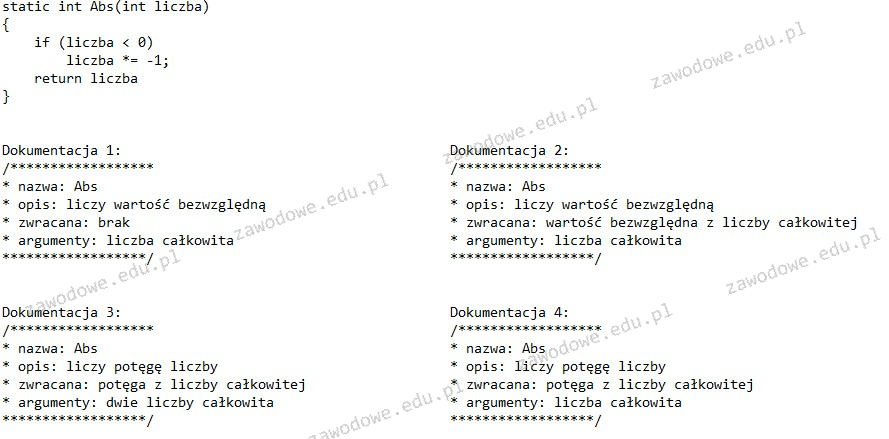

Która z dokumentacji funkcji odpowiada przedstawionemu kodowi źródłowemu?

Wskaż typy numeryczne o stałej precyzji

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

Wzorzec projektowy "Metoda szablonowa" (Template method) stosuje się do:

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

Jakie jest podstawowe środowisko do tworzenia aplikacji desktopowych przy użyciu języka C#?

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

Jaką kategorię reprezentuje typ danych "array"?

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

Które z wymienionych stwierdzeń najcelniej opisuje proces uruchamiania aplikacji?

Jakie wartości może przyjąć zmienna typu boolean?

Które z wymienionych sformułowań najlepiej definiuje oprogramowanie typu ransomware?

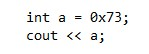

Po wykonaniu podanego kodu na konsoli wyświetli się liczba

Która z poniższych struktur danych jest najbardziej odpowiednia do przechowywania unikalnych elementów?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę bazową?

Wskaż algorytm sortowania, który nie jest stabilny?

Czym jest ochrona własności intelektualnej?

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

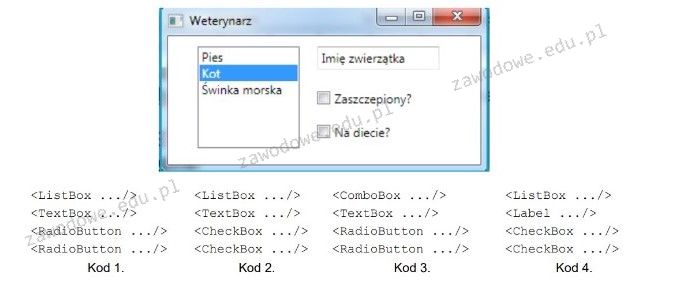

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?