Pytanie 1

Które z poniższych twierdzeń najlepiej charakteryzuje metodę wirtualną?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Które z poniższych twierdzeń najlepiej charakteryzuje metodę wirtualną?

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Który z wymienionych algorytmów jest algorytmem opartym na iteracji?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Oznaczenie ochrony przeciwpożarowej przedstawione na symbolu wskazuje na

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

Co to jest GraphQL?

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

Który z algorytmów ma złożoność O(n2)?

Co to jest dokumentacja instruktażowa programu?

Jakie jest najważniejsze działanie w trakcie analizy wymagań klienta przed rozpoczęciem realizacji projektu aplikacji?

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?

Podejście obiektowe w rozwiązywaniu problemów obejmuje między innymi:

Co to jest SQL injection?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

Co należy zrobić w sytuacji silnego krwawienia z rany?

Co to jest CORS (Cross-Origin Resource Sharing)?

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?

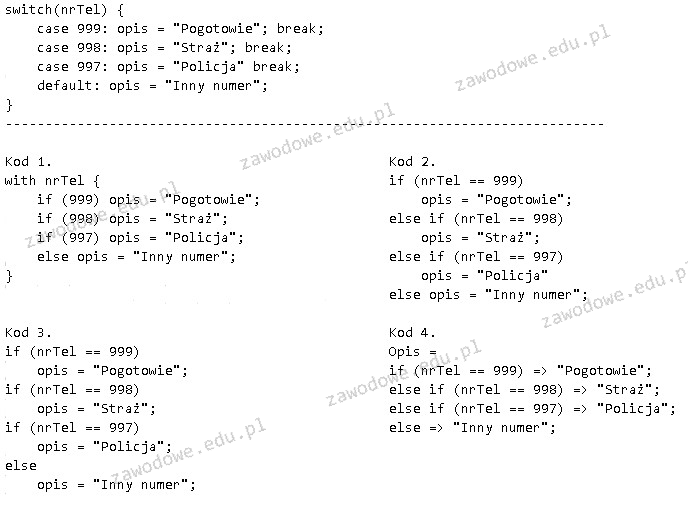

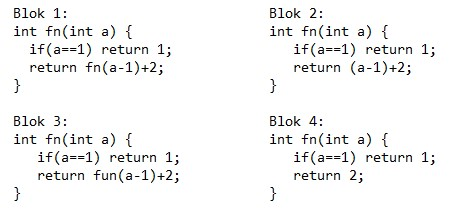

Wskaż kod, który jest funkcjonalnie równy zaprezentowanemu

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Co to jest Continuous Integration (CI)?

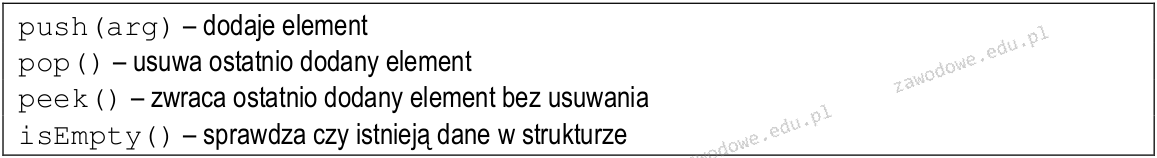

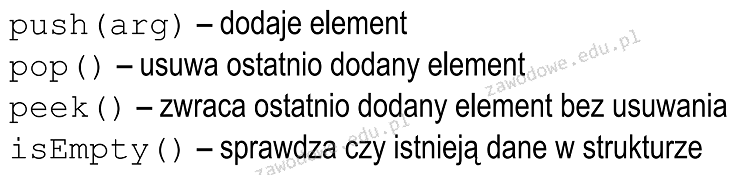

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

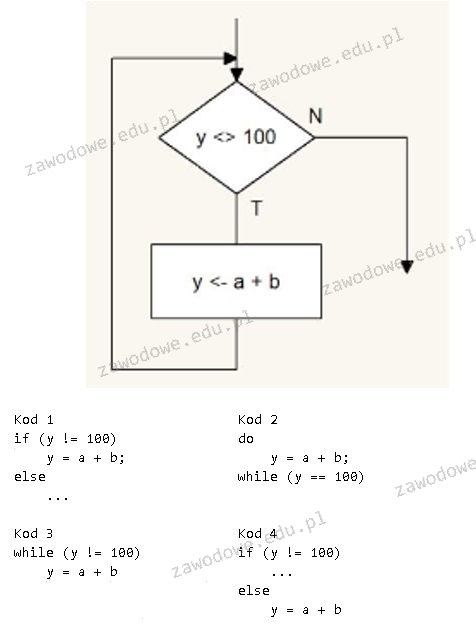

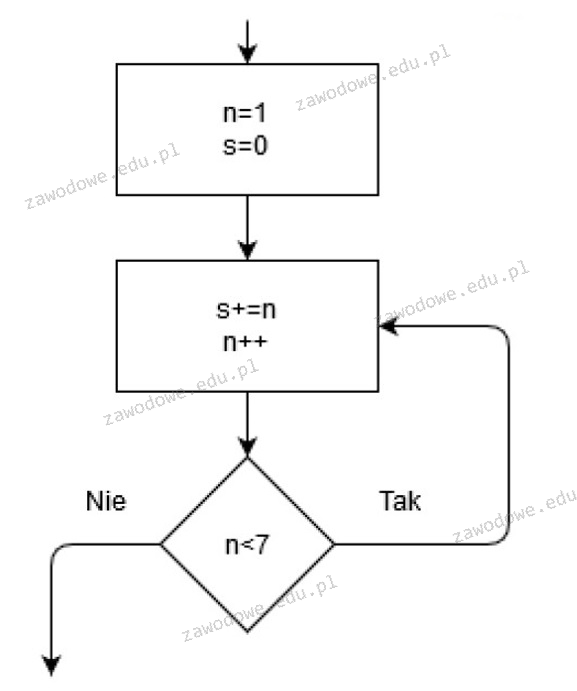

Który z poniższych kodów realizuje przedstawiony fragment algorytmu?

Która z poniższych technologii jest używana do tworzenia interfejsów użytkownika w aplikacjach React?

Jaką funkcję pełnią okna dialogowe niemodalne?

Jakie narzędzie może zostać wykorzystane do automatyzacji testów aplikacji internetowych?

W jakich sytuacjach zastosowanie rekurencji może być bardziej korzystne niż użycie iteracji?

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

Który fragment kodu ilustruje zastosowanie rekurencji?

Jaki framework umożliwia tworzenie interaktywnych interfejsów użytkownika w języku TypeScript?

Co należy do zadań interpretera?

Jakie jest główne zadanie debuggera w środowisku programowania?

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

Co to jest Docker?